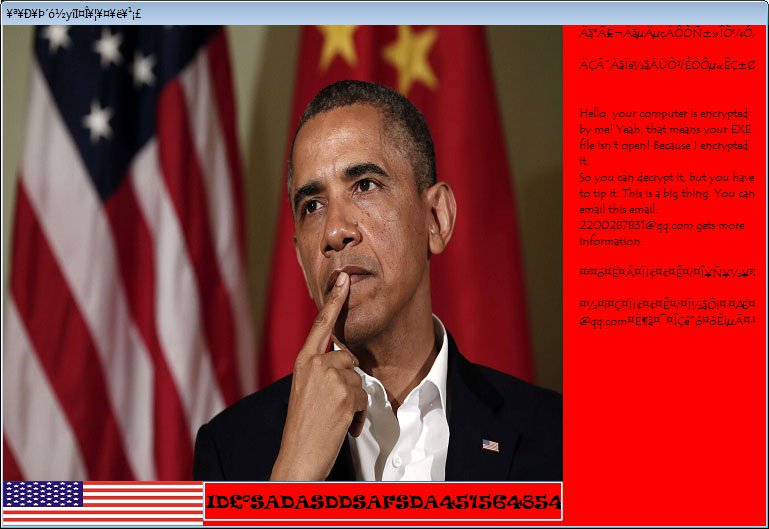

Время от времени исследователям попадаются интересные, а порой и откровенно странные, вредоносные программы. На этот раз они наткнулись на шифратор, который охотится только за EXE-файлами. После удачной операции шифрования вредонос отображает пользователю экс-президента США Барака Обаму.

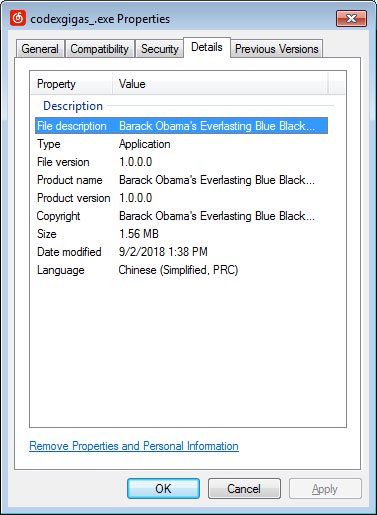

Впервые о вымогателе упомянула команда MalwareHunterTeam у себя в Twitter. Эксперты отметили интересную особенность — в описании файла значилось «Barack Obama's Everlasting Blue Blackmail Virus» («Вечный вирус-вымогатель Барака Обамы»).

После запуска «вирус Обамы» пытается завершить процессы антивирусных программ, среди которых решения от «Лаборатории Касперского», McAfee и Rising Antivirus. Для этого зловред использует следующие команды:

taskkill /f /im kavsvc.exe

taskkill /f /im KVXP.kxp

taskkill /f /im Rav.exe

taskkill /f /im Ravmon.exe

taskkill /f /im Mcshield.exe

taskkill /f /im VsTskMgr.exe

Затем вымогатель ищет файлы с расширением .exe, пытаясь зашифровать их. Причем шифруются даже те исполняемые файлы, которые находятся в папке Windows. Другие шифровальщики обычно избегают трогать эту папку, так как есть опасность привести к неработоспособности системы.

Также «вымогатель Обамы» модифицирует ключи реестра, которые связаны с .exe-файлами.