Российский певец Дмитрий Маликов и его дочь Стефания стали жертвами киберпреступников, которым удалось получить контроль над аккаунтами знаменитостей. В руки злоумышленников попали учетные записи в социальных платформах Instagram и Twitter.

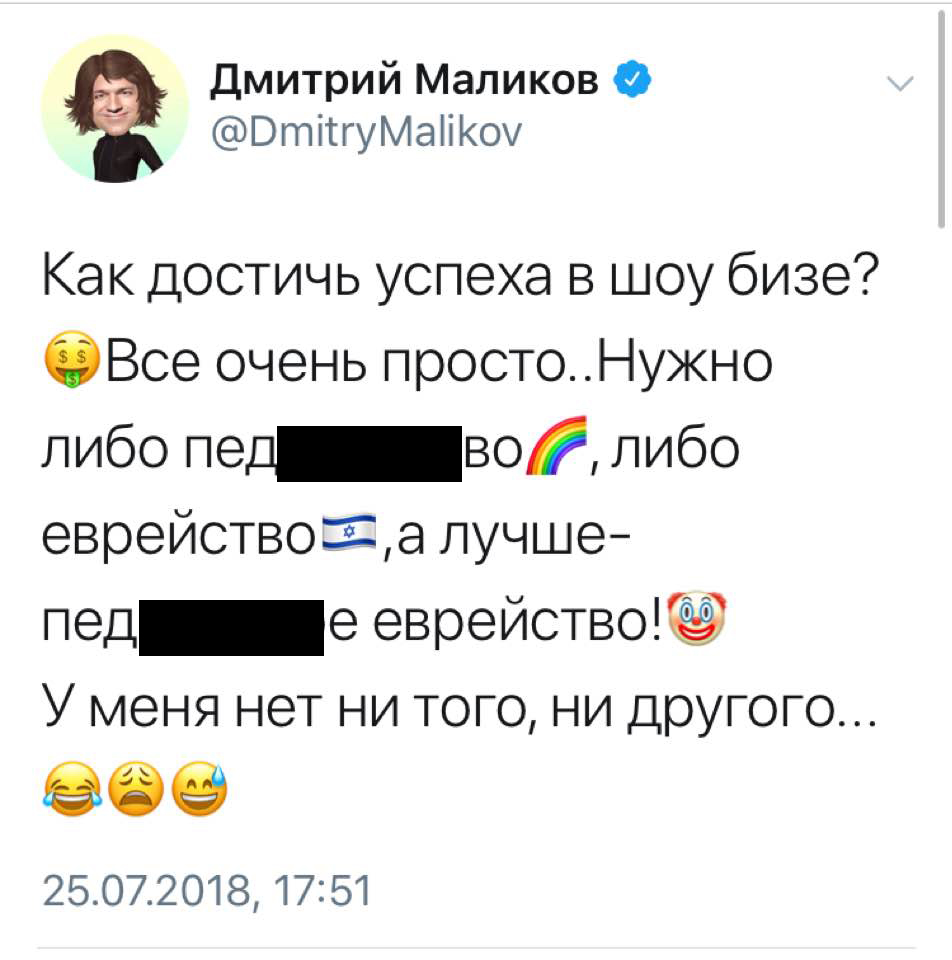

Заподозрить взлом удалось благодаря тому, что в официальном Twitter-аккаунте певца появилась запись, демонстрирующая явную провокацию по отношению к этнической группе и представителям меньшинств.

Естественно, заслуженный артист вряд ли бы стал писать столь оскорбительные вещи, хотя бы из страха, что его ждут судебные разбирательства и различные преследования со стороны различных слоев населения.

Позже Маликов объяснил ситуацию, описав ее так:

«Друзья! На нашу семью усилились хакерские взломы. В частности, у моей дочери Стефании несколько дней не работает здесь страница. Мы работаем над восстановлением и надеемся, что все вернется! Оставайтесь с нами и будьте осторожны!».

«Что это было, я не понимаю, но это выскочило на моей странице... Люди, живите настоящим, не иллюзорным! Всех люблю! Простите, если кому невольно доставил неприятные эмоции», — высказывался по поводу спорного твита артист.

Сообщается, что Стефания лишилась страницы в другой популярной социальной сети — Instagram. Куда же теперь дочь певца будет выкладывать свои селфи? Это очень большая проблема, приблизительно на уровне трагедии.

Пожелаем семье Маликовых вернуть контроль над своими аккаунтами — подписчики ждут интересных публикаций — а также больше не становиться жертвами беспринципных киберпреступников, которые хотят опозорить доброе имя народных артистов и их потомков.