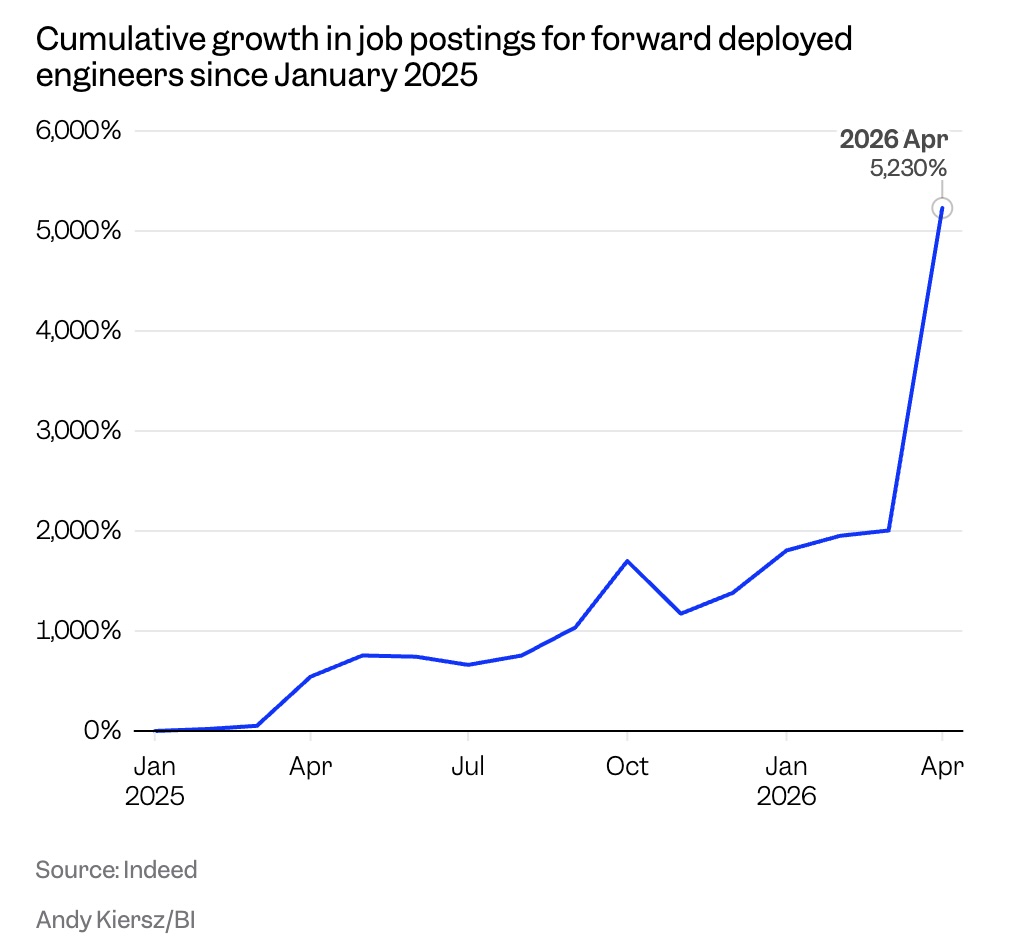

Пока технологическая отрасль продолжает жить в режиме оптимизации штата, на рынке появилась профессия, которой, наоборот, резко стало больше. Речь об инженерах внедрения — forward-deployed engineers, или FDE.

По данным Business Insider, именно такие специалисты могут стать одними из самых востребованных в технологическом секторе.

Генеральный директор Box Аарон Леви считает, что FDE будут играть ключевую роль во внедрении искусственного интеллекта в бизнесе.

Цифры выглядят бодро: в апреле прошлого года на Indeed было 643 вакансии для инженеров внедрения, а за год их число выросло до более чем 5,3 тыс. Это примерно плюс 729%.

FDE нужны компаниям, чтобы не просто купить ИИ, а реально встроить его в рабочие процессы. Такой специалист приходит к клиенту, разбирается, где у него всё болит, и помогает настроить ИИ-инструменты так, чтобы они не просто красиво смотрелись в презентации, а действительно ускоряли работу.

Формат во многом популяризировала Palantir: её инженеры работали напрямую с клиентами и делали ПО под конкретные задачи. Теперь похожий подход становится особенно востребованным из-за корпоративного ИИ. Anthropic, OpenAI, Palantir, Stripe и Google Cloud уже нанимают таких специалистов или расширяют набор.

Деньги тоже неплохие: по данным Indeed, зарплаты FDE находятся в диапазоне от $170 (12 млн рублей) тыс. до $200 тыс. (14 млн рублей) в год.