Статистика собрана по результатам проведения пилотных проектов внедрения межсетевого экрана PT Application Firewall. В документе особое внимание уделено тому, как злоумышленники атакуют организации из сферы информационной безопасности — эти тенденции рассматриваются на примере собственных ресурсов Positive Technologies.

Чаще всего злоумышленники, атаковавшие веб-ресурсы компании, пытались обойти средства защиты для несанкционированного доступа к интерфейсу CMS. При этом, зачастую атакующие не знают, какая CMS используется на конкретном сайте, и действуют наугад — пытаются обойти форму аутентификации, которая может быть расположена по разным адресам в зависимости от CMS.

Около половины от общего числа атак на ресурсы Positive Technologies (45%) приходится на долю атак «Внедрение операторов SQL», что приблизительно соответствует показателю для IT-отрасли, полученному в ходе пилотных проектов. Четверть от общего числа составили атаки «Подделка межсайтовых запросов», а пятую часть – «Неконтролируемое перенаправление». 5% и менее составляют такие атаки, как «Межсайтовое выполнение сценариев», «Отказ в обслуживании» и «Удаленное выполнение кода и команд ОС». Другие атаки в сумме набирают 1%.

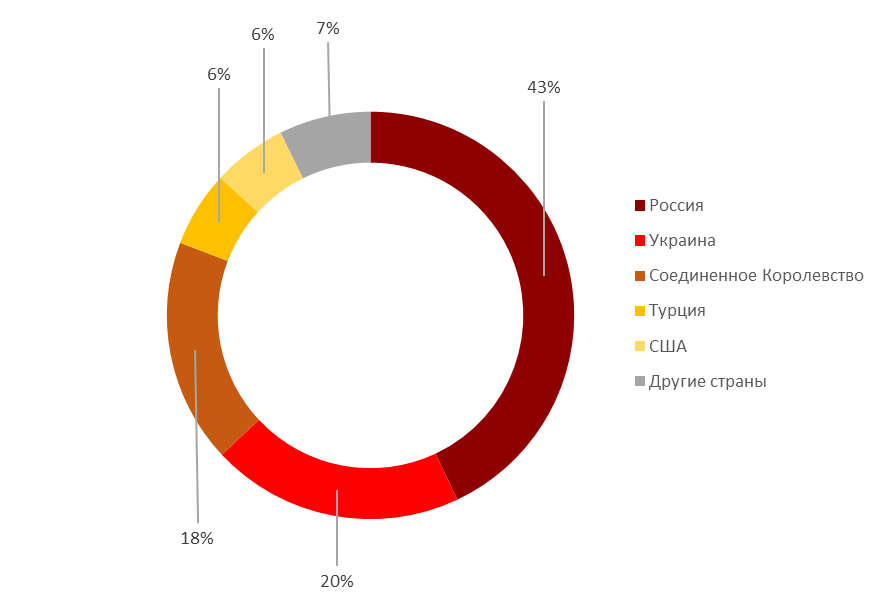

Основные источники атак — Россия (43% атак) и Украина (20% атак). Третье место занимает Великобритания — Соединенное Королевство является источником 17% атак. Это объясняется, с одной стороны, присутствием Positive Technologies на европейском рынке ИБ, а с другой – использованием прокси-серверов провайдеров, зарегистрированных на территории Королевства. По 6% атак зафиксировано со стороны США и Турции.

Всплеск активности нарушителей зафиксирован в мае — он связан с проведением в этом месяце международного форума по практической безопасности Positive Hack Days. Непосредственно перед мероприятием и в даты его проведения нарушители предпринимают попытки нелегальной регистрации для посещения конференции на сайте phdays.com или подделки результатов конкурсов. Такой вывод основан на изучении характера атак в эти даты: главным образом взломщики пытались обойти средства защиты для несанкционированного доступа к веб-интерфейсу администрирования CMS. Помимо прочего, исследователи регистрировали большое количество внедрений операторов SQL на страницах, где публиковались результаты соревнований.

Начиная с июля фиксировался постепенный рост числа атак на веб-ресурсы Positive Technologies, но в ноябре произошел всплеск активности хакеров. Вырос и процент атак высокой степени риска — в этом месяце они составили 79% от общего числа. Другой интересный факт — увеличилась доля атак со стороны Украины (40% от общего числа) и Турции (12%); активность злоумышленников из других стран, в том числе России, колебалась незначительно. Эти факты соотносятся с предупреждениями Федеральной службы безопасности о готовящихся кибератаках на финансовую систему России.

«Спланированные массовые атаки с большой долей вероятности должны затрагивать не только непосредственно банковские системы, но и СМИ, в частности профессиональные порталы, которые могут быть использованы для распространения ложной информации от лица официальных представителей известных компаний или экспертов по безопасности. Кроме того, злоумышленники могут отрабатывать планируемые стратегии атак на сторонних ресурсах. Эта статистика соотносится с недавними предупреждениями Федеральной службы безопасности о готовящихся кибератаках на финансовую систему России, в частности, из-за рубежа», − отмечает Евгений Гнедин, руководитель отдела аналитики информационной безопасности Positive Technologies.

По результатам проведенных пилотных проектов и работы PT AF на ресурсах Positive Technologies, можно сделать вывод, что большинство атак, совершаемых злоумышленниками, достаточно просты как в исполнении, так и в обнаружении средствами защиты, такими как WAF. Для обнаружения длительных целевых атак необходимо анализировать сотни событий и находить между ними корреляции, чтобы затем выстроить последовательную цепочку одного вектора атаки. Полученные результаты подтвердили эффективность PT Application Firewall в обнаружении атак различных типов и уровней сложности, а также в выявлении векторов длительных многоступенчатых атак.