Специалисты McAfee выявили новые кампании по распространению Android-зловредов, в которых злоумышленники используют кросс-платформенный фреймворк .NET MAUI от Microsoft. Это позволяет им эффективно маскировать вредоносные приложения под легитимные сервисы и обходить антивирусные сканеры.

Несмотря на то что атаки затронули пользователей в Китае и Индии, эксперты McAfee предупреждают: подобный подход могут быстро подхватить другие киберпреступники.

.NET MAUI — это фреймворк для создания приложений на C#, представленный Microsoft в 2022 году в качестве замены Xamarin. Он позволяет разрабатывать приложения как для мобильных, так и для десктопных платформ.

В отличие от стандартных Android-приложений на Java или Kotlin, которые компилируются в формат DEX, .NET MAUI сохраняет логику приложения в виде бинарных blob-файлов. Современные средства защиты Android ориентированы на анализ DEX-файлов, но не проверяют blob-файлы, чем и пользуются злоумышленники.

Такой метод маскировки оказался даже эффективнее, чем традиционная подгрузка вредоносного кода через обновления — стандартный приём в большинстве атак на Android-устройства. Дополнительным преимуществом для злоумышленников является относительная редкость приложений на C# и blob-файлов на Android.

Кроме использования .NET MAUI, вредоносные приложения применяют многослойное шифрование (XOR и AES), поэтапное выполнение кода, раздувание файла AndroidManifest.xml случайными строками, а также установку соединения с C2-сервером через TCP-сокет.

«Эти методы позволяют зловредам долго оставаться незамеченными, серьёзно осложняя анализ и детектирование», — подчёркивают в McAfee.

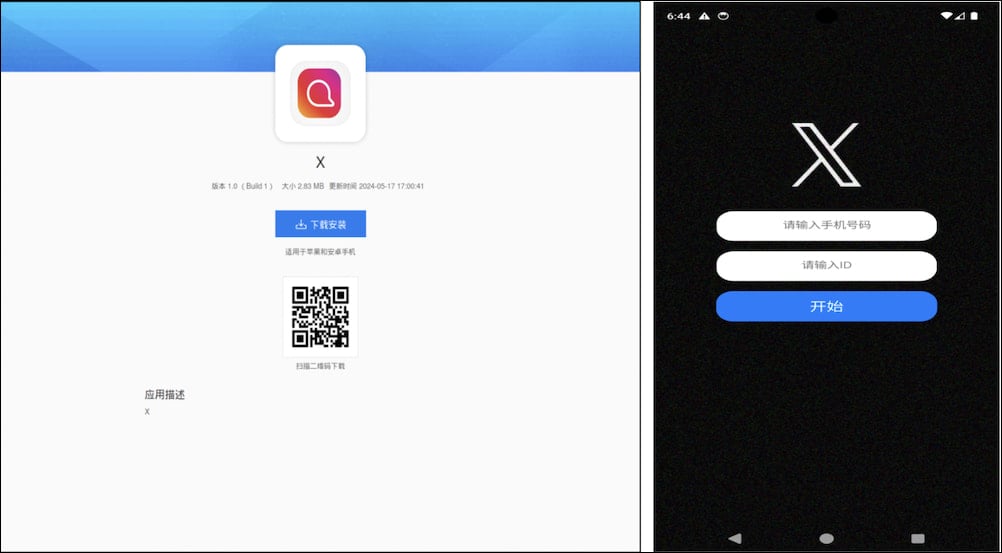

В ходе расследования специалисты проанализировали несколько вредоносных APK-файлов, замаскированных под банковские, коммуникационные, социальные и дейтинг-приложения, включая подделку под X (бывший Twitter).