«Лаборатория Касперского» представляет новую версию своего флагманского решения для защиты домашних пользователей Kaspersky Internet Security для всех устройств. Продукт теперь может предложить пользователям дополнительную защиту при соединениях через публичные сети Wi-Fi. Кроме того, решение поможет с обновлением устаревшего и удалением ненужного программного обеспечения.

По данным исследования «Лаборатории Касперского»*, 87% россиян предпочитают в поездке подключаться к общественным точкам доступа Wi-Fi. При этом каждый восьмой путешественник из России становился жертвой киберпреступников в поездке. Кроме того, даже находясь в своем родном городе, пользователи ежедневно выходят в Сеть в кафе, кино, транспорте и т.д. Подключение к Интернету с помощью публичного Wi-Fi далеко не всегда безопасно, ведь это дает злоумышленникам возможность перехватить логины и пароли, а также другую ценную информацию, которая передается при использовании таких сетей.

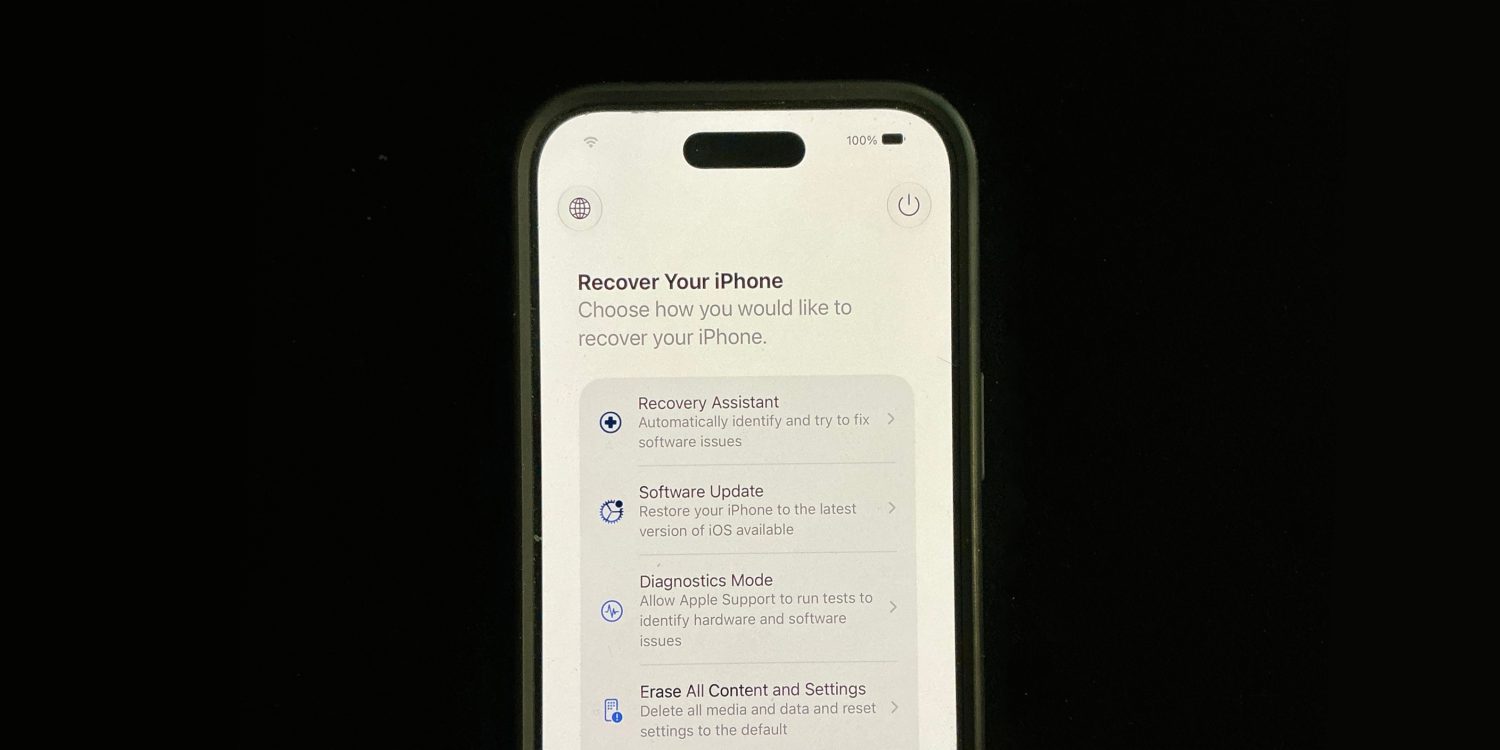

Специально для защиты пользователей открытого публичного Wi-Fi в новой версии продукта для ОС Windows реализована функция «Безопасное соединение». Этот модуль обеспечивает безопасность подключения к общественным беспроводным сетям за счет предоставления зашифрованного канала связи. «Безопасное соединение» шифрует все передаваемые и получаемые из Интернета данные, что делает их недоступными для посторонних.

Обновленная защита Kaspersky Internet Security для всех устройств

Еще две новых функции в Kaspersky Internet Security для всех устройств помогают пользователю управлять программным обеспечением и следить за его своевременным обновлением. Так, модуль с соответствующим названием «Обновление программ» находит приложения и программы, требующие обновления, и, с согласия пользователя, устанавливает последние официальные версии от разработчиков. Таким образом, защитное решение закрывает программные уязвимости, которыми могут воспользоваться злоумышленники для заражения устройства. Поиск и обновление программ происходит в фоновом режиме и оказывает минимальное влияние на работу устройства.

Однако помимо программного обеспечения, требующего обновления, на устройствах пользователей нередко есть приложения, с которыми они давно не работали и о существовании которых забыли или даже не знали. Как показал проведенный «Лабораторией Касперского» опрос**, почти каждый третий (29%) россиянин хранит на своем устройстве программы, которыми не пользуется уже очень давно. Эти приложения не только замедляют работу устройства, они потенциально могут стать теми «воротами», через которые в систему попадет зловред. Специально для того чтобы избавить пользователей от таких рисков, «Лаборатория Касперского» включила в Kaspersky Internet Security для всех устройств функцию «Удаление программ». Этот модуль сканирует все установленное ПО и выявляет как те программы, с которыми пользователь почти не работает, так и те, о существовании которых он, возможно, вовсе не знает, – например, дополнительные приложения, установленные при скачивании какого-либо ПО. После извещения об обнаружении таких программ пользователь сам принимает решение, какие из них удалить.

«Мы считаем, что IT-безопасность – вопрос не только эффективности защитного решения, но и цифровой грамотности. Пользователь с высоким уровнем киберграмотности обычно аккуратно и внимательно ведет себя в Интернете и при этом готов применять новейшие технологии для защиты персональной информации, файлов, тайны личной жизни, самих устройств или же спокойствия других членов семьи. И мы стремимся дать пользователю такие возможности с каждой новой версией своих решений», – рассказывает Елена Харченко, руководитель отдела управления продуктами для домашних пользователей «Лаборатории Касперского».

Одновременно с Kaspersky Internet Security для всех устройств «Лаборатория Касперского» выпускает обновленную версию продукта с максимальным уровнем защиты домашних пользователей – Kaspersky Total Security для всех устройств. В нем доступны все новые и усовершенствованные функции флагманского решения, а также «Менеджер паролей», Kaspersky Safe Kids, функция автоматического резервного копирования данных и технологии шифрования файлов, что обеспечивает надежную защиту частной жизни пользователя в Сети.

*Исследование «Интернет в путешествиях: опасности и защита» проведено специально для «Лаборатории Касперского» в 2016 году. В опросе приняли участие 11 850 респондентов со всего мира, в том числе из России, США, стран Европы, Азии и Латинской Америки. В России было опрошено 1000 человек.

**Данные исследования поведения пользователей в Сети, проведенного «Лабораторией Касперского» в 2015 году среди более 18 тысяч интернет-пользователей старше 18 лет из 16 стран по всему миру, в том числе 1056 человек из России.