После изучения способов передачи информации в городских системах видеонаблюдения, «Лаборатория Касперского» и американская IT-компания Exigent Systems пришли к выводу, что изначально используемые в благих целях инструменты могут довольно легко оказаться «не в тех руках» и начать, таким образом, работать против общественного благополучия.

Исследование было проведено в рамках инициативы Securing Smart Cities – международного некоммерческого проекта, объединяющего различные государственные, общественные и коммерческие организации с целью решения проблем информационной безопасности современных городов.

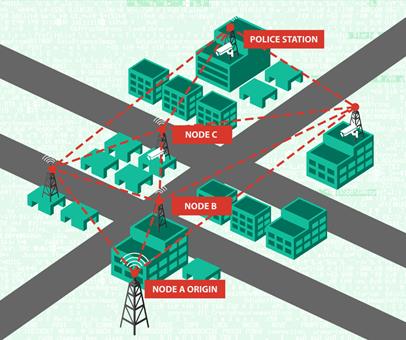

Как выяснили эксперты, передача потока видеоданных с городских камер осуществляется по беспроводной ячеистой сети (mesh-network), то есть изображение с конкретной видеокамеры поступает не напрямую в полицейский участок, а передается с одного ближайшего узла сети на другой, пока в конце концов не достигнет конечного пункта. Безусловно, такой способ передачи данных в масштабах города является наиболее оптимальным на сегодняшний день, однако исследование выявило ряд уязвимостей этого метода, которые дают злоумышленникам возможность совершить атаку по схеме «человек посередине».

Устройство ячеистой сети предполагает, что передача данных, полученных камерой в точке А и направляемых в полицейский участок, происходит через узлы В и С

К примеру, киберпреступники могут обмануть систему, сообщив ячеистой сети ложную информацию о том, что полицейский участок находится у них в зоне видимости, и именно через их узел будут передаваться данные. Подобный сценарий атаки возможен в том случае, если у злоумышленников есть такое же оборудование и программное обеспечение, какие используются в легальной сети. А поскольку, как выяснилось в ходе исследования, все оборудование, применяемое в городских системах видеонаблюдения, никто даже не пытается замаскировать, хакеры легко могут идентифицировать устройства и получить всю нужную об их работе информацию.

Подключившись же к сети передачи данных, киберпреступники могут легко манипулировать видеоинформацией в своих интересах. Данные с видеокамер сегодня передаются в незашифрованном виде, благодаря чему злоумышленники могут подменить реальную картинку с камеры на заранее записанный сюжет и прикрыть таким образом свои незаконные действия.

«Неприятная правда состоит в том, что в наши дни все вокруг взаимосвязано: при повсеместном внедрении новых технологий и в процессе модернизации старых неизбежно появляются различные уязвимости. Помимо систем видеонаблюдения, работу которых мы проанализировали, существует множество других критически важных систем, уязвимых для атак, – рассказывает Василиос Хиоуреас, антивирусный эксперт «Лаборатории Касперского». – Сегодня идет настоящая гонка на опережение: «хорошие парни» должны успевать проверять безопасность новых систем, чтобы «плохие» не могли использовать их слабые места в своих преступных целях. Наша задача – не останавливаться на достигнутом и продолжать делать мир безопаснее».