В минувшем июле автор ИТ-новостей BBC получил неожиданное сообщение в Signal. Журналиста попросили предоставить доступ к компьютеру в обмен на часть выкупа, который будет стребован с его работодателя.

Неизвестный представился как Syndicate и вначале предложил Джо Тайди (Joe Tidy) 15% комиссионных за помощь во взломе систем BBC через его лэптоп.

Репортер уже был наслышан о вербовке инсайдеров с целью проникновения в корпоративные сети, но сам с таким случаем столкнулся впервые и решил вникнуть в схему, получив «добро» от старшего редактора.

Продолжив общение с незнакомцем, Тайди выказал заинтересованность и попросил рассказать, в чем именно будет заключаться помощь. Как оказалось, ему надо было всего лишь раскрыть учетные данные и код доступа к сети новостного издания.

В ходе беседы давление усилилось; ставка повысилась до 25% выкупа, якобы измеряемого десятками млн долларов. Сменивший имя Syndicate убеждал потенциального инсайдера в том, что награды тому хватит на всю оставшуюся жизнь, а об его участии во взломе никто не узнает — даже чат будет удален.

Тайди также удалось узнать, что его собеседник представляет интересы операторов шифровальщика Medusa (известен тем, что обходит стороной страны СНГ) и является единственным англоязычным участником кибергруппы.

Когда Тайди выразил сомнение в том, что рекрутеры выполнят свои обещания, ему дали даркнет-адрес кибергруппы и пригласили в закрытый чат Tox. Ему также прислали ссылку на страницу рекрутинга Medusa на хакерском форуме, где гарантировался депозит в 0,5 биткоина минимум (на тот момент около з$55 тыс.) за инсайд.

Настойчивые собеседники Тайди, видимо, решили, что он — технарь, обладающий привилегированным доступом к ИТ-системам намеченной жертвы. В доказательство того, что его не обманут с оплатой, журналисту пообещали депонировать 1 BTC.

Попутно ему задавали множество вопросов об ИТ-инфраструктуре BBC, на которые репортер даже при всем желании не смог бы ответить. Кроме того, ему прислали замысловатый код, который нужно было запустить на лэптопе как команду и сообщить результат.

Как оказалось, это проверка на уровень доступа к внутренней сети BBC. В итоге репортер понял, что без совета ИБ-службы работодателя ему не обойтись. Однако впереди были выходные, а собеседник в Signal терял терпение.

Он торопил, напоминал о перспективе беззаботного отдыха на Багамах и в итоге потребовал передать заветные ключи к аккаунту к полудню понедельника.

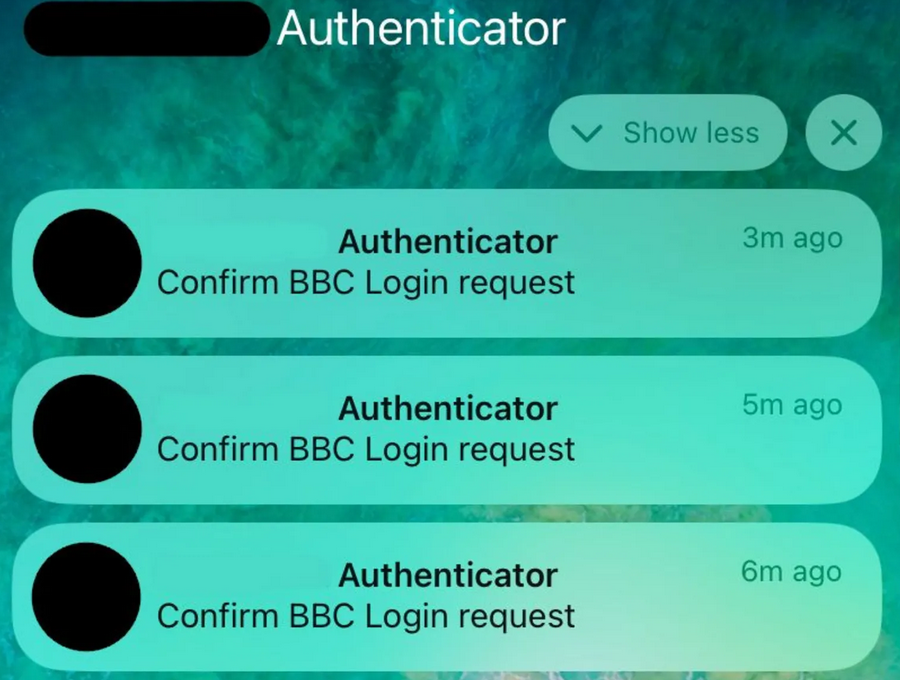

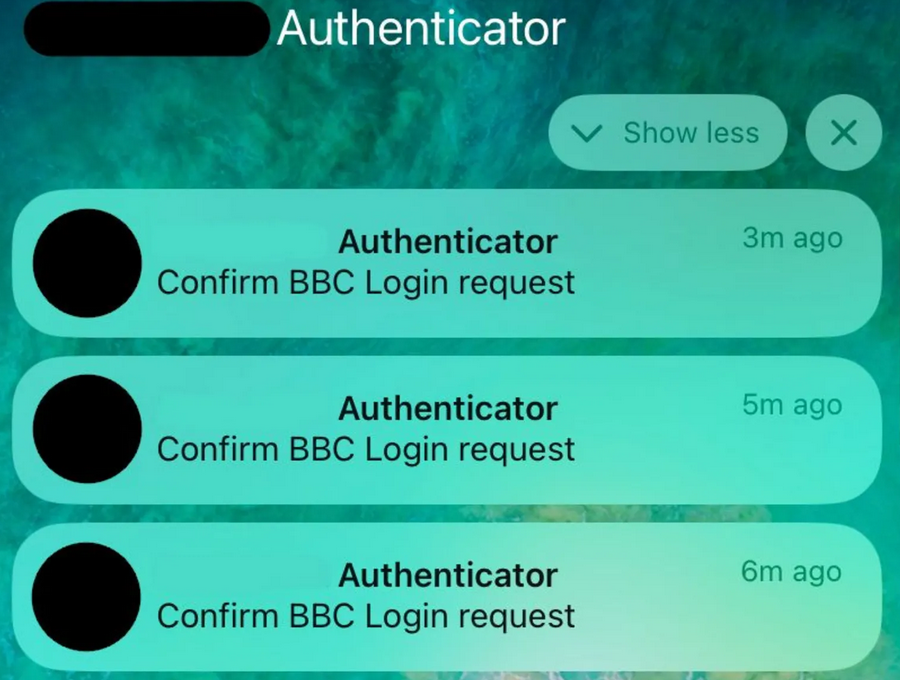

Не дожидаясь дедлайна, рекрутеры начали наводнять телефон Тайди запросами на подтверждение сброса пароля. Подобная тактика известна как MFA bombing и рассчитана на то, что мишень кликнет согласие и позволит авторам атаки захватить контроль над своим аккаунтом — подобным образом была взломана Uber в 2022 году.

Чтобы лишить злоумышленников точки вода в корпоративную сеть, безопасники BBC заблокировали доступ Тайди к сети работодателя. В результате злоумышленники извинились перед ним и заявили, что попросту провели тестирование и не хотели причинить неудобства.

После нескольких дней молчания они удалили свой аккаунт в Signal и испарились. После этого доступ Тайди к системам BBC был восстановлен.