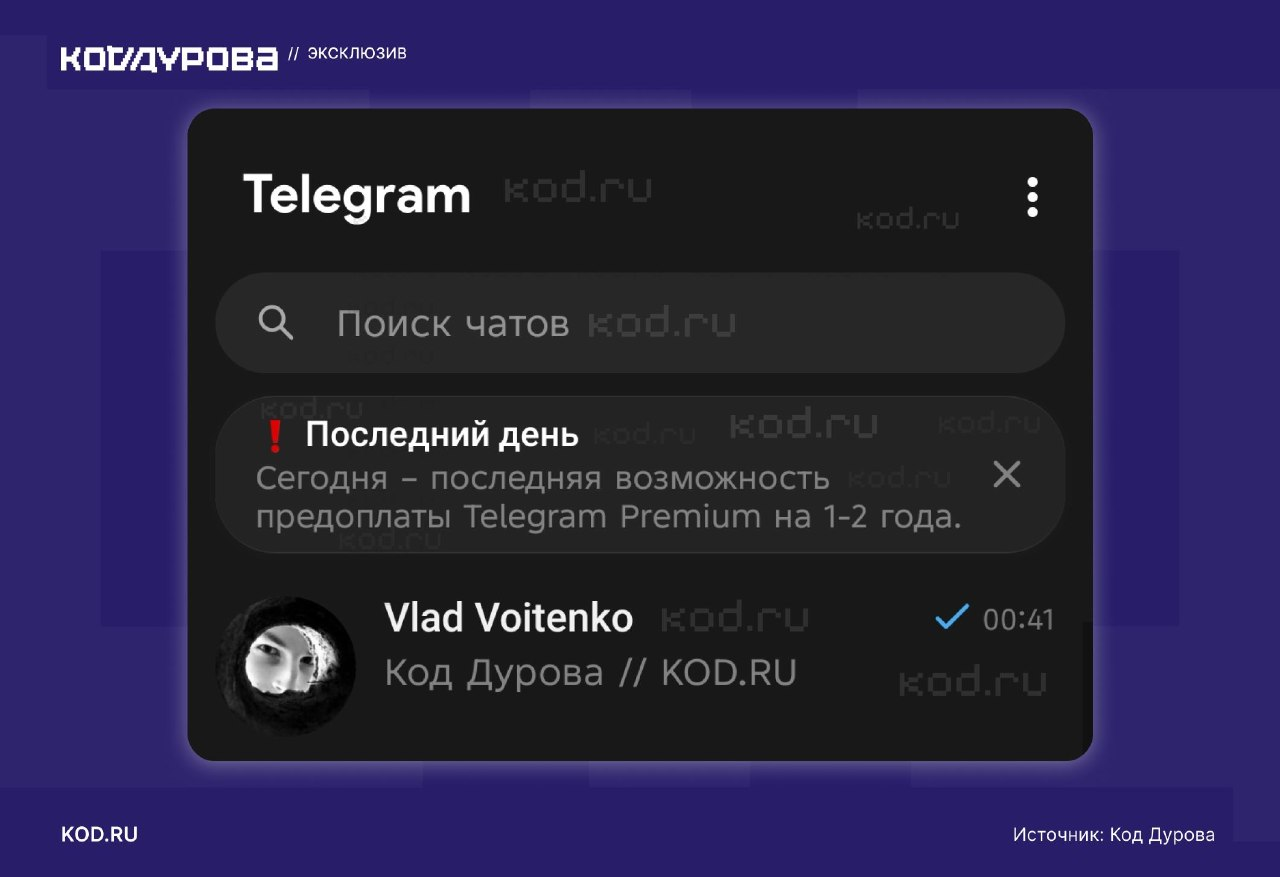

Российские пользователи Telegram начали получать сообщения о «последней возможности» оплатить Premium-аккаунт. В уведомлениях предлагается оформить подписку сразу на один или два года. Сообщение появляется в системных оповещениях и содержит следующий текст: «Сегодня — последняя возможность оплатить Telegram Premium».

Также в уведомлении говорится, что уже в ближайшее время оформить такую подписку станет технически невозможно. При этом при оплате на два года обещают скидку в 57%. Однако бот, через которого предлагается провести оплату, указывает уже другую цифру — 40%.

По данным телеграм-канала «Код Дурова», эта рассылка носит тестовый характер. Возможны два объяснения: либо администрация мессенджера действительно готовится прекратить продажу Telegram Premium в России, либо речь идёт о подготовке к потенциальной полной блокировке Telegram в стране, слухи о которой ранее уже появлялись в СМИ.