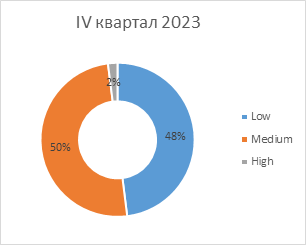

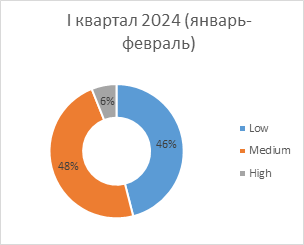

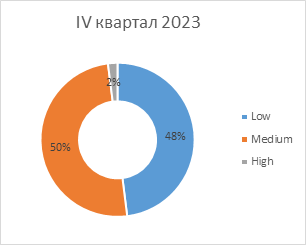

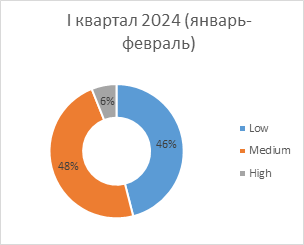

По данным экспертов ГК «Солар», за январь и неполный февраль 2024 года доля атак высокой критичности уже выросла более чем в три раза – с 2% до 6,3% – по сравнению с IV кварталом 2023 года. Также с 73% до 80% увеличилась доля таких инцидентов с применением вредоносного софта и почти в четыре раза выросла доля веб-атак – до 15%.

Исследование кибератак на российские компании в 2023 и трендов 2024 года подготовлено специалистами первого и крупнейшего центра противодействия кибератакам Solar JSOC ГК «Солар» на основе анализа около 300 организаций из разных отраслей экономики. Совокупно сервис обеспечивает контроль и выявление инцидентов для более 3600 внешних сервисов, опубликованных в интернете; более 178 тыс. серверов общего, инфраструктурного и прикладного назначения.

Рост инцидентов высокой критичности означает, что тренд на усложнение инцидентов и максимальный деструктив в отношении организаций, который наметился в 2023 году, получил свое развитие. Массовые атаки сменились более продвинутыми ударами – злоумышленники теперь чаще применяют нелегитимный софт (программы для удаленного администрирования, хакерские утилиты, исследовательское ПО пентестеров и т.д.) и средства проникновения в инфраструктуру, которые нельзя выявить базовыми системами обнаружения, отмечают эксперты Solar JSOC ГК «Солар».

Распределение инцидентов по уровню критичности

В целом за прошедший год число событий ИБ в сравнении с 2022 годом выросло на 64%, до 1,5 млн событий ИБ. При этом доля подтвержденных инцидентов оставалась стабильной. Среди всех типов инцидентов выделяется эксплуатация уязвимостей, показавшая рост в 2 раза год к году, до 11,5%. Это значит, что в компаниях по-прежнему вовремя не обновляют софт и не проводят постоянный анализ публичных сервисов и ресурсов на уязвимости, чем и пользуются злоумышленники.

За IV квартал было выявлено 473 тыс. событий ИБ, что на 20% больше, чем в III квартале 2023 года и на 68% выше показателей аналогичного периода 2022 года. Число подтвержденных инцидентов в IV квартале составило 5,7 тысяч – в среднем на одну компанию в IV квартале приходилось 19 атак.

Вредоносное ПО оставалось самым популярным инструментом хакеров, однако в IV квартале доля таких атак среди высококритичных инцидентов снизилась на 10 п.п., до 73%. Наряду с этим увеличилось число срабатываний специальных сенсоров SOC (EDR, NTA и AntiAPT), которые фиксируют инциденты, не выявляемые стандартными средствами мониторинга.

В дополнение злоумышленники стали чаще применять так называемые not-a-virus утилиты, которые не являются вирусами, но могут представлять угрозу для компьютера или его пользователей, и применять бесфайловые методы для закрепления и продвижения в инфраструктуре жертвы (когда вредоносное ПО загружается напрямую в оперативную память устройства, а файл не сохраняется на жестком диске). В дополнение в IV квартале в сравнении с III почти в два раза – с 9% до 17% – выросла доля атак, вызванных эксплуатацией уязвимостей, что в том числе говорит об учащении попыток прощупывания периметра жертвы.

«По итогам 2023 года киберграмотность персонала российских компаний все же повысилась, а бизнес начал адаптироваться к новой реальности. С другой стороны, атаки стали более адресными и сложными, а инструментарий – продвинутым. Однако мы не исключаем рост более массовых атак перед выборами Президента РФ в марте 2024 года», – пояснила Дарья Кошкина, руководитель направления аналитики киберугроз ГК «Солар».

Для обеспечения комплексной защиты эксперты ГК «Солар» рекомендуют ИБ-специалистам российский компаний повышать уровень патч-менеджмента, выстраивать грамотную систему приоритезации инцидентов с учетом их критичности и учиться находить корреляции между событиями ИБ для выявления этапов kill-chain. Также следует постоянно заниматься повышением уровня киберграмотности сотрудников, вести постоянный мониторинг внешних угроз, а в рамках SOC внедрить специальные сенсоры (EDR, NTA и AntiAPT) для обнаружения более продвинутых атак.