Эксперты рассказали о ранее неизвестном векторе атаки под названием NoFilter. Он отличается тем, что злоумышленники могут использовать архитектуру платформы фильтрации Windows (МПП) для повышения прав в операционной системе.

О NoFilter рассказали специалисты компании Deep Instinct на конференции DEF CON. Описанная исследователями техника позволяет поднять права с уровня администратора до SYSTEM.

На начальной стадии анализа специалисты задействовали инструмент RPC Mapper, который помог им замапить методы удалённого вызова процедур (RPC). В особенности интересовали те способы, которые вызывают WinAPI.

Именно так удалось выявить метод под названием «BfeRpcOpenToken», являющийся частью МПП. В Deep Instinct описывают вектор так:

«Вызов NtQueryInformationProcess помогает получить таблицу дескрипторов другого процесса, где можно найти токены, принадлежащие конкретному процессу. В результате открывается возможность продублировать дескрипторы этих токенов таким образом, чтобы процесс повысил свои права до SYSTEM».

Условная вредоносная программа, работающая на уровне пользователя, может получить доступ к токенам других процессов с помощью функций DuplicateToken или DuplicateHandle, после чего использовать такой токен для запуска дочернего процесса с правами SYSTEM.

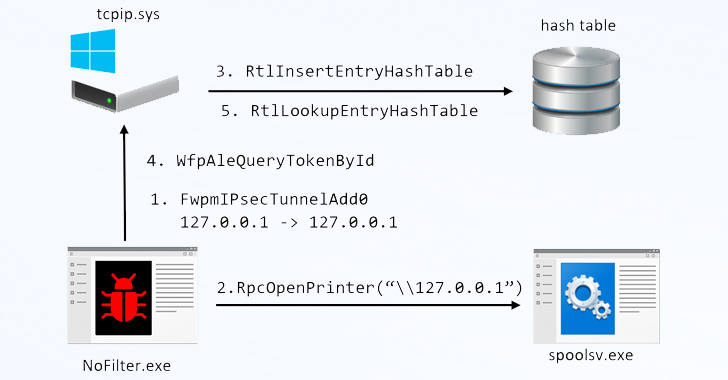

Более того, описанный метод можно модифицировать для дублирования в ядре. Здесь как раз пригодится архитектура платформы фильтрации Windows. Этот подход не только сделает атаку более незаметной, но и практически не оставит никаких следов в ОС.

По словам экспертов, NoFilter может запустить новую консоль от имени «NT AUTHORITY\SYSTEM» или любого другого пользователя, вошедшего в систему.