Эксперты SentinelOne фиксируют рост числа образцов Geacon, загруженных на VirusTotal. Анализ версии маячка Cobalt Strike, написанной на Golang, выявил артефакты, позволяющие говорить о ее использовании в атаках на macOS.

Легитимный набор инструментов Cobalt Strike предоставляет широкий выбор возможностей постэксплуатации, и преступники охотно им пользуются для развития успеха. Подобные злоупотребления встречаются в атаках на Windows-сети, платформу Apple они обычно не затрагивают.

Такие инциденты, как pymafka, редки. Напомним, более года назад в репозитории PyPI был обнаружен зловред, загружающий Cobalt Strike Beacon на хосты Windows и macOS.

В SentinelOne полагают, что эксперименты с Geacon, доступным на GitHub, способны со временем изменить предпочтения злоумышленников. В ИБ-компании убедились в этом, изучив два новых образца, поданных на VirusTotal в этом месяце. и созданных на основе форков geacon_pro и geacon_plus.

Оба созданы анонимом из Китая на основе форков geacon_pro и geacon_plus; первый проект уже удален с GitHub. Доставка маячка в настоящее время осуществляется разными способами, в том числе через файл-загрузчик Resume_20230320.app и троянизированное приложение корпоративного класса SecureLink.

В первом случае фальшивка использует AppleScript для загрузки целевого пейлоада с удаленного сервера в Китае. Загружаемый бинарник (уровень детектирования на VirusTotal — 24/61 по состоянию на 16 мая) не содержит подписи и способен работать на компьютерах, использующих чипы Apple и Intel.

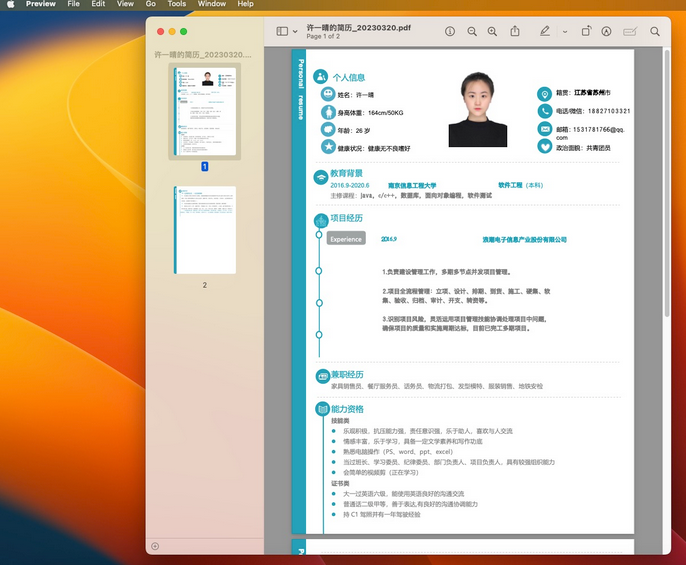

Чтобы продлить иллюзию легитимности, Geacon отображает жертве маскировочный документ PDF на двух страницах — резюме на китайском языке. Сам зловред обладает множеством функций, позволяющих выполнять такие задачи, как сетевые коммуникации, шифрование и расшифровка, загрузка вторичного пейлоада, эксфильтрация данных.

Код Geacon, встроенный в клиент удаленной поддержки (SecureLink.app), нацелен на Intel-устройства, работающие под OS X Mavericks (10.9) и выше. Вредоносный фейк (24/61 на 16 мая) тоже не подписан и при установке запрашивает разрешения на доступ к контактам, фото, списку напоминаний, веб-камере и микрофону. Его С2-сервер расположен в Японии.