Разработчики Android давно работают над функциональностью Privacy Sandbox, которая, согласно описанию, должна повысить конфиденциальность пользователей. На деле же специалисты называют Privacy Sandbox ещё одним способом слежки за владельцами мобильных устройств.

В одном из отчётов Google упоминает Privacy Sandbox, отмечая, что нововведение пока находится в стадии бета-тестирования:

«Мы будем внедрять Privacy Sandbox постепенно, начиная с малого процента пользователей Android 13. Со временем все получат новую функцию».

Выяснилось, что Privacy Sandbox в Chrome и Android отслеживает пользователей по группам интересов, а не персонально. Такой подход, по мнению Google, способен повысить конфиденциальность владельцев мобильных девайсов.

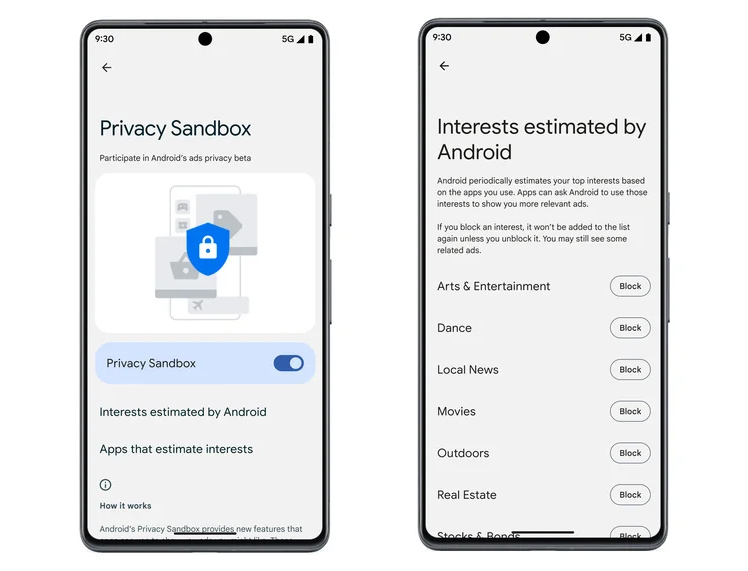

Android скоро будет формировать рекламный профиль юзера, а последний сможет заблокировать «интересы» и темы, на которые он не хочет видеть объявления. При этом есть своего рода рубильник и список приложений, подключённых к новой трекинговой системе.

Тем не менее в Ars Technica считают, что Privacy Sandbox станет просто очередной системой отслеживания от Google. Она не так страшна для пользователей Android, а вот факт её реализации в Chrome уже может куда серьёзнее ударить по конфиденциальности.