Приложения для Android, позволяющие использовать мобильные устройства в качестве клавиатур для десктопа, содержат критические уязвимости. В случае эксплуатации эти бреши позволяют перехватить нажатия клавиш и даже выполнить код удалённо.

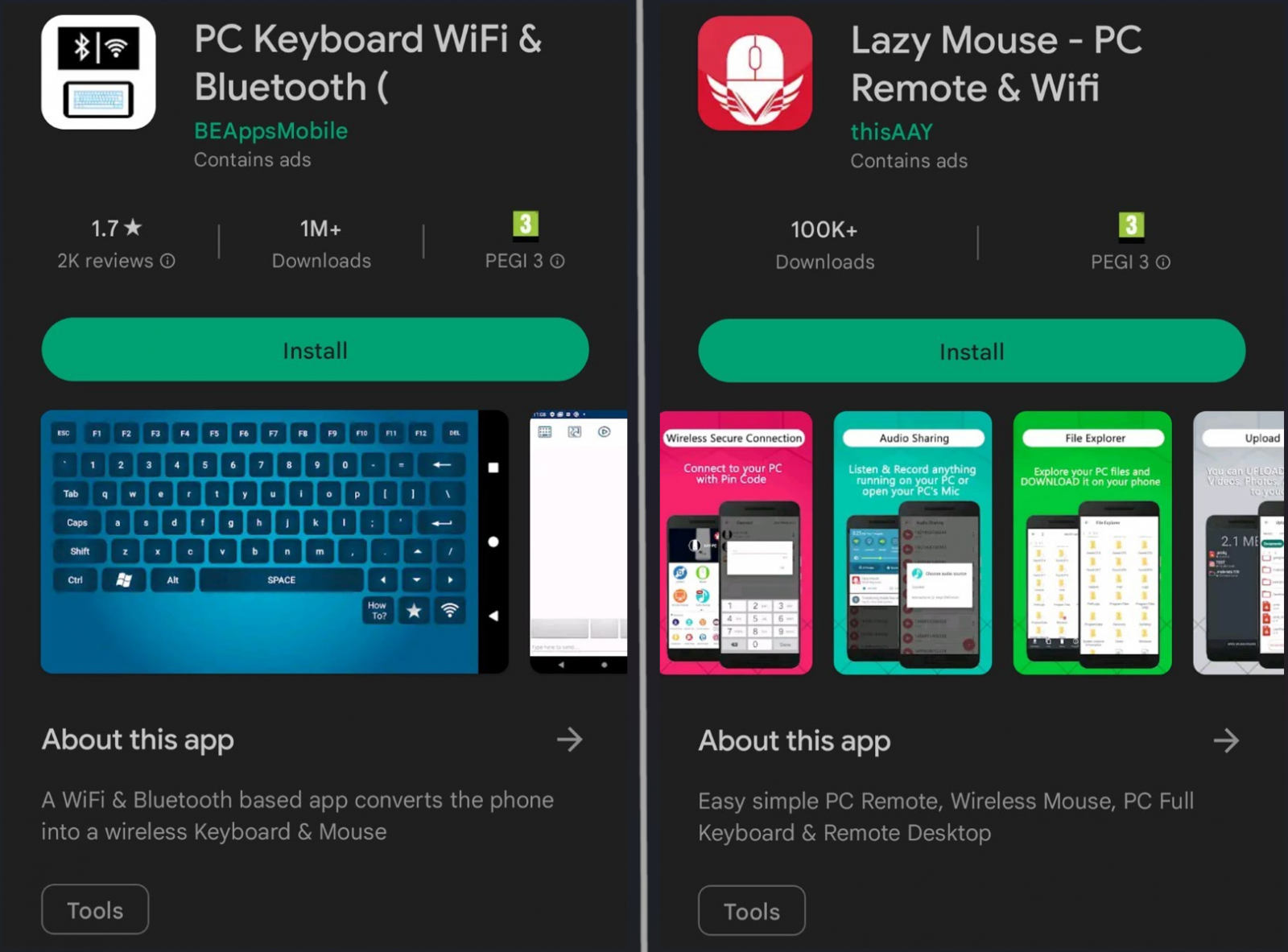

Среди уязвимых приложений обнаружились PC Keyboard, Lazy Mouse и Telepad (как платные, так и бесплатные версии). На площадке Google Play Store у этих приложений в общей сумме более двух миллионов инсталляций.

На проблемы обратили внимание специалисты компании Synopsys. Они же указали разработчикам на бреши в августе 2022 года. После безуспешных попыток связаться с авторами софта, исследователи опубликовали отчёт, описывающий уязвимости.

Интересно, что четыре выявленные бреши из семи получили 9,8 балла по шкале CVSS. Список проблем выглядит так:

- CVE-2022-45477 (9,8 балла) — дыра в Telepad, позволяющая удалённому пользователю отправить команды серверы и выполнить код.

- CVE-2022-45478 (5,1 балла) — уязвимость в Telepad, позволяющая провести атаку «Человек посередине» и получить нажатия клавиш в виде простого текста.

- CVE-2022-45479 (9,8 балла) — проблема в PC Keyboard, допускающая удалённое выполнение кода.

- CVE-2022-45480 (5,1 балла) — брешь PC Keyboard, позволяющая провести атаку «Человек посередине» и получить нажатия клавиш в виде простого текста.

- CVE-2022-45481 (9,8 балла) — отсутствие необходимости устанавливать пароль в дефолтной конфигурации Lazy Mouse, позволяет выполнить вредоносный код.

- CVE-2022-45482 (9,8 балла) — уязвимость сервера Lazy Mouse, приводящая к успешному брутфорсу.

- CVE-2022-45483 (5,1 балла) — ещё одна дыра в Lazy Mouse, позволяющая провести атаку «Человек посередине» и получить нажатия клавиш в виде простого текста.