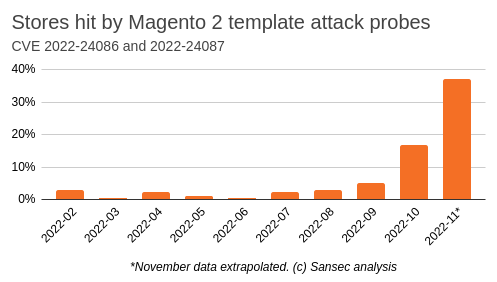

По оценке Sansec, доля сайтов Magento и Adobe Commerce, атакованных через эксплойт, в этом месяце возрастет до 38%. Это в десять раз больше, чем показатели предыдущих 10 месяцев, вместе взятых.

По данным экспертов, в настоящее время в интернете активны как минимум семь Magecart-групп, которые пытаются внедрить на серверы RAT-трояна посредством эксплуатации февральских уязвимостей в CMS (CVE-2022-24086 и CVE-2022-24087). Соответствующие патчи, согласно наблюдениям, отсутствуют как минимум в трети магазинов, использующих Magento и Adobe Commerce.

Атака при этом происходит следующим образом. Злоумышленники проверяют сайт на уязвимость, пытаясь заставить систему отослать имейл с эксплойт-кодом в одном из полей. Отправку сообщения можно спровоцировать, оформив заказ, создав новый аккаунт или расшарив список избранного.

Положительный результат проверки означает возможность захвата контроля над сайтом. После взлома хакеры внедряют трояна, обеспечивающего постоянный доступ; этот бэкдор обычно скрывается в файле health_check.php, легитимном компоненте Magento. Текущие атаки на интернет-магазины в Sansec нарекли TrojanOrders — «троянские заказы».

Исследователи также отметили резкий рост количества сканов, нацеленных на поиск забэкдоренных файлов. По всей видимости, группировки Magecart пытаются завладеть добычей конкурентов.

Причина возросшей активности хакеров очевидна: предпраздничные распродажи в разгаре, интернет-магазины завалены заказами и не успевают следить за чистотой своих сайтов, не говоря уже об обновлении софта. Тем временем на черном рынке множатся дешевые эксплойт-паки, в состав которых включен CVE-2022-24086 — эксперты нашли четыре таких предложения, притом с обещанием успеха в 56% случаев.

Признаком TrojanOrders может служить появление новых аккаунтов с именем system или pwd, а также заказы, оформленные с указанием почты jarhovichbig@protonmail.com. Для проверки систем рекомендуется использовать бэкенд-антивирус: официальный Magento Security Scan, по словам экспертов, способен выявить угрозу только на стороне клиента.