Анализ данных телеметрии, проведенный в Black Lotus Labs (ИБ-подразделение Lumen Technologies), показал, что за последний год число доступных из интернета серверов CLDAP возросло с 7 тыс. до 12 тысяч. Результаты встревожили экспертов: несколько лет назад злоумышленники охотно использовали таких посредников для усиления DDoS-потока и перенаправления его на мишень.

Протокол прикладного уровня CLDAP (RFC 3352), обеспечивающий доступ к службе каталогов X.500 без установки соединений, был создан как альтернатива LDAP, но так и не получил широкого распространения. А для дидосеров такие службы оказались привлекательными: использование UDP (порт 389) позволяет подменить IP-адрес источника, при этом ответ по объему может значительно превысить запрос.

Установлено, что при использовании CLDAP как вектора DDoS с отражением потока коэффициент усиления составляет от 56 до 70. Подобные серверы-рефлекторы обычно обладают хорошей пропускной способностью и могут в одиночку эффективно положить атакуемый сайт.

Когда это выяснилось и DDoS с CLDAP-плечом стали серьезной угрозой, борцы за чистоту интернета стали принимать меры по сокращению армии серверов, открытых для абьюза. В результате им это удалось, но потом, видимо, все расслабились, и число открытых CLDAP-служб вновь начало расти.

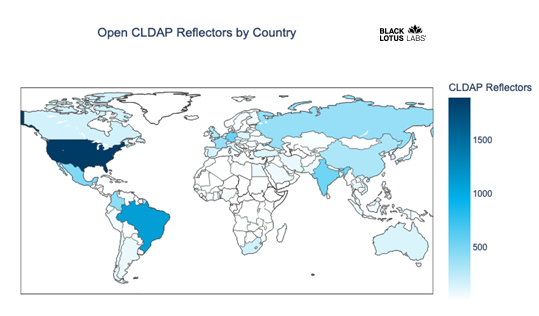

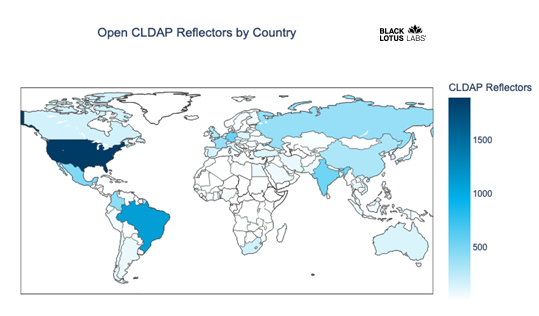

По данным Black Lotus, в настоящее время в Сети присутствуют 12 142 сервера CLDAP, с наибольшей концентрацией в США и Бразилии. Во многих случаях открытый доступ — случайность, но иногда подобные настройки специально задают для контроллеров домена в сетях, построенных на Microsoft Server.

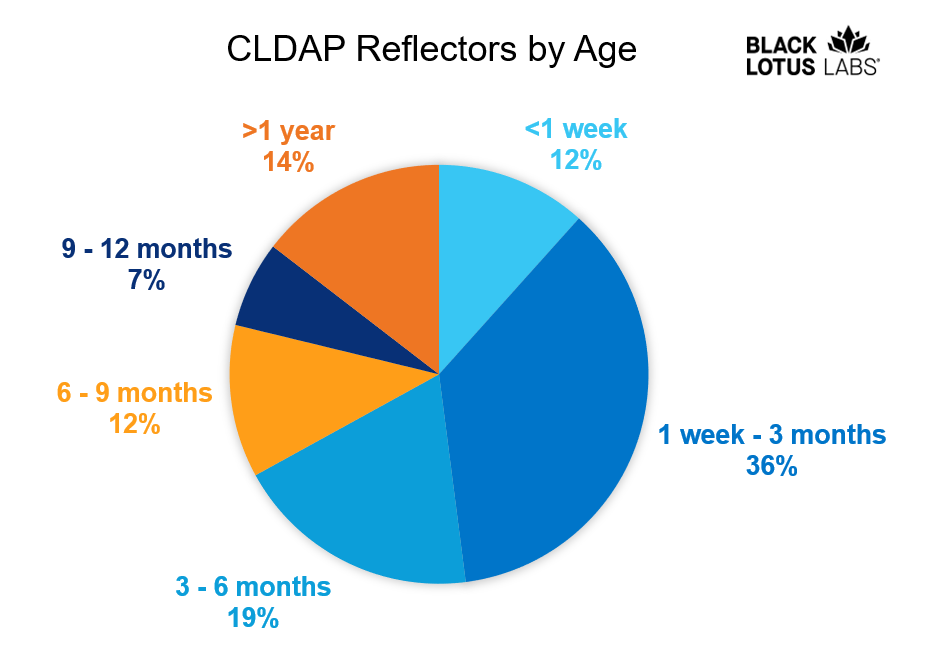

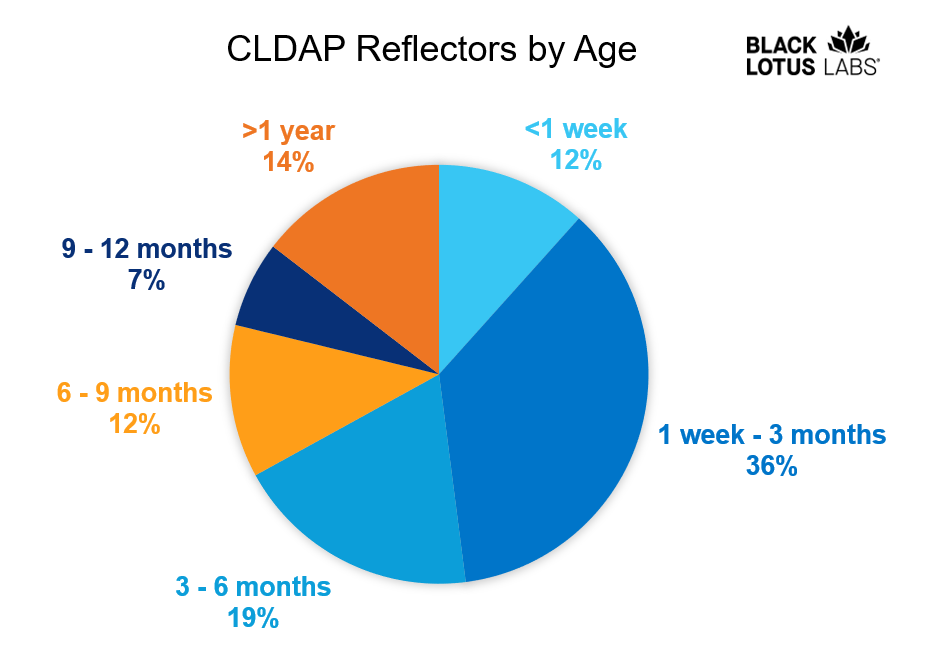

Некоторые открытые CLDAP-рефлекторы быстро исчезают, другие (в основном контроллеры домена) могут жить годами. Среднее время жизни по выборке составило 131 день.

Как оказалось, долгожители регулярно участвуют в DDoS-атаках, притом могут одновременно долбить несколько мишеней, подчиняясь воле различных, не связанных друг с другом дидосеров. Так, например, один CLDAP-рефлектор в сети североамериканского телеком-провайдера целый год служил посредником в DDoS-атаках, исправно выдавая по запросу несколько Гбит/с и направляя пакеты на указанный IP-адрес или подсеть.

В начале сентября этот ветеран создал мусорный поток в 6 Гбит/с, предназначенный хостеру онлайн-игр в Южной Америке. Пропускная способность среднестатистического CLDAP-рефлектора раза в четыре меньше, но даже при таком уровне можно объединить 10% выявленной армии и получить более 1 Тбайт/с.

Еще один часто используемый рефлектор-долгожитель находится в сети религиозной общины в Северной Америке. С конца июня он исправно генерирует более 10 Гбит/с — такого трафика достаточно, чтобы успешно положить плохо защищенный сервер. Сотня таких невольников, работающих в одной упряжке, теоретически способна создать трафик терабитного диапазона.

Эксперты призывают ИБ-сообщество поставить известные CLDAP-серверы на контроль и активнее выявлять новые рефлекторы, публикуя алерты. Операторам сетей рекомендуется заблокировать интернет-доступ к порту 389/UDP или как минимум принять меры защиты от злоупотреблений:

- в Microsoft Server, поддерживающих LDAP-пинг по TCP, отключить UDP;

- при отсутствии такой поддержки ограничить по скорости трафик на порту 389 или ужесточить контроль доступа через настройки файрвола.

Защитникам сетей советуют принять меры для предотвращения спуфинга IP-адресов источника запроса — например, ввести переадресацию по обратному тракту (Reverse Path Forwarding, RPF), лучше строгую.