В ходе выступления на конференции «ЦИПР-2026» глава правительства Михаил Мишустин заявил, что работа по стимулированию спроса на российское ПО будет продолжена. Основная цель, по его словам, заключается в переходе от оперативного импортозамещения к системной работе по созданию отечественных экосистем, в том числе сложных.

Выступление премьера, как сообщает «Коммерсантъ», было посвящено итогам четырёхлетней работы по переходу российской экономики на отечественное ПО.

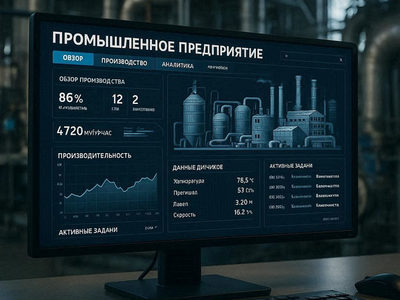

По словам Михаила Мишустина, в этой области уже есть заметные результаты: «сотни уже внедрённых промышленных систем, которые управляют цехами, логистикой, идут в серию».

Российское ПО, отметил премьер, уже способно обеспечивать работу ключевых управленческих и производственных процессов в стратегически важных отраслях. Среди них он назвал электроэнергетику, недропользование, добычу нефти и газа, а также нефтехимию. При этом остаются и отстающие направления, в частности автомобилестроение.

Важную роль в этой работе играют индустриальные центры компетенций (ИЦК). Если на момент их запуска в 2022 году насчитывалось около 5 тыс. процессов, для которых не было российского ПО, то сейчас это число сократилось в четыре раза.

Однако многие компании продолжают использовать зарубежное ПО. Часто оно не требует срочной замены, поэтому у бизнеса нет достаточных стимулов переходить на российские решения. По словам премьера, такая ситуация создаёт «огромные технологические риски».

В числе ключевых задач Михаил Мишустин назвал стимулирование спроса на отечественное ПО. Среди возможных мер он упомянул двойной коэффициент при учёте расходов на российское ПО, ускоренную амортизацию отечественных программ и программно-аппаратных комплексов, а также освобождение от НДС сделок по продаже прав на российский софт. От НДС планируется освободить и облачные сервисы. Развитию облачных сервисов премьер также уделил отдельное внимание.

Кроме того, премьер поручил ИЦК до конца года проработать и представить в правительство варианты необходимых и перспективных ИИ-сервисов для каждой отрасли. При этом наборы промышленных данных, отраслевые модели данных и стандарты обмена должны быть отечественными.