В минувший уикенд ИБ-эксперты зафиксировали новую спам-кампанию, нацеленную на засев трояна Emotet. Однако оказалось, что при открытии прикрепленного к письму файла заражения не происходит. За выходные злоумышленники отыскали и пофиксили баг и вновь начали бомбардировать юзеров вредоносными вложениями.

Последнее время операторы Emotet ведут себя очень агрессивно, пытаясь возродить некогда грозный ботнет с помощью вредоносных писем. С этой целью зловред вбрасывает в переписку своих жертв поддельные письма с аттачем или ссылкой, чтобы обеспечить себе дальнейшее распространение.

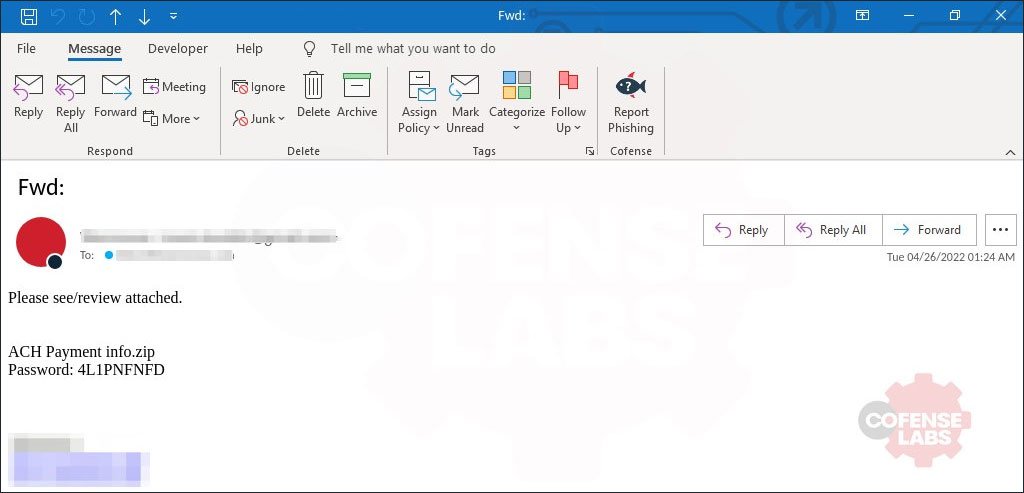

Новый всплеск Emotet-спама был зарегистрирован в пятницу, 22 апреля. Злоумышленники использовали вложения в формате ZIP; запароленный архив содержал LNK-файл, замаскированный под документ Word.

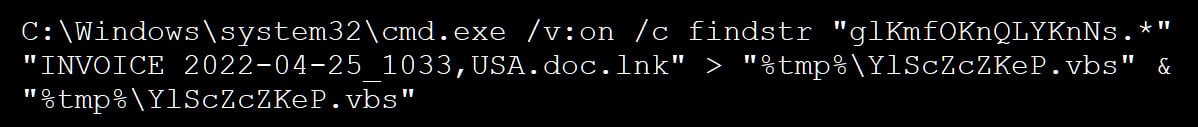

При открытии этого файла аналитики заметили попытку выполнения команды на поиск строки с VBS-кодом (помещена в конец .lnk). Ее содержимое должно копироваться и добавляться при создании нового файла VBS со случайным именем в папке %temp%.

Как выяснилось, выполнение этой команды невозможно, так как при этом используется статическая ссылка на файл Password2.doc.lnk, тогда как в рамках запущенной кампании вредоносный ярлык Windows скрывался под другими именами — например, назывался INVOICE 2022-04-22_1033, USA.doc.

В итоге все попытки заражения оказались провальными: в атакованных системах не создавался VBS-файл, поскольку нужный скрипт не был найден. Обнаружив багу, операторы Emotet приостановили спам-рассылки и занялись починкой. Вчера, 25 апреля, вредоносные письма появились вновь, и на сей раз, к сожалению, все проходит гладко — зловред исправно загружается и устанавливается на машину, если владелец забыл о бдительности и открыл заархивированный LNK-файл.

Наблюдатели из Cofense зафиксировали следующие вложения, используемые в рамках текущей Emotet-кампании:

- form.zip

- Form.zip

- Electronic form.zip

- PO 04252022.zip

- Form - Apr 25, 2022.zip

- Payment Status.zip

- BANK TRANSFER COPY.zip

- Transaction.zip

- ACH form.zip

- ACH payment info.zip