Поздно вечером 6 апреля в рунете произошёл масштабный сбой, затронувший большое количество различных сервисов. Наиболее вероятной причиной инцидента стала мощная DDoS-атака на «Ростелеком», об отражении которой компания сообщила около полуночи.

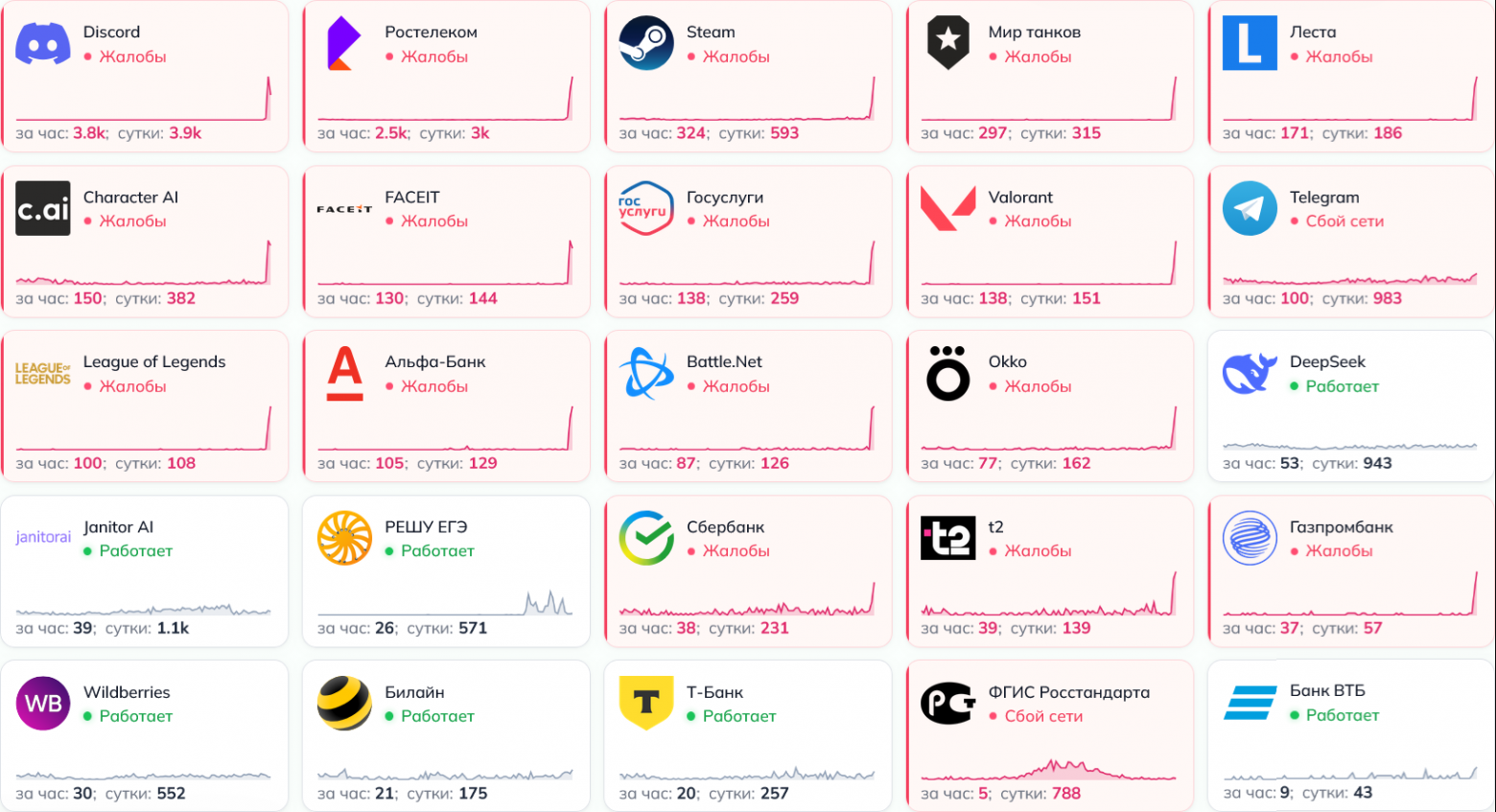

По данным портала Downdetector, резкий рост числа жалоб начался около 22:00 по московскому времени. При этом первые проблемы наблюдались ещё около 21:00. Сбой затронул практически всю территорию России, за исключением Дальнего Востока.

Проблемы затронули множество ресурсов и онлайн-сервисов — развлекательных, образовательных, банковских и коммуникационных. В частности, сбой коснулся Steam, игр «Мир танков» и League of Legends, Wink, Rutube, портала Госуслуг, Сбербанка, ВТБ и «Альфа-Банка».

Как сообщил ТАСС, проблемы также затронули всех операторов «большой четвёрки» и крупнейшие маркетплейсы. Позже издание «Код Дурова» сообщило, что сбой затронул даже сервис сбора информации о сетевых проблемах «Сбой.РФ», который тоже оказался недоступен.

Наиболее вероятной причиной сбоя стала мощная DDoS-атака на ресурсы «Ростелекома». Оператор заявил о её отражении около 23:00.

«Вечером 6 апреля была зафиксирована мощная DDoS-атака на сеть „Ростелекома“. Была введена фильтрация входящего трафика, что повлияло на доступность части интернет-ресурсов. Действия киберпреступников были оперативно нейтрализованы», — сообщила пресс-служба «Ростелекома».

Аналогичный сбой в рунете произошёл 14 января 2025 года. Тогда он также затронул большое количество сервисов, но был кратковременным. О его причинах публично не сообщалось.