Исследователи из Alien Labs компании AT&T выявили новую вредоносную программу, нацеленную на сетевые и IoT-устройства. Linux-зловред с кодовым именем BotenaGo ищет потенциально уязвимые мишени и пытается применить эксплойты, коих у него более трех десятков.

На момент анализа написанные на Go боты, по словам экспертов, плохо детектились антивирусами. По состоянию на 14 ноября их распознают половина защитных решений из коллекции VirusTotal (29/60), некоторые — с вердиктом Mirai, но DDoS-функциональности у новобранца не обнаружено.

После запуска BotenaGo включает счетчик заражений, чтобы информировать оператора об успехах.

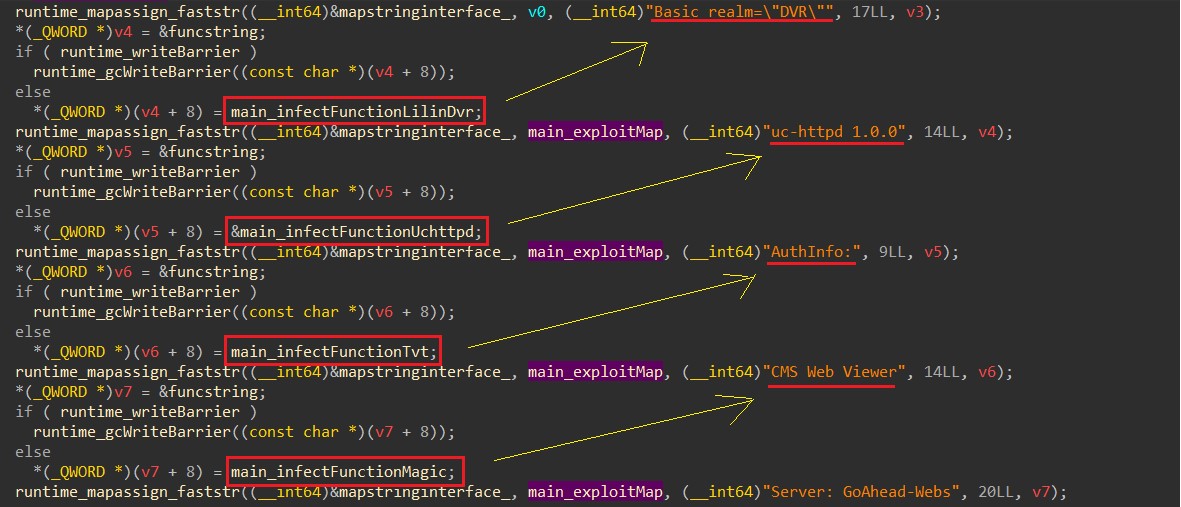

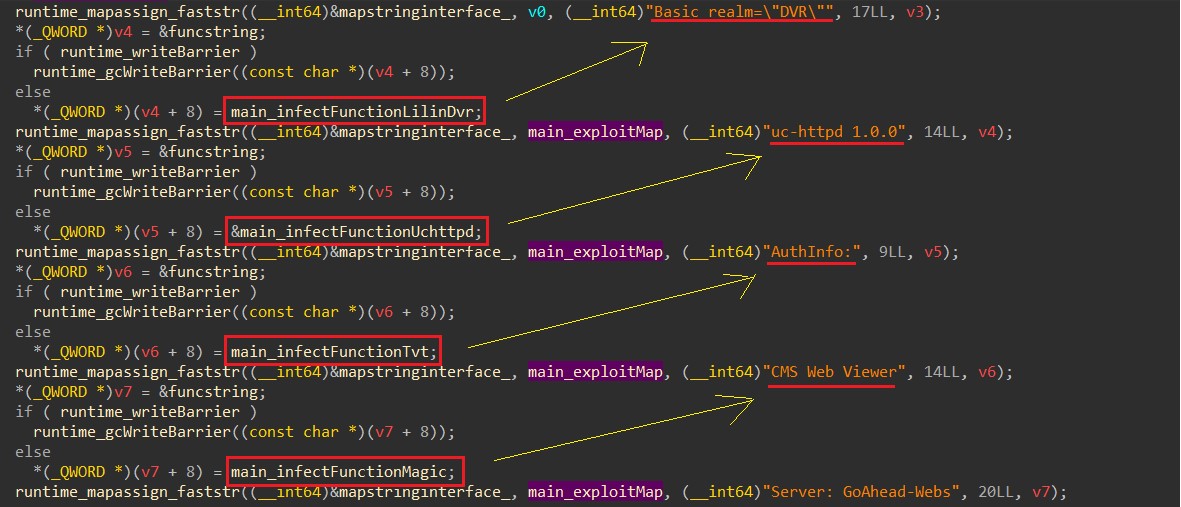

После этого вредонос ищет папку dlrs для загрузки своих шелл-скриптов. Если эта папка не найдена, он прекращает свою работу. В противном случае происходит вызов функции scannerInitExploits, отвечающей за подготовку площади атаки — сопоставление эксплойтов с сигнатурами целевых систем.

Сама атака происходит следующим образом: BotenaGo отправляет простой запрос GET, ищет в ответе знакомую строку (сигнатуру) и, обнаружив совпадение, пускает в ход эксплойт.

Список уязвимостей, используемых зловредом (только те, что имеют CVE-идентификатор), в разделении по производителям устройств:

- роутеры DrayTek — CVE-2020-8515;

- роутеры, IP-камеры D-Link — CVE-2015-2051, CVE-2020-9377, CVE-2016-11021, CVE-2013-5223;

- точки доступа, роутеры NETGEAR — CVE-2016-1555, CVE-2017-6077, CVE-2016-6277, CVE-2017-6334;

- GPON-роутеры DASAN Networks — CVE-2018-10561, CVE-2018-10562;

- роутеры Linksys — CVE-2013-3307 (инъекция команд);

- IP-камеры Hangzhou XiongMai Technologies — CVE-2018-10088;

- роутеры Comtrend — CVE-2020-10173;

- роутеры Guangzhou V-Solution Telecommunication Technology — CVE-2020-8958;

- роутеры TOTOLINK — CVE-2019-19824;

- роутеры Tenda Technology — CVE-2020-10987;

- NAS-устройства, роутеры ZyXEL — CVE-2020-9054, CVE-2017-18368;

- модемы ZTE — CVE-2014-2321.

Поиск по Shodan строки Server: Boa/0.93.15, которая для бота является сигналом к атаке, показал около 2 млн потенциально уязвимых устройств. Результаты по строке Basic realm=\"Broadband Router\, на которую вредонос реагирует эксплойтом CVE-2020-10173 для Comtrend VR-3033, оказались скромнее, но тоже впечатляющими — 250 тыс. потенциальных мишеней.

Команды BotenaGo получает двумя способами: прослушивает порты 31412 и 19412 (на последнем получает IP-адрес цели) или использует терминал системы. Так, при работе зловреда локально в виртуальной машине оператор может подавать команды через Telnet.

После успешного эксплойта бот по идее должен продолжать атаку, используя присланную ссылку. Однако определить его дальнейшие действия не удалось: к моменту анализа вся полезная нагрузка уже была удалена с сервера BotenaGo.

Из-за отсутствия активной связи зловреда с C2-сервером исследователям осталось только гадать о причинах его появления в интернете. По мнению Alien Labs, варианты могут быть такими:

- BotenaGo является частью тулкита; в этом случае должен существовать другой модуль, передающий ему IP-адреса целей или обновляющий такую информацию на C2.

- Ссылки на полезную нагрузку говорят о связи с Mirai; не исключено, что BotenaGo — новый инструмент, который операторы Mirai задействуют лишь на определенных устройствах в составе ботнета, отдавая команды вручную.

- BotenaGo проходит бета-тестирование, и его код случайно слили в Сеть.

Как бы то ни было, зловред с таким богатым арсеналом составляет большую угрозу для многочисленных устройств, прошивки которых редко обновляются. Эксперты предупреждают, что число эксплойтов, которыми оперирует BotenaGo, может со временем возрасти.

Заметим, для Mirai-подобных ботнетов и аналогов использование большого количества эксплойтов для наращивания потенциала — не редкость. Достаточно вспомнить Satori, Hakai, Mozi и совсем недавний Gitpaste-12.