Маршрутизаторы компаний Netgear, D-Link и Huawei стали новой целью для киберпреступников — атакующие используют слабые пароли Telnet для взлома устройств P2P-ботнетом Mozi.

Есть основания полагать, что Mozi каким-то образом связан с вредоносом Gafgyt, поскольку ботнет использует отдельные куски его кода.

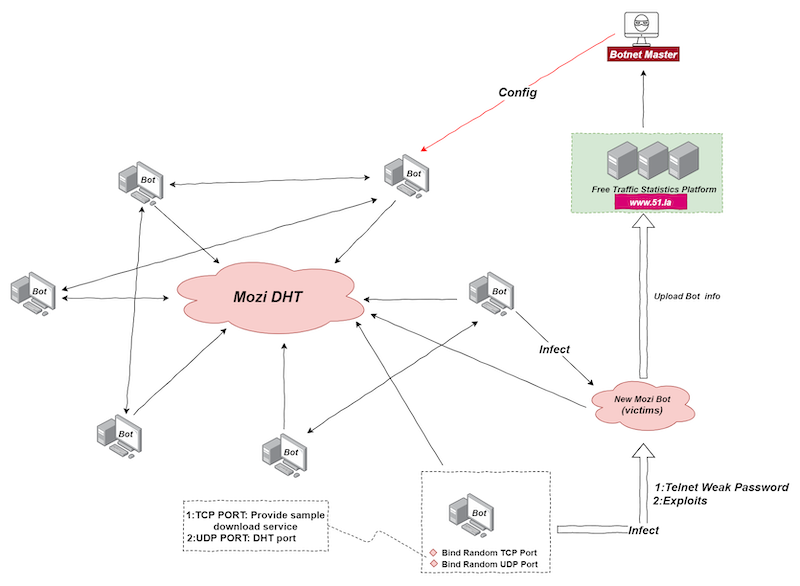

За активностью Mozi на протяжении четырёх месяцев наблюдали специалисты компании 360 Netlab. Как выяснили исследователи, основная задача ботнета — осуществлять DDoS-атаки. Mozi задействует DHT (Distributed Hash Table — «распределённая хеш-таблица»), которая обычно используется торрент-клиентами и другими P2P-платформами.

Таким образом, операторам удаётся быстрее установить сеть ботнета без необходимости использовать серверы, а также эффективнее прятать вредоносную составляющую среди нормального DHT-трафика.

«В этом случае детектировать пейлоад просто невозможно без должного знания ситуации», — подчёркивает команда 360 Netlab.

Mozi пытается обеспечить целостность и безопасность своих компонентов и P2P-сети при помощи алгоритмов ECDSA384 и XOR.

Как было отмечено выше, ботнет использует эксплойты для известных уязвимостей и слабые учётные данные. Список атакуемых устройств выглядит так:

| Затронутое устройство | Уязвимость |

| Eir D1000 Router |

Eir D1000 Wireless Router RCI |

| Vacron NVR | Vacron NVR RCE |

| Девайсы, использующие Realtek SDK | CVE-2014-8361 |

| Netgear R7000 and R6400 | Netgear cig-bin (инъекция команды) |

| DGN1000 Netgear роутеры | Netgear setup.cgi (удалённое выполнение кода без аутентификации) |

| MVPower DVR | JAWS Webserver (выполнение команд без аутентификации) |

| Huawei Router HG532 | CVE-2017-17215 |

| Устройства D-Link | HNAP SoapAction-Header (выполнение команды) |

| GPON Routers | CVE-2018-10561, CVE-2018-10562 |

| Устройства D-Link | UPnP SOAP TelnetD (выполнение команды) |

| CCTV DVR | CCTV/DVR (удалённое выполнение кода) |