Проведенный в Trustwave анализ показал, что шифровальщик BlackByte обходит стороной страны бывшего СНГ и способен самостоятельно распространяться по сети. Его авторы — скорее всего, любители, так как применяемая ими обфускация тривиальна, а единственный ключ шифрования / расшифровки до недавних пор хранился на общедоступном сервере в виде скрытого файла .PNG.

По имеющимся данным, названный вредонос объявился в интернете в минувшем июле. Исследователи из Trustwave наткнулись на него, разбирая недавнюю атаку на одного из своих клиентов.

Поскольку анализ не выявил признаков родства BlackByte с известными семействами шифровальщиков, эксперты пришли к выводу, что зловред написан с нуля, притом не очень умело. Как оказалось, BlackByte шифрует все файлы одним и тем же ключом AES, загружая его с публичного HTTP-сервера; это позволило специалистам создать декриптор, который уже выложен на GitHub.

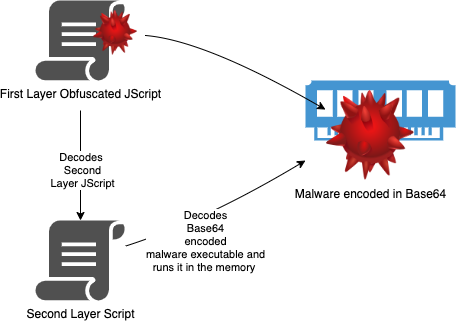

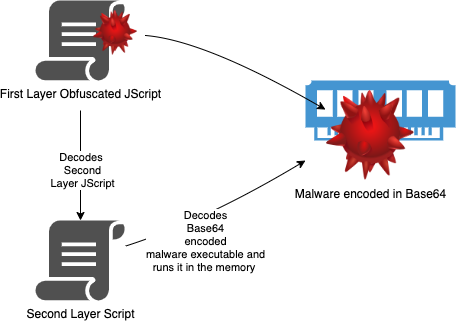

Атака BlackByte начинается с установки на машину обфусцированного модуля запуска — Obamka.js. Чтобы затруднить реверс-инжиниринг кода, вирусописатели, по словам Trustwave, используют легко преодолеваемые техники — заполнение файла мусором, смену имен переменных, скремблирование. В настоящее время этот JavaScript-лончер детектируют 26 из 58 антивирусов на VirusTotal.

Единственная задача Obamka.js — расшифровка и запуск в памяти основного модуля зловреда (написанной на .NET DLL).

Перед шифрованием вредонос пытается обезвредить Microsoft Defender, обойти AMSI и проверяет наличие других защитных решений (Sandboxie, песочницы Qihoo360, антивирусов Avast и Comodo). Он также умеет отключать и деинсталлировать Raccine — утилиту с открытым исходным кодом, пресекающую попытки шифровальщиков удалить теневые копии Windows.

Примечательно, что вшитый в код BlackByte публичный ключ RSA используется только раз — для зашифровки ключа AES, чтобы вставить итоговый код в записку с требованием выкупа. Этот код жертве предлагается указать в письме при установке контакта с вымогателями.

В сети Tor злоумышленники создали сайт-аукцион для публикации данных, украденных у жертв, но функций, обеспечивающих вывод данных с зараженных машин, у шифровальщика обнаружено не было. Исследователи полагают, что операторы вредоноса пытаются таким образом запугать своих жертв и заставить их платить выкуп.

Самораспространение BlackByte по сети происходит примерно так же, как у Ryuk. Вначале он выжидает 10 секунд, а затем начинает перебирать имена хостов (до 1000) из Active Directory, чтобы удаленно включить компьютеры с помощью магических пакетов (Wake-on-LAN, WoL).

Удостоверившись, что устройство успешно «разбужено», шифровальщик пытается внедрить свою копию и в случае успеха создает запланированное задание на запуск. Этот способ самораспространения, по словам экспертов, достаточно примитивен, но вполне оправдывает себя: в той же сети было найдено еще несколько зараженных машин.

Расследование Trustwave, по всей видимости, вспугнуло стоящую за BlackByte группировку: они убрали ключ шифрования из доступа и ушли в тень.