Если вам всё чаще звонят неизвестные номера, а после ответа в трубке стоит подозрительная тишина, возможно, это не технический сбой, а часть мошеннической схемы. Как правило, человек отвечает на вызов, слышит тишину, а через несколько секунд звонок сбрасывается.

Как рассказал РИА Новости руководитель департамента киберразведки компании «Бастион» Константин Ларин, в России набирают популярность так называемые молчаливые звонки.

На самом деле такой вызов может выполнять вполне конкретную задачу — проверить, активен ли номер и насколько охотно его владелец отвечает на звонки.

Если абонент поднял трубку, мошенники получают полезную информацию. После этого номер может попасть в базы для дальнейших обзвонов, рекламного спама или более серьёзных мошеннических атак.

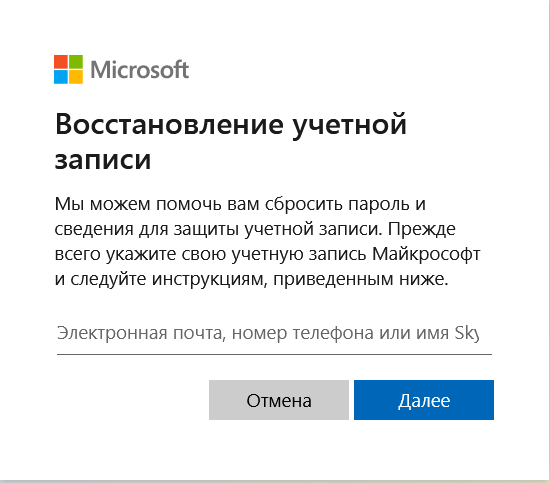

Следующим этапом нередко становятся уже привычные вишинговые сценарии. Пользователю могут позвонить под видом сотрудника банка, оператора связи или госорганов и попросить подтвердить данные на «Госуслугах», продлить договор или назвать код из СМС.

Впрочем, не всегда молчание в трубке означает работу злоумышленников. Иногда причиной становятся автоматические системы обзвона, которые сначала соединяют человека с роботом, а затем пытаются переключить вызов на оператора. Если операторов не хватает, пользователь слышит лишь тишину.

Эксперты рекомендуют не перезванивать на незнакомые номера. В некоторых случаях такой звонок может оказаться платным или привести к соединению с зарубежным абонентом, за которое придётся заплатить.

Специалисты также советуют насторожиться, если подобные вызовы начинают поступать регулярно, особенно с разных номеров, а затем сопровождаются подозрительными сообщениями или новыми звонками.

Главное правило остаётся прежним: никакие коды подтверждения, паспортные данные, данные банковских карт и другую конфиденциальную информацию по телефону сообщать нельзя.