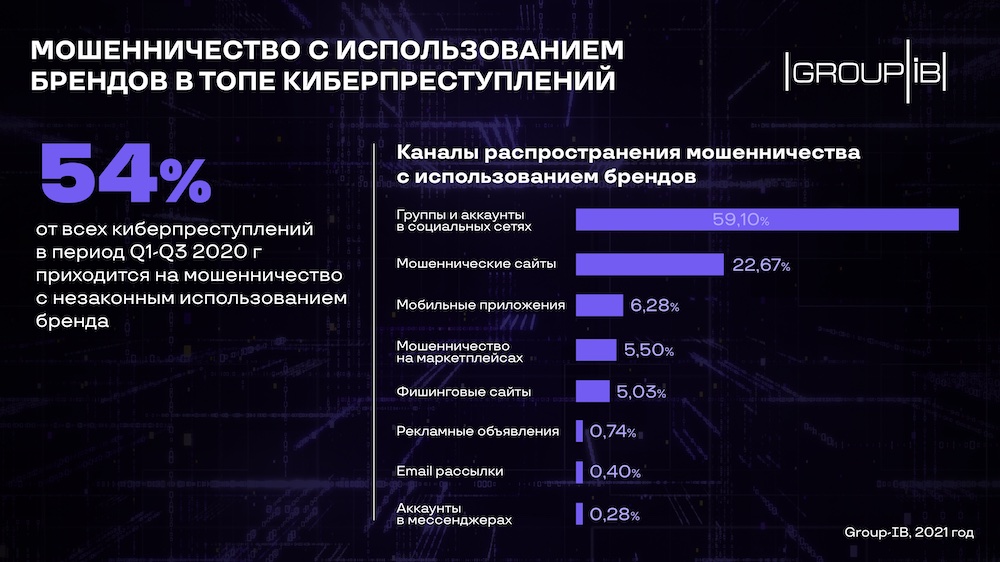

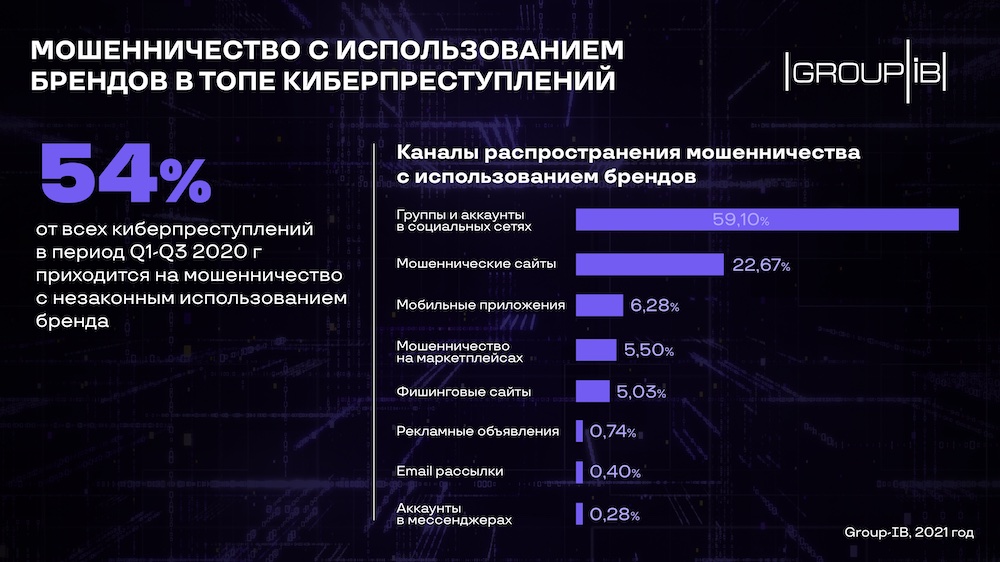

По данным Group-IB, большинство онлайн-мошенничества (59%) приходится на социальные сети. Фейковые веб-сайты — вторые по числу нарушений (23%), за ними следуют мобильные приложения (6%), созданные скамерами. На этой неделе компанию удостоили престижной награды Innovation Excellence глобального консалтингового агентства Frost & Sullivan за решение для выявления и устранения цифровых рисков, а также противодействия атакам с неправомерным использованием бренда — Digital Risk Protection (DRP).

Награда Innovation Excellence присуждается компаниям, ставшим лидерами аналитического отчета «Frost Radar: European Digital Risk Protection (DRP) Market, 2020», оценивающего стабильность внедрения инноваций, R&D, учет глобальных тенденций, динамику роста, концепцию продукта, стратегию компании, рост доходов и позицию на рынке.

Согласно данным Frost & Sullivan, сегодня Group-IB занимает 18,5% европейского рынка решений по защите от цифровых рисков, защищая ведущие международные компании от нелегального использования их брендов в Интернете.

«Компания Group‐IB со штаб-квартирой в Сингапуре занимает большую долю на европейском рынке решений по защите от цифровых рисков, которая в 2019 году составила 18,5%, — говорится в отчете компании Frost & Sullivan. — Group‐IB защищает ведущие компании из списка Fortune 500, а также ключевые криптовалютные биржи в Европе <…> Благодаря синергии машинного обучения и работы аналитиков компания эффективно выявляет, классифицирует и блокирует вредоносные ссылки, не затрагивая легитимные ресурсы. Инновационный потенциал компании и стратегия разработки продуктов, ориентированная на клиентов, позволяют добиваться стабильного продления подписок на продукт, составляющего примерно 96% от общего числа клиентов».

Результатом цифровой трансформации бизнеса стало появление новых киберугроз в сети — речь идет о неправомерном использовании бренда и онлайн-мошенничестве, говорится в отчете Frost & Sullivan «Frost Radar: European Digital Risk Protection (DRP) Market, 2020». Согласно оценкам Group-IB, на атаки и мошенничество с незаконным использованием бренда пришлось 54% от всех киберпреступлений, которые были совершены в период Q1-Q3 2020 г.

Преступления, связанные с DRP, специалисты Group-IB разделяют на две большие категории: фишинговые ресурсы, которые собирают учетные данные или платежную информацию жертв (16%), и интернет-мошенничество, мотивирующее пользователей добровольно переводить деньги злоумышленникам под видом оплаты интернет-заказов, получения компенсаций, розыгрышей призов или фейковых акций от известных персон или брендов (38%).

Главным трендом развития мошенничества в Интернете DRP-аналитики Group-IB считают персонализацию инструментов и таргетирование атак. Атакуя конкретный пул жертв, мошенники увеличивают конверсию, а для усложнения детектирования и блокировки своей инфраструктуры, они используют персонализированные ссылки, которые отображают контент лишь одному пользователю. Персонализированные ссылки — это еще и источник аналитических данных для преступников. Информация, которую пользователи вводят на мошеннических сайтах, сохраняется и затем может передаваться в URL-адресе страницы для автоматическиго заполнения персонализированных форм на следующих этапах мошенничества.

В ключе этого тренда, для привлечения трафика злоумышленники используют каналы, имеющие функционал для таргетирования и персонализации. Большинство жертв попадают в ловушку мошенников через рекламу и личные сообщения в социальных сетях, электронные письма, а также мессенджеры.

Новые вызовы, такие как персонализация и автоматизация атак, значительно затрудняют детектирование мошеннических схем и инфраструктуры злоумышленников, параллельно меняя требования к системам DRP. Проблема осложняется тем, что корпоративные эксперты по кибербезопасности перегружены задачами по защите внутреннего периметра и не всегда обладают ресурсами для мониторинга внешних цифровых угроз. Для того, чтобы иметь полную карту цифровых рисков в Интернете, компаниям необходимо использовать решения DRP-класса, подчеркивается в отчете Frost & Sullivan.

Платформа для защиты от цифровых рисков Group-IB Digital Risk Protection построена на основе искусственного интеллекта, позволяет проактивно обнаруживать мошенничество и ликвидировать инфраструктуру злоумышленников еще на этапе подготовки атак. Алгоритмы системы Group-IB Digital Risk Protection были разработаны на основе многолетнего опыта по защите более 350 брендов по всему миру. В своей работе она использует технологии анализа киберугроз Group-IB, подтвержденные более чем 30 патентами по всему миру. Аналитики, работающие с Group-IB Digital Risk Protection получают доступ к полностью автоматизированному сетевому графу Group-IB для мгновенной корреляции данных и соотнесения атак с конкретными преступными группами. Графовый анализ позволяет находить связанные элементы инфраструктуры злоумышленников, например, спящие домены, которые атакующие только готовятся использовать, или веб-страницы, нацеленные на другие бренды, что значительно обогащает результаты мониторинга и помогает предотвращать мошенничество.

Для автоматизированного выявления и классификации различных типов нарушений Group-IB Digital Risk Protection использует нейронные сети и многочисленные скоринги, которые постоянно обновляются аналитиками Group-IB. С помощью Group-IB DRP 85% нарушений с незаконным использованием бренда устраняются в досудебном порядке.

«Премия Innovation Excellence компании Frost & Sullivan — важное событие для команды DRP и Group-IB в целом, — отмечает Андрей Бусаргин, заместитель генерального директора Group-IB по направлению защиты мировых рисков. – На фоне растущей угрозы персонифицированного онлайн-мошенничества и атак с использованием брендов решения класса DRP должны максимально адаптироваться под конкретного клиента. Система Group-IB Digital Risk Protection построена на базе опыта DRP-аналитиков Group-IB, которые постоянно обогащают продукт данными о новых тенденциях в сфере мошенничества, нацеленного на конкретные отрасли. DRP позволяет клиентам эффективно управлять внешними цифровыми рисками благодаря набору инструментов, необходимых для мониторинга любых нарушений в режиме реального времени».