В платежных терминалах двух крупнейших производителей — Verifone и Ingenico — выявлены множественные уязвимости, облегчающие кражу банковских реквизитов. Обновления, устраняющие проблемы, уже вышли; их следует получить и установить, направив запрос вендору, банку или сервис-провайдеру.

Уязвимости обнаружила команда экспертов Positive Technologies. Масштабное исследование было запущено два года назад; его результаты были представлены на только что завершившейся конференции Black Hat Europe, которая в этом году проводилась как сугубо виртуальное мероприятие.

В PoS-терминалах Telium 2 производства Ingenico исследователи обнаружили десять уязвимостей разной степени угрозы; самая опасная из них, CVE-2018-17773, получила 8,3 балла по шкале CVSS. Она вызвана некорректной реализацией протокола NTPT3, провоцирующей появление ошибки переполнения буфера. Злоумышленник может использовать эту ситуацию для получения максимальных привилегий в системе.

Остальные уязвимости в Telium 2 связаны с наличием вшитого в код пароля, возможностью обхода ограничений на чтение файлов, выполнения произвольного кода. Эксплуатация большинства из них, по словам экспертов, требует наличия физического доступа к устройству. Некоторые бреши можно использовать удаленно, а в связке все они позволяют получить полный контроль над устройством. Патчи включены в состав обновления Telium 2 SDK v9.32.03 patch N.

В кассовых терминалах Verifone найдено восемь уязвимостей; самая опасная из них (CVE-2019-14711) оценена в 8,8 балла по CVSS. Она вызвана ошибкой состояния гонки и позволяет обойти контроль доступа на основе ролевой модели (Role Based Access Control, RBAC). Остальные проблемы связаны с наличием вшитых паролей, ошибками переполнения буфера, возможностью повышения привилегий, обхода шифрования, внедрения вредоносного кода.

В последнем случае атака возможна лишь при наличии физического доступа к устройству — злоумышленнику придется подключиться к терминалу по USB, чтобы установить анализатор-сниффер для отбора нужной информации. Такая операция, по оценке экспертов, потребует от пяти до десяти минут.

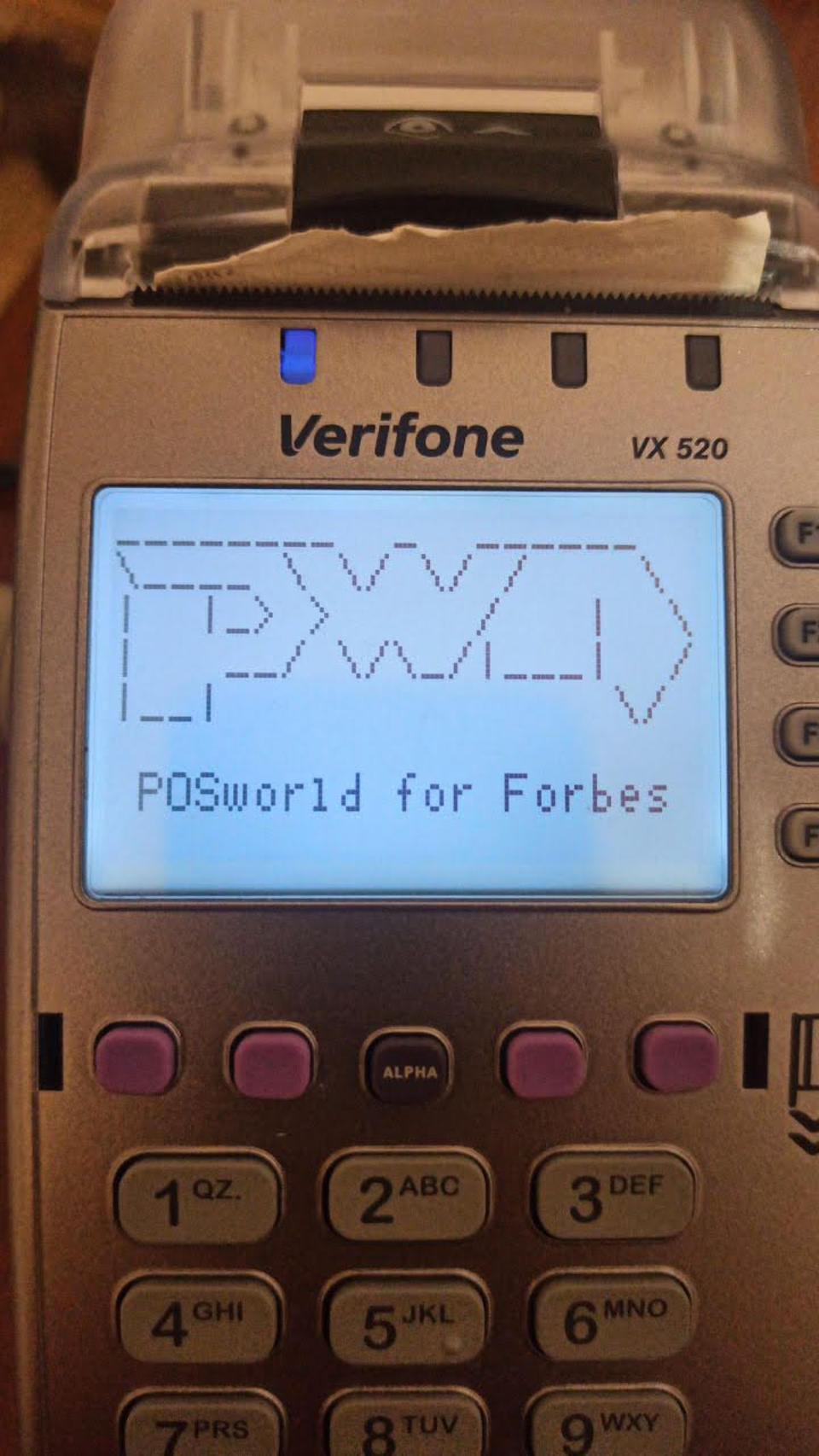

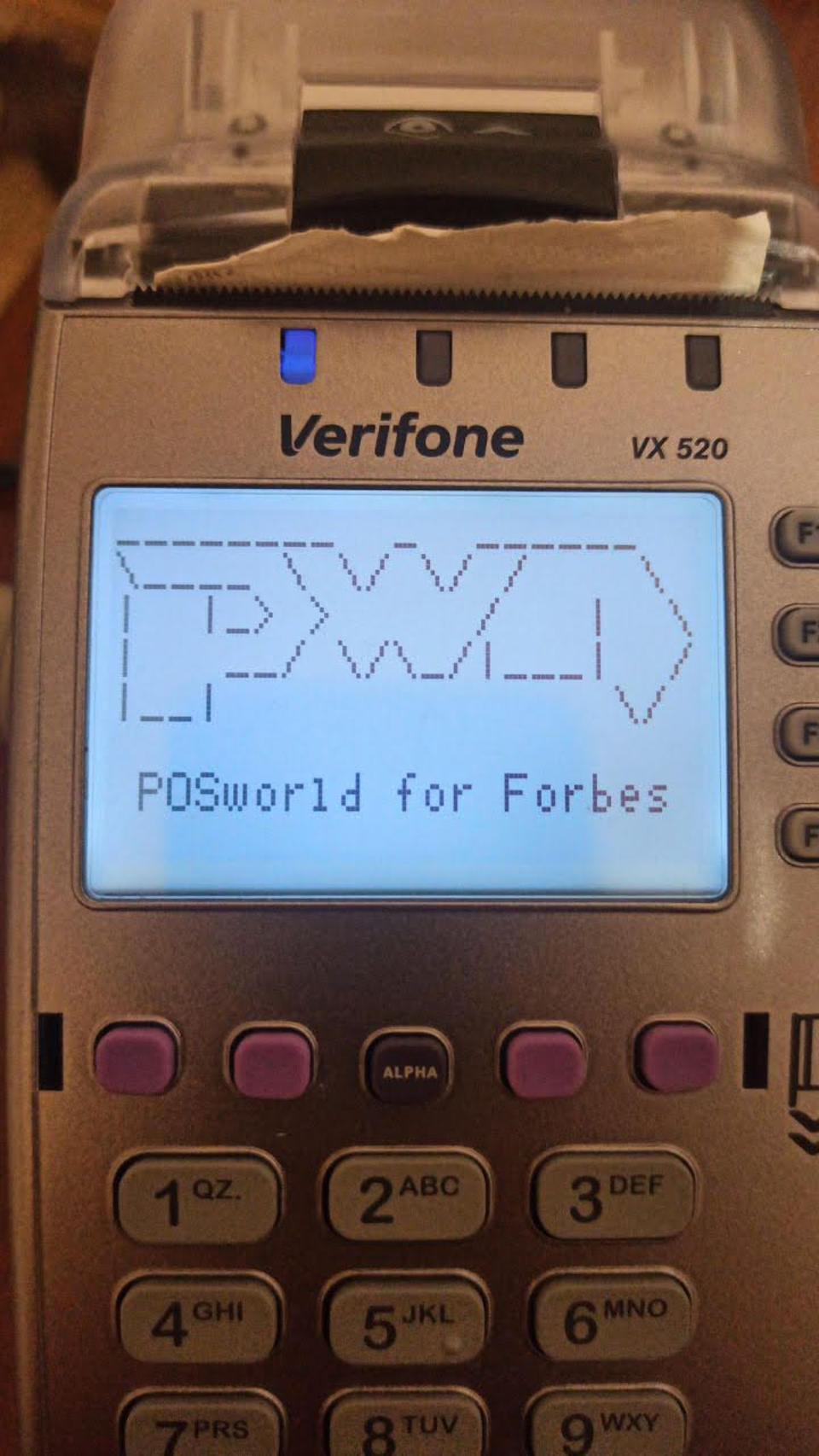

Обнаруженные уязвимости актуальны для устройств Verifone серий MX, VX и UX. Комментируя свои находки для Forbes, исследователи представили доказательство возможности полной компрометации PoS-терминала:

По оценке экспертов, найденные ими уязвимости затрагивают миллионы платежных терминалов. Согласно внутренней статистике, Verifone ведет деловые операции более чем в 150 странах. Ее PoS-системы ежегодно обрабатывают 7,6 млрд транзакций. Другой лидер рынка, Ingenico, ежегодно производит более 12 млн PoS-устройств; в настоящее время пользовательская база компании охватывает свыше 40 млн установок. Услугами Ingenico пользуются 160 тыс. торгово-сервисных предприятий и более 1 тыс. банков-эквайеров.