Взломщики сайтов WordPress внедряют в них скрытые страницы интернет-магазинов и добавляют плагин, перенаправляющий посетителей на эти фальшивки. Подобные изменения ухудшают рейтинг сайта в поисковых системах, что может быть использовано для вымогательства.

Исследователи из компании Akamai проанализировали текущие атаки и обнаружили, что злоумышленники получают доступ к сайтам брутфорсом, подбирая логин и пароль к аккаунту администратора. Код внедряемого на сервер расширения WordPress сильно обфусцирован; после установки этот вредонос работает как прокси, перенаправляя весь входящий трафик на С2-сервер, с которого подаются команды на выдачу поддельных страниц.

Для выполнения своих задач вредоносный плагин переписывает индексный файл index.php, добавляя функцию проверки запросов на наличие строки nobotuseragent, подтверждающей, что источник запроса — не робот. Зловред также добавляет на сайт файл .htaccess в обеспечение редиректа на страницы, имитирующие витрину магазина. Эксперты насчитали более 7 тыс. таких фальшивок, созданных злоумышленниками на их сайте-ловушке.

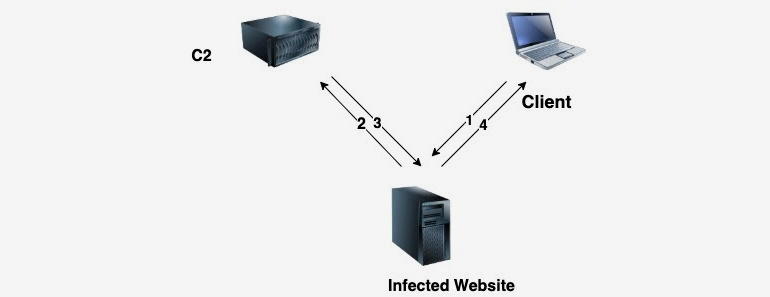

Ход атаки при этом выглядит следующим образом:

- при заходе на зараженный сайт браузер пользователя отправляет соответствующий запрос;

- запрос на просмотр сайта перенаправляется на C2-сервер;

- если источник запроса достоверен, с сервера подается команда на выдачу HTML-файла с поддельной страницей;

- сайт отвечает на запрос браузера, отдавая указанную злоумышленниками страницу.

Зловредный плагин также генерирует карты взломанного сайта (XML-файлы Sitemap), содержащие информацию как об аутентичных, так и о поддельных страницах. Создав такой файл, вредонос запускает индексацию сайта поисковой системой Google, а затем удаляет содержимое Sitemap, чтобы на жестком диске не осталось следов вредоносной деятельности. На ловушке Akamai после заражения было создано шесть разных карт сайта, доступ к которым зловред ограничил с помощью файла robots.txt.

Вся процедура выглядит достаточно безобидной, однако исследователи предупреждают, что ее можно использовать для подрыва репутации сайта, а также для реализации вымогательских схем. Злоумышленники могут умышленно снизить рейтинг сайта в поисковых системах, а затем потребовать выкуп за его возврат на прежние позиции в поисковой выдаче.

«Подобный метод снижает планку для потенциальных преступников, — пишут эксперты. — Начать можно с пары взломанных хостов, а потом будет где развернуться. В интернете присутствуют сотни тысяч заброшенных установок WordPress, а миллионы других используют устаревшие плагины или слабые пароли».