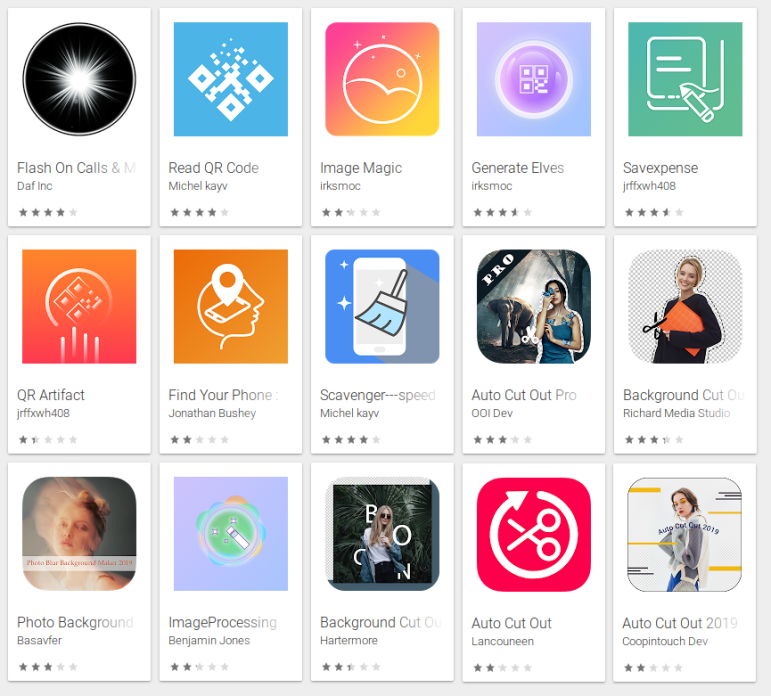

Эксперты SophosLabs обнаружили в Google Play Store пятнадцать Android-приложений, агрессивно демонстрирующих пользователям навязчивую рекламу и при этом скрывающих свои иконки, что препятствует их удалению.

Некоторые приложения пошли дальше — они маскируют своё присутствие в настройках смартфонов. Такие уловки ещё сильнее запутывают пользователя.

По статистике Google Play Store, более 1,3 млн мобильных устройств по всему миру установили по меньшей мере одно из этих 15 адваре.

Обнаруженные исследователями приложения используют хитрые схемы. В качестве примера можно рассмотреть поведение Free Calls & Messages.

При первом запуске эта программа выводит предупреждение: «Это приложение несовместимо с вашим устройством!». После этого запускается Play Store и открывается страница Google Maps. Все это заставляет жертву думать, что программа просто вывела ошибку.

Далее адваре скрывает свою иконку, теперь ее нельзя будет найти в списке приложений.

Специалисты SophosLabs также упомянули, что часть выявленных нежелательных программ маскируют свою иконку в настройках устройства под легитимное приложение.