Согласно статистике W3Techs, приблизительно 78,9 % от общего количества веб-сайтов в Сети работают на PHP. Однако 31 декабря 2018 года выпуск обновлений безопасности для версий PHP 5.6.x официально прекратится. Это значит конец поддержки целой ветки PHP 5.x.

По подсчетам исследователей, 62 % ресурсов, которые все еще работают на версиях PHP 5.x, со следующего года перестанут получать патчи для уязвимостей. Таким образом, более сотни миллионов сайтов окажутся в зоне риска, раскрытыми для кибератак.

Стоит только злоумышленникам найти какую-либо уязвимость после нового года, как они потенциально смогут атаковать огромное количество ресурсов в Сети.

Эксперты рекомендуют не испытывать судьбу — можно, конечно, попытаться использовать PHP 5 в 2019 году, однако это крайне беспечное решение вопроса. Такого мнения придерживается, например, Скотт Арцишевский из Paragon Initiative Enterprise.

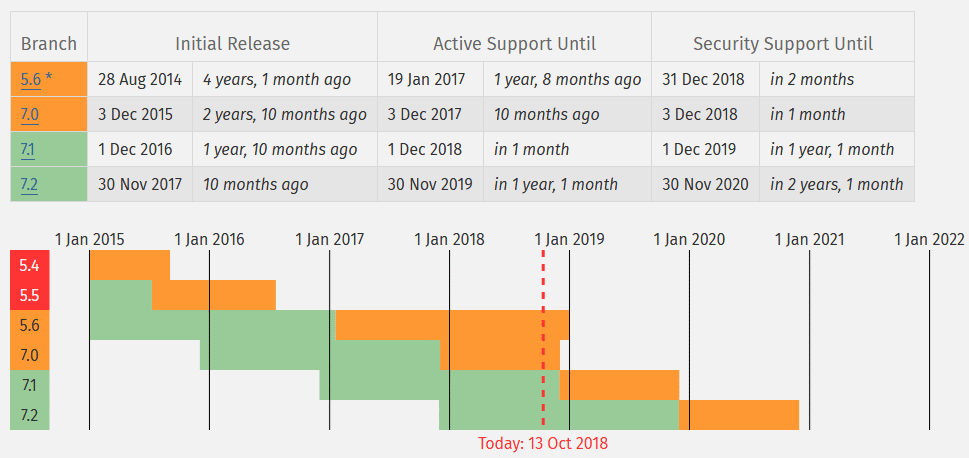

Разработчики PHP долго тянули с прекращением поддержки для PHP 5.6, так как эта версия стала самой популярной еще весной 2017 года. Многие эксперты предупреждали, что владельцам сайтов все равно нужно постепенно переходить на PHP 7.

Интересная статистика — из трех популярнейших платформ (WordPress, Joomla и Drupal) только Drupal официально повысила минимальные требования для CMS до PHP 7. Это правило вступит в силу в марте 2019 года.

Поскольку ветка 7.0.x лишилась поддержки 3 сентября 2017 года, это вряд ли что-то решит. Однако это все равно шаг вперед.