Неизвестные киберпреступники проникли в латвийскую социальную сеть draugiem.lv, разместив на ее страницах фотографию президента Российской Федерации Владимира Путина. Помимо этого, при посещении соцсети у пользователей воспроизводился гимн России. Сообщается, что атака прошла в день выборов в Сейм.

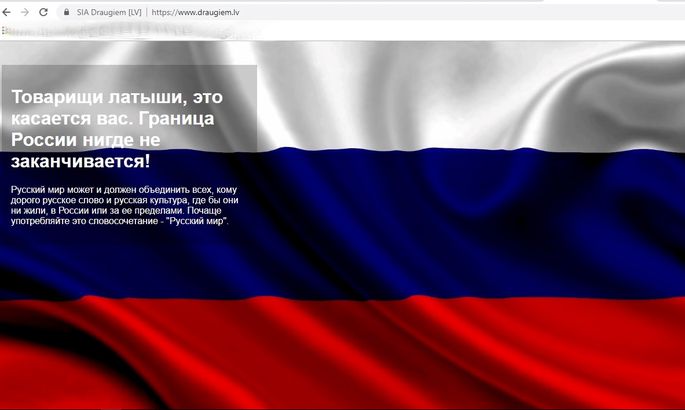

В результате дефейса злоумышленники рядом с фотографией главы России опубликовали следующее сообщение:

«Товарищи латышы, это касается вас. Граница России нигде не заканчивается!».

«Русский мир может и должен объединить всех, кому дорого русское слово и русская культура, где бы они ни жили, в России или за ее пределами. Почаще употребляйте это словосочетание — "Русский мир"».

На данный момент непонятно, что именно хотели сказать вторгшиеся в соцсеть киберпреступники. Естественно, в Латвии считают, что именно Кремль подослал злоумышленников для дефейса платформы.

Однако, если подумать, это крайне маловероятно — так «грязно» работать не пристало, размещая фотографию Путина на главной странице. Еще лучше было бы, если бы они бы прямо там написали, что «пришли от Путина».