На днях пользователи антивируса от компании Avast сообщили о проблемах с подключением к интернету после обновления программы. Также было установлено, что Avast конфликтует с программой Malwarebytes, установленной в той же системе. Чтобы избежать конфликта Avast и Malwarebytes, вам придется отключить модуль защиты одной из этих программ.

Пользователи жалуются на версию Avast 18.6.2349, в частности, были сообщения о том, что после обновления невозможно просматривать веб-сайты.

Сообщалось, что команда ping походит без проблем, однако в браузере невозможно зайти на какой-либо сайт.

Опытным путем был найден виновник — компонент Avast WebShield, защищающий пользователей от вредоносных сайтов и скриптов. После его отключения пользователи вновь смогли просматривать сайты в Сети.

На одном из форумов технической поддержки клиентов Avast сотрудник антивирусной компании Филип Браун заявил, что проблема может быть вызвана неудачным обновлением, которое оставило старые драйверы в системе.

Пользователям рекомендуется выполнить чистую установку антивируса Avast, что поможет решить проблему.

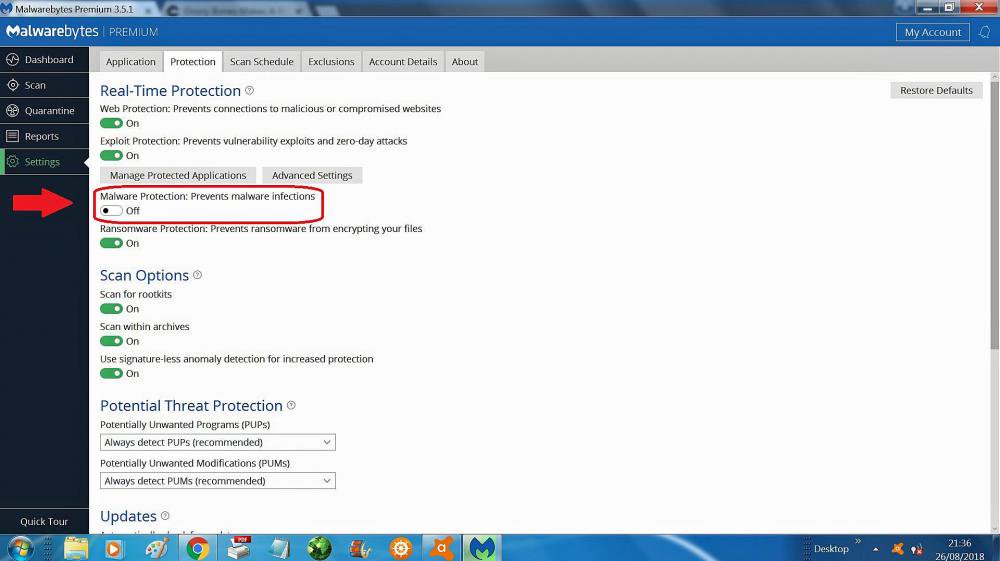

Еще одной проблемой стала несовместимость Malwarebytes и антивируса от Avast. Некоторые пользователи сообщили, что при отключении компонента Web Protection Malwarebytes сможет работать в системе.

Согласно сообщению разработчика Avast, который оставил его на форуме Malwarebytes, проблема заключается в конфликте между модулями веб-защиты двух программ.