Интернет вещей (Internet of Things) полон проблем кибербезопасности. Об очередной такой проблеме рассказал исследователь Avast Мартин Хрон, она завязана на использовании небезопасных серверов MQTT.

MQTT (или Message Queue Telemetry Transport) представляет собой упрощенный сетевой протокол, работающий поверх TCP/IP. Используется для обмена сообщениями между устройствами по принципу издатель-подписчик.

«MQTT работает по принципу RSS-канала: вы подписываетесь на тему, и как только кто-то публикует что-то по этой теме, материал доставляется всем подписчикам», — объясняет Хрон.

Чтобы такой шаблон работал, нужен брокер сообщений.

«У нас есть MQTT-сервер (брокер) со встроенными возможностями безопасности, который служит “курьером” между всеми компонентами. Также есть центр умного дома, который организует все наши устройства и оснащает всю систему интеллектом. Есть еще различные устройства, совместимые с MQTT, которые подключены к серверу-брокеру».

Эксперт уточняет, что сама проблема безопасности находится не в протоколе или Mosquitto (наиболее распространенном программном обеспечении для этих целей), а в неправильной конфигурации серверов MQTT.

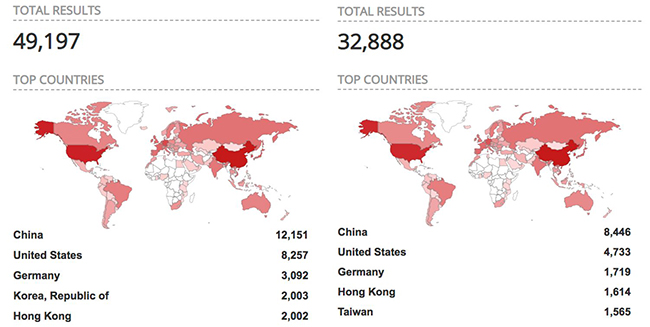

Используя специализированную поисковую систему Shodan, эксперты Avast обнаружили более 49 000 серверов MQTT, которые были открыты наружу в Сеть. При этом из них почти 33 000 серверов не имели парольной защиты, что позволяет злоумышленникам получить доступ к ним и ко всем сообщениям, которые через них проходят.

«Более того, поскольку большинство пользователей не настраивают средства контроля доступа в процессе настройки Mosquitto, киберпреступники могут получить полный контроль над всеми устройствами умного дома», — продолжает исследователь.