У хакера с псевдонимом UNKN или UNKNOWN, которого долго связывали с киберпреступными группировками GandCrab и REvil теперь есть лицо и имя. Власти Германии заявили, что установили его личность: речь идёт о 31-летнем россиянине Данииле Максимовиче Щукине.

По версии немецких правоохранителей, именно он стоял во главе двух одних из самых известных вымогательских группировок последних лет и участвовал как минимум в 130 эпизодах компьютерного саботажа и вымогательства против бизнеса в Германии в период с 2019 по 2021 год.

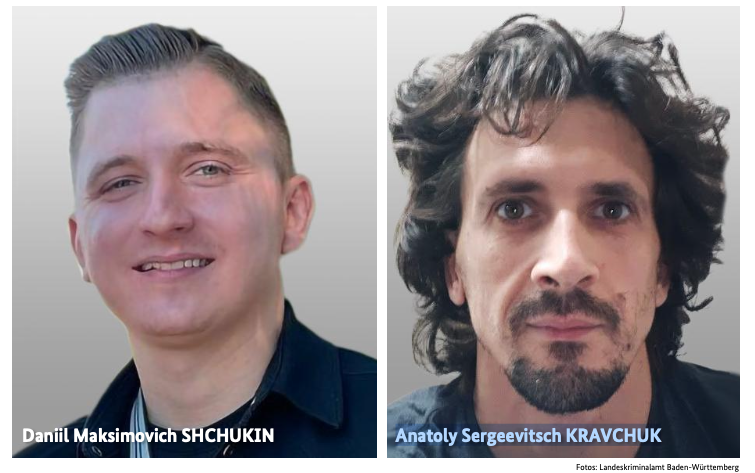

Имя Щукина появилось в сообщении Федерального управления уголовной полиции Германии — BKA. Вместе с ним в ориентировке назван ещё один россиянин — 43-летний Анатолий Сергеевич Кравчук. Следствие считает, что в рамках двух десятков атак они вымогали у жертв почти 2 млн евро, а общий экономический ущерб от этих инцидентов превысил 35 млн евро.

По данным BKA, Щукин был одним из руководителей группировок GandCrab и REvil, которые стали особенно известны благодаря схеме двойного вымогательства. Суть в том, что жертве сначала предлагают заплатить за ключ для расшифровки данных, а затем требуют ещё деньги — уже за обещание не публиковать украденную информацию.

История с именем Щукина всплывала и раньше. В феврале 2023 года оно фигурировало в материалах Минюста США, связанных с арестом криптовалютных активов, полученных, предположительно, от деятельности REvil. В одном из кошельков, который американские власти связали с Щукиным, находилось более 317 тысяч долларов в криптовалюте.