Сертификат AM Test Lab

Номер сертификата: 565

Дата выдачи: 26.03.2026

Срок действия: 26.03.2031

- 1. Введение

- 2. Функциональные возможности AxelNAC 2.0.1

- 3. Архитектура AxelNAC 2.0.1

- 4. Системные требования AxelNAC 2.0.1

- 5. Применение AxelNAC 2.0.1

- 6. Выводы

Введение

Удалённая работа, использование облачных сервисов и распределённые офисы размывают традиционные границы корпоративной сети. Современные атаки редко начинаются с прямого проникновения в инфраструктуру предприятия. Чаще первый шаг злоумышленника — фишинговое письмо сотруднику, например. Оказавшись внутри сети, атакующий может использовать высокий уровень доверия к внутренним ресурсам.

Архитектура нулевого доверия (Zero Trust) отвечает на эти угрозы принципом «никому ничего не доверяй». Основные её положения включают явную верификацию каждого запроса, предоставление минимально необходимых привилегий и постоянную готовность к инциденту. Для реализации этих принципов одного решения недостаточно — требуется комплексный подход.

В этом комплексе важную роль играют системы контроля сетевого доступа (Network Access Control, NAC), поскольку они делают доступ к сети управляемым и прозрачным, обеспечивая соблюдение принципов Zero Trust на практике. Компания Axel PRO разработала AxelNAC — платформу для мониторинга, контроля доступа, управления процессами идентификации и сдерживания угроз. Она включена в реестр отечественного ПО (№ 19221 от 23.09.2023). Окончание процедуры сертификации по уровню ОУД 4 запланировано на 2026 год.

Недавно вендор выпустил релиз 2.0.1, который включил в себя улучшения, повышающие производительность и безопасность системы. Рассмотрим актуальные возможности продукта подробнее.

Функциональные возможности AxelNAC 2.0.1

Особенность AxelNAC 2.0.1 заключается в её гибкости: она не ограничивается готовыми сценариями, а предоставляет инструменты для решения конкретных задач заказчика.

Принцип работы платформы:

- устройство, в рамках NAC-систем его называют суппликантом (Supplicant), подключается к порту коммутатора, точке доступа или через один из поддерживаемых VPN-шлюзов;

- сетевое оборудование перенаправляет данные (логин / сертификат / MAC) на AxelNAC;

- AxelNAC проверяет данные, оценивает (кто, откуда, состояние устройства) и принимает решение;

- решение (разрешить / запретить, назначить VLAN, применить ACL) отправляется на сетевое оборудование для исполнения;

- при аутентификации сведения о пользователе и его IP-адрес передаются на межсетевые экраны (МСЭ), через которые может проходить трафик данного устройства. Это позволяет применять на МСЭ более детализированные политики фильтрации с учётом контекста пользователя и узла.

Так контроль осуществляется и непосредственно на физическом порту коммутатора, к которому подключён пользователь. Пользователи распределяются по различным сегментам без непосредственного участия администраторов.

Базовые возможности системы компании Axel PRO:

- аутентификация устройств и пользователей;

- контроль доступа к сетевому оборудованию через RADIUS-атрибуты;

- гостевой доступ пользователей (саморегистрация);

- гостевой доступ пользователей (спонсорский доступ);

- работа с личного устройства (BYOD).

AxelNAC включает дополнительные модули, которые позволяют организовывать контроль доступа к сетевому оборудованию (поддержка TACACS+) и проверять устройства, пользователей на соответствие политикам доступа.

Аутентификация

Перед предоставлением доступа необходимо достоверно установить личность субъекта, инициирующего запрос. Платформа поддерживает все основные методы аутентификации:

- EAP-TLS — один из самых безопасных методов, с проверкой сертификатов. Необходим удостоверяющий центр (УЦ) для их выпуска. Подходит для постоянных сотрудников, находящихся внутри сети.

- PEAP-MSCHAPv2 — аутентификация по доменным логину и паролю. Может использоваться для сценариев, где невозможен EAP-TLS.

- MAC Authentication Bypass (MAB) — MAC-аутентификация для устройств, не поддерживающих 802.1x (принтеры, камеры и т. д.).

- Web-аутентификация. Captive-портал перенаправляет пользователей (гостей, BYOD-устройства или временных пользователей) на специальную web-страницу. Там он должен ввести свои учётные данные, подтвердить политику безопасности или пройти регистрацию. Может использоваться в том числе для настройки дальнейшего доступа по сертификатам.

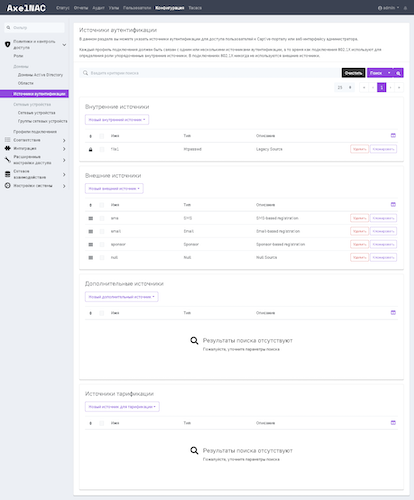

AxelNAC позволяет аутентифицировать пользователей, регистрирующих устройства через Captive-портал, с помощью различных методов, которые можно разделить на 3 группы.

Таблица 1. Поддерживаемые источники аутентификации

Внутренние источники | Внешние источники | Дополнительные источники |

Active Directory, Authorization, EAP-TLS, eDirectory, внешний HTTP API, Kerberos, LDAP, Password of the Day, RADIUS, SAML | Электронная почта, OpenID Connect (OAuth 2), СМС, спонсорский доступ | AdminProxy, Blackhole, Eduroam |

Также решение может аутентифицировать пользователей, определённых в собственной внутренней базе данных SQL.

В системе реализован механизм вариативной аутентификации, позволяющий определить несколько источников аутентификации с последовательной проверкой в заданном порядке.

Рисунок 1. Вкладка «Источники аутентификации» в AxelNAC 2.0.1

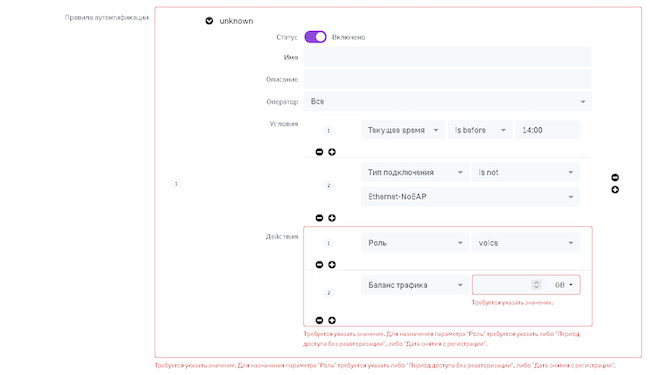

Для каждого источника аутентификации настраиваются отдельные правила с учётом требуемых условий и соответствующих действий. Условия могут быть заданы произвольно в рамках поддерживаемых критериев. При совпадении одного или нескольких критериев срабатывает соответствующее правило, применяются указанные действия, и дальнейший анализ источников не выполняется.

Рисунок 2. Задание условий и действий для правила аутентификации

Если условие для правила не задано, оно рассматривается как универсальное. Универсальное правило применяется ко всем пользователям, соответствующим выбранному источнику аутентификации.

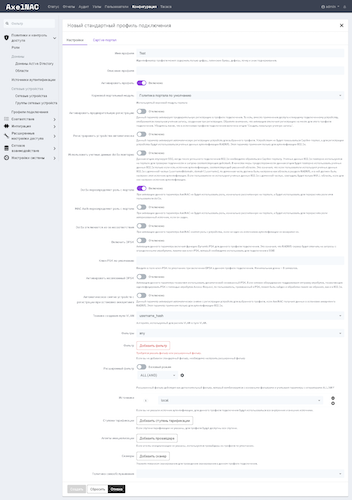

После определения и настройки источник аутентификации может быть добавлен в профиль подключения. В сравнении с другими аналогичными продуктами число источников данных на момент публикации обзора в AxelNAC 2.0.1 меньше.

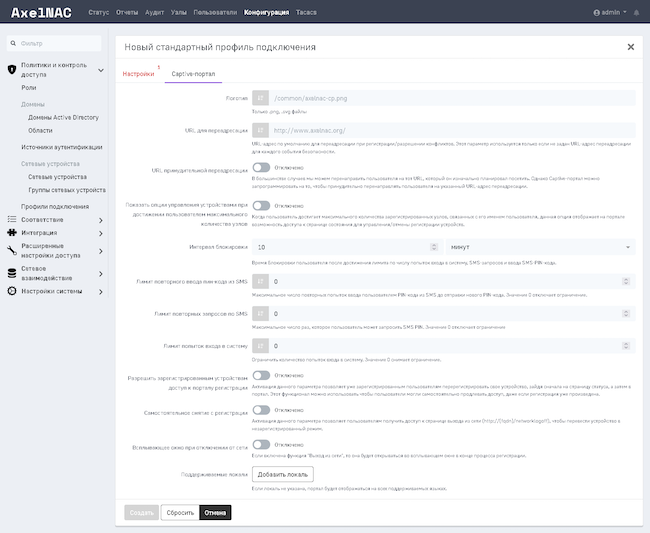

Рисунок 3. Настройка профиля подключения

Управление доступом

Решения класса NAC ориентированы на строгое разграничение сетевых прав в зависимости от статуса пользователя и уровня доверия к нему. Перед предоставлением доступа система устанавливает личность субъекта, после чего на основании результатов аутентификации и действующих политик безопасности определяет его роль.

В AxelNAC в основе дальнейшей обработки запроса лежит ролевая модель. Роль формируется по результатам выполнения правил аутентификации, представляющих собой набор условий и предписанных действий. С учётом назначенной роли платформа в динамическом режиме применяет механизмы сегментации и фильтрации трафика: виртуальные сегменты сети (VLAN) и списки контроля доступа (ACL). Конкретный способ реализации зависит от типа подключения: проводного или беспроводного.

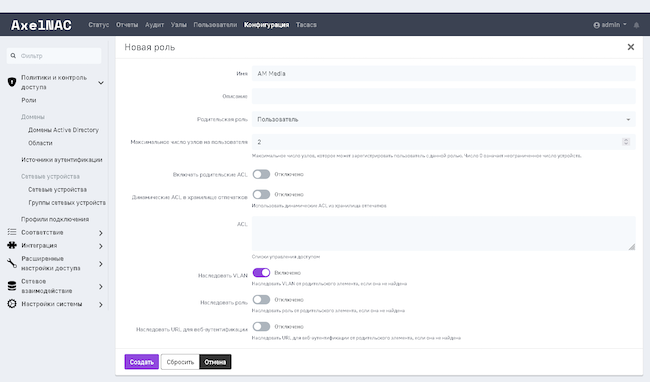

Рисунок 4. Создание роли в AxelNAC 2.0.1

Практическая реализация выглядит следующим образом:

- Администратор, подключившийся из любой точки офиса, автоматически помещается в сегмент управления сетевой инфраструктурой.

- Сотрудник финансового подразделения получает доступ только к необходимым корпоративным ресурсам.

- Представитель подрядной организации изолируется от критичных систем.

- IP-камера передаёт видеопоток только серверу видеонаблюдения, а сетевой принтер доступен строго сотрудникам бухгалтерии.

Таким образом обеспечивается принцип минимально необходимых привилегий: каждому субъекту и каждому устройству предоставляется ровно тот объём сетевого взаимодействия, который требуется для выполнения его функциональных задач.

На платформе предусмотрена регистрация за пользователем одного либо двух сетевых узлов. Возможность привязки второго устройства применяется в случаях, когда сотруднику необходим одновременный контролируемый доступ к сети с нескольких рабочих станций или мобильных устройств.

Портал самообслуживания

В AxelNAC реализована поддержка портала самообслуживания, который может быть использован для самостоятельного управления устройствами и отслеживания их состояния.

После завершения регистрации пользователь получает возможность самостоятельно добавить на портал любое устройство, указав его MAC-адрес. Введённый идентификатор сопоставляется со списком авторизованных устройств через хранилище отпечатков, после чего устройство привязывается к учётной записи пользователя и может быть отнесено к выбранной категории.

Рисунок 5. Настройка Captive-портала в AxelNAC 2.0.1

По умолчанию страница регистрации устройств отключена. Для её включения необходимо настроить политику самообслуживания и назначить её профилю подключения.

Сетевые устройства

AxelNAC поддерживает интеграцию с широким спектром производителей сетевых устройств: коммутаторов, маршрутизаторов, контроллеров Wi-Fi, точек доступа и т. д. — более 150, что упрощает внедрение системы в любую инфраструктуру.

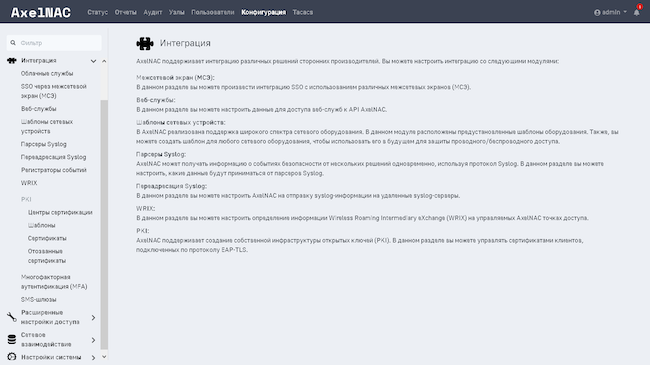

Рисунок 6. Вкладка «Интеграции»

Открытость к интеграциям позволяет встроить AxelNAC в уже существующую сеть, где развёрнуты SIEM, NTA / NDR, а также IDS-системы.

Для успешного применения параметров конфигурации используются профили сетевых устройств — описания интеграции с сетевым устройством. Корректный выбор профиля позволяет системе предложить доступные параметры конфигурации и определить соответствующие порты для конкретных протоколов.

Проверка на соответствие политикам ИБ

Факт успешной аутентификации не может рассматриваться как основание для безусловного и бессрочного доверия. Даже легитимный пользователь и ранее авторизованное устройство остаются потенциальной точкой компрометации. Поэтому контроль не ограничивается этапом подключения к сети.

Модель защиты в решении компании Axel PRO предполагает непрерывный мониторинг состояния уже допущенных устройств и их поведения в сети с последующей реакцией на выявленные отклонения. Реализуется эта функция через безагентское сканирование: с помощью протоколов WinRM и SSH выполняется удалённая проверка ключевых параметров безопасности:

- установка и актуальность антивируса;

- критические обновления операционной системы (ОС);

- необходимые службы (например, агент DLP).

При выявлении несоответствия установленным требованиям AxelNAC переводит устройство в карантинный VLAN без разрыва физического соединения. После устранения выявленных нарушений и повторной проверки параметров устройство автоматически возвращается в ранее назначенный сегмент с восстановлением предусмотренного уровня доступа.

Безагентское сканирование упрощает работу сетевых администраторов, снижая сложность развёртывания и последующий контроль корпоративных доменных устройств.

Всесторонний мониторинг

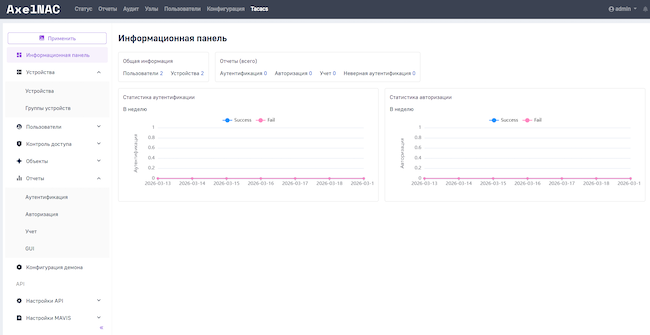

Отслеживать ключевые метрики производительности, анализировать активность устройств, выявлять инциденты безопасности и управлять службами можно в разделе «Статус».

Представленные там инструменты необходимы для анализа трафика, активного реагирования на проблемы, контроля аутентификации и обеспечения стабильности работы системы AxelNAC. В разделе представлены вкладки:

- «Система» отвечает за визуальный мониторинг состояния системы AxelNAC. Позволяет отслеживать производительность и доступность узлов кластера, а также общее состояние системных ресурсов и сетевых подключений в режиме реального времени.

- «RADIUS» отвечает за визуальный мониторинг производительности и состояния RADIUS в системе AxelNAC.

- «Аутентификация» отвечает за визуальный мониторинг аутентификации в системе.

- «Конечные устройства» отвечает за визуальный мониторинг конечных устройств, их ролей и событий безопасности.

- «Очередь» отвечает за визуальный мониторинг состояния внутренних очередей.

- «Журналы» отвечает за визуальный мониторинг активности журналов основных компонентов системы AxelNAC.

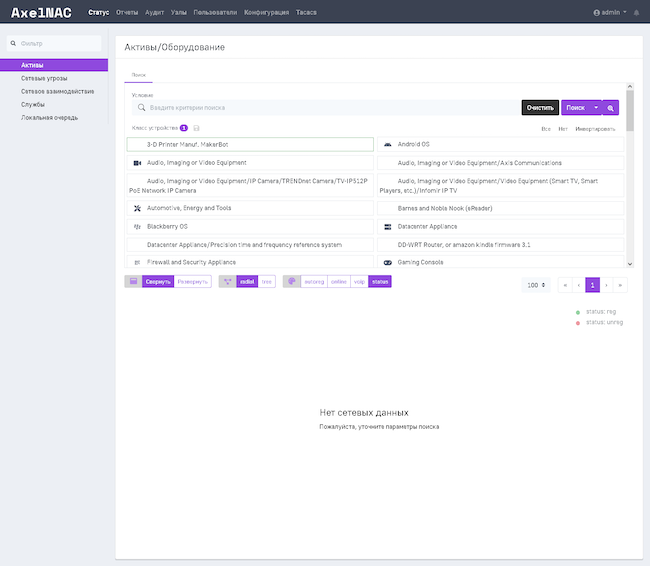

Страница «Активы и оборудование» используется для наглядного отображения и анализа сетевых подключений и текущего состояния устройств.

Рисунок 7. Активы и оборудование в AxelNAC 2.0.1

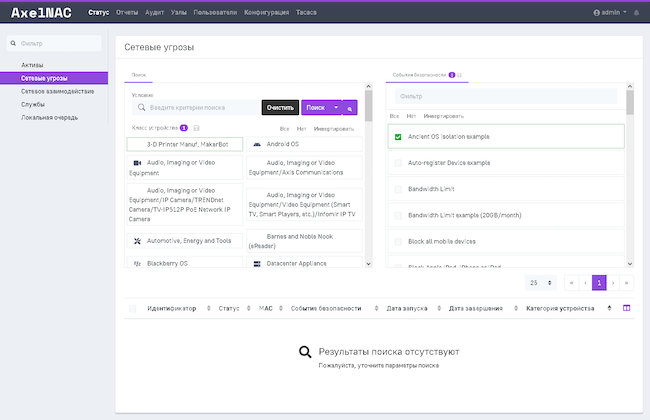

Страница «Сетевые угрозы» предназначена для мониторинга и анализа сетевых угроз, обнаруженных AxelNAC. Здесь отображается вся информация об открытых и завершённых событиях безопасности, связанных с устройствами в сети.

Рисунок 8. Сетевые угрозы

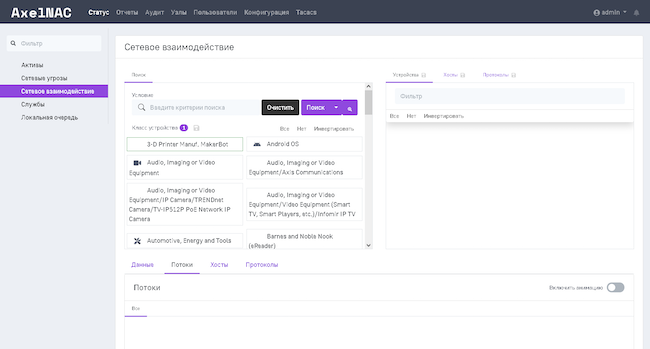

Рисунок 9. Сетевое взаимодействие

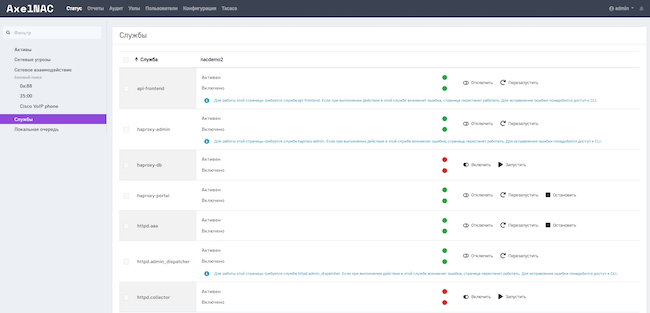

Страница «Службы» отображает текущее состояние всех системных служб. Здесь реализована возможность управлять службами как на всем кластере, так и на отдельном узле, что обеспечивает удобное администрирование распределённой системы.

Рисунок 10. Службы

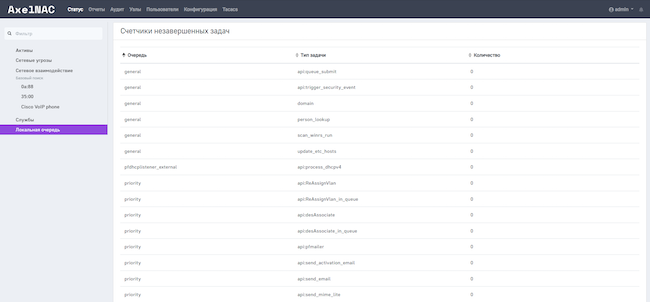

Страница «Локальная очередь» предназначена для мониторинга состояния внутренних очередей обработки задач системы AxelNAC. Здесь отображается количество активных, невыполненных и истёкших задач, что позволяет контролировать корректность работы процессов.

Рисунок 11. Локальная очередь в AxelNAC 2.0.1

Аудит

Полноценный контроль невозможен без детального аудита. AxelNAC обеспечивает его на нескольких уровнях.

Централизованное логирование и интеграция с SIEM. Все события аутентификации, авторизации и сканирования отправляются в формате CEF по протоколу Syslog в SIEM-систему для корреляции с другими источниками данных SOC.

Контроль административного доступа. Поддержка протокола TACACS+ позволяет авторизовать каждую команду, введённую администратором на сетевом оборудовании, и вести её полный лог для соответствия требованиям регуляторов.

Рисунок 12. Графический интерфейс управления сервером TACACS

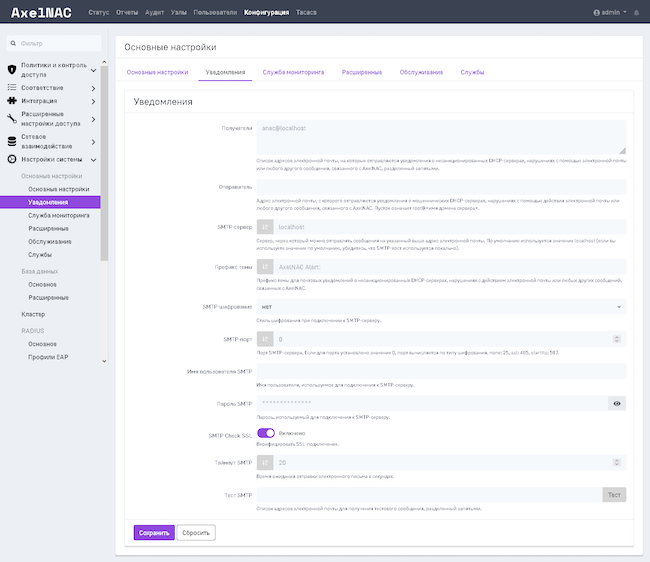

Дополнительный мониторинг. В продукте можно настроить алерты на подозрительные события, например, реализовав аналог функции Port Security для отслеживания несанкционированных смен портов подключения устройств.

Рисунок 13. Настройка уведомлений в AxelNAC 2.0.1

Однако единая точка сбора логов при аудите отсутствует. Возникает необходимость подключаться на конкретные ноды кластера для изучения детальных debug-логов.

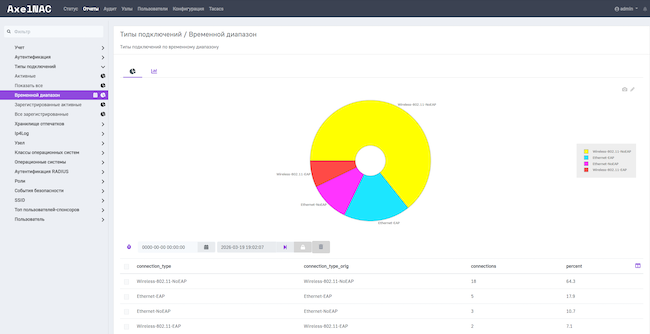

Отчёты

Система выполняет детальный анализ подключений корпоративной сети, что позволяет формировать оптимальные политики контроля доступа. Доступ к отчётам организован на одноимённой странице.

Рисунок 14. Страница «Отчёты»

По умолчанию отчёты оптимизированы для типовых сценариев эксплуатации, но при необходимости можно изменить отображаемый набор данных под конкретные задачи.

Дополнительные функции

Дополнительно AxelNAC 2.0.1 можно интегрировать с:

- системами многофакторной аутентификации (MFA);

- системами обнаружения вторжений (IDS);

- NTA и EDR системами для проактивной реакции на инциденты;

- межсетевыми экранами для трансляции информации об аутентифицировавшихся в сети пользователей.

Более подробно о них и других функциях можно ознакомиться в Базе знаний вендора.

Архитектура AxelNAC 2.0.1

Основное ядро AxelNAC — модуль обработки «Радиус запросов», который обеспечивает применение всех политик.

Модуль профилирования по косвенным признакам при подключении узла к сети формирует его профиль и определяет фактический тип устройства. При попытке атаки с подменой MAC-адреса система сопоставляет текущий профиль с ранее зафиксированным. Если, например, устройство, ранее идентифицированное как принтер, по совокупности признаков начинает соответствовать ноутбуку, фиксируется несоответствие класса устройства. Такое расхождение трактуется как инцидент безопасности, и узел подлежит блокировке в соответствии с заданной политикой доступа.

Модуль проверки на соответствие политикам ИБ (posture) работает после модуля обработки «Радиус запросов». Он выполняет проверку конечного устройства на соблюдение установленных требований. Анализируется наличие и актуальность антивируса, состояние обновлений ОС, параметры конфигурации и иные контрольные показатели, определённые политикой доступа.

При полном соответствии требованиям пользователю предоставляется доступ в рабочий сегмент. В случае выявления нарушений устройство автоматически переводится в изолированный сегмент (карантин). После приведения системы в нормативное состояние возможен повторный контроль и восстановление доступа.

Системные требования AxelNAC 2.0.1

Вендор рекомендует использовать логическое управление томами (LVM) для распределения (выделения) пространства.

Таблица 2. Минимальные требования к аппаратному обеспечению сервера

Параметры | Значение |

Процессор | Intel или AMD 3 ГГц, 4 ядра процессора |

Оперативная память | 16 ГБ |

Свободное дисковое пространство | 200 ГБ (рекомендуется использование зеркального массива RAID 1). Интерфейс подключения — SAS (Serial Attached SCSI). Скорость чтения — 10K RPM (10000 об/мин). Носитель данных — SSD-диск. Например, 2.5in Enterprise Performance 12G SAS SSD или подобный ему |

Сетевая карта | 1 (рекомендуется использовать 2) |

Платформа обеспечивает высокий уровень отказоустойчивости. Минимальная инсталляция для клиентов включает три ноды в режиме активной работы всех узлов (active-active-active) с интегрированным балансировщиком нагрузки. Это исключает простой при выходе из строя любой из нод.

Реализована возможность масштабирования до девяти нод, включая в геораспределённой архитектуре.

Предусмотрена функция миграции данных, в том числе и из других NAC-систем. В разделе «Конфигурации», вкладке «Сетевое взаимодействие» задаются параметры сетей, SNMP и миграции устройств. Эти настройки необходимы для корректной маршрутизации трафика, интеграции с оборудованием, автоматического управления сетевыми событиями и обеспечения высокой доступности служб.

Вендор стремится подготовить максимальное число профилей для всего сетевого оборудования, встречающегося на российском рынке. Однако в его практике иногда встречаются редкие или устаревшие устройства, доступ к которым для тестирования отсутствует. В таких случаях имеется встроенный конструктор, позволяющий самостоятельно добавлять профили интеграции с сетевым оборудованием.

Применение AxelNAC 2.0.1

Платформа универсальна и может применяться в организациях любого масштаба и профиля деятельности. Ограничения по отраслевой принадлежности отсутствуют, поскольку решение ориентировано на защиту сетевой инфраструктуры и управление доступом независимо от специфики бизнеса. Рассмотрим некоторые результаты внедрения AxelNAC 2.0.1.

Предотвращение несанкционированного физического подключения

Компания обладает некоторыми публичными зонами, например переговорными или офисами с относительно свободным доступом. В таких помещениях часто находятся физические устройства: принтеры, панели переговорок, телефоны. Все они подключены к сети и имеют некоторый доступ.

До внедрения системы физический доступ к сетевой розетке позволял подключить постороннее устройство, например вместо принтера или панели бронирования переговорной, и получить доступ к внутренней сети при отсутствии должного контроля.

После внедрения AxelNAC 2.0.1 такое подключение не приводит к предоставлению доступа: устройство проходит идентификацию и проверку соответствия профилю, при выявлении несоответствия — автоматически блокируется. Событие фиксируется как инцидент безопасности, администратор получает уведомление, что позволяет оперативно отреагировать и установить источник нарушения.

Регулирование использования некорпоративных устройств

AxelNAC 2.0.1 позволяет запретить некорпоративным устройствам подключаться в сеть, что исключает практику использования личного оборудования для обхода ограничений, установленных на управляемых корпоративных узлах.

При этом предусмотрен механизм гибких исключений: для определённых пользователей или категорий устройств может быть настроен регламентированный доступ с учётом требований политики ИБ и заданных условий подключения.

Предоставление единого сетевого доступа для всех сотрудников удалённых офисов

Сотрудник из московского офиса в командировке в Новосибирске получает доступ, идентичный своему рабочему месту в Москве, с учётом региональных особенностей. Такой подход актуален для гибких офисов, где у сотрудников нет закреплённого рабочего места, но требуется стабильное проводное соединение вместо Wi‑Fi с непредсказуемым качеством сигнала.

Выводы

AxelNAC реализует принципы нулевого доверия начиная с момента подключения устройства к сети за счёт безагентского контроля, интеграции с инфраструктурой и применения гибких политик безопасности. Реализованные механизмы обеспечивают централизованное управление доступом и событиями безопасности, что повышает управляемость сети и общий уровень её защищённости.

Архитектура решения ориентирована не на набор типовых сценариев, а на практическое решение задач конкретной организации. Некоторые параметры и настройки на этапе внедрения требуют внимательной проработки, однако именно эта гибкость позволяет реализовать практически любой сценарий авторизации при подключении к сети. Сложность конфигурирования компенсируется детальной технической документацией, описывающей порядок настройки и применения механизмов платформы.

Преимущества:

- Разнообразие параметров и настроек, что позволяет реализовать любой сценарий авторизации при подключении к сети.

- Обеспечение всестороннего мониторинга и управления сетью.

- Защита проводного и беспроводного соединения.

- Реализация подхода «нулевого доверия» (Zero Trust).

- Вариативная аутентификация.

- Сегментация сети для предоставления безопасного доступа к ИТ-ресурсам.

- Безагентское сканирование.

- Оптимизированные для типовых сценариев эксплуатации отчёты с возможностью настройки.

- Интеграция с внешними системами различных классов и назначений.

- Встроенный конструктор для самостоятельного добавления профилей интеграции с редким или устаревшим сетевым оборудованием.

- Широкая поддержка оборудования (более 150 профилей, включая QTECH, Eltex) за счёт интеграции не только через 802.1x, но и через REST API, SNMP, а также SSH.

- Отказоустойчивость в режиме active‑active‑active гарантирует бесперебойность работы критичной системы контроля доступа.

- Возможность миграции данных из других NAC-систем.

- Наличие подробной документации онлайн.

- Включение в реестр отечественного ПО.

Недостатки:

- Отсутствует единая точка сбора логов при аудите. Необходимо подключаться на конкретные ноды кластера для изучения детальных debug-логов.

- В части профилирования число источников данных меньше в сравнении с некоторыми продуктами.

- В текущем фронтенде иногда наблюдаются задержки.