Исследователи из британской компании Wandera обнаружили новую вредоносную программу, действующую через приложения на Android. RedDrop может похищать данные с мобильных устройств, записывать аудио происходящего вокруг, выводить украденные данные на Dropbox и Google Drive и подписывать владельцев Android на премиальные SMS-сервисы.

По данным Wandera, на данный момент RedDrop атаковал 53 приложения. При этом программа обладает невиданным до этого уровнем сложности и защиты.

RedDrop скрывает все следы установки опасной программы на устройство и маскирует вредоносные приманки под различные инструменты, например, калькуляторы, графические редакторы, учебные пособия, а также контент для взрослых и многое другое. Пользователю кажется, что приложение чисто, хотя на деле при том или ином виде его использования вредонос либо собирает личные данные, либо отправляет SMS на премиальные сервисы. В конце месяца владелец устройства получает огромный счет за телефон. В худших случаях украденные данные могут быть использованы для шантажа жертв.

Вредонос распространяется через приложения, которых нет в Google Play, поэтому пока больший ущерб нанесен пользователям из Китая. Поскольку там Google Play запрещен, люди вынуждены искать приложения через поисковики и скачивать через сторонние сайты и сервисы.

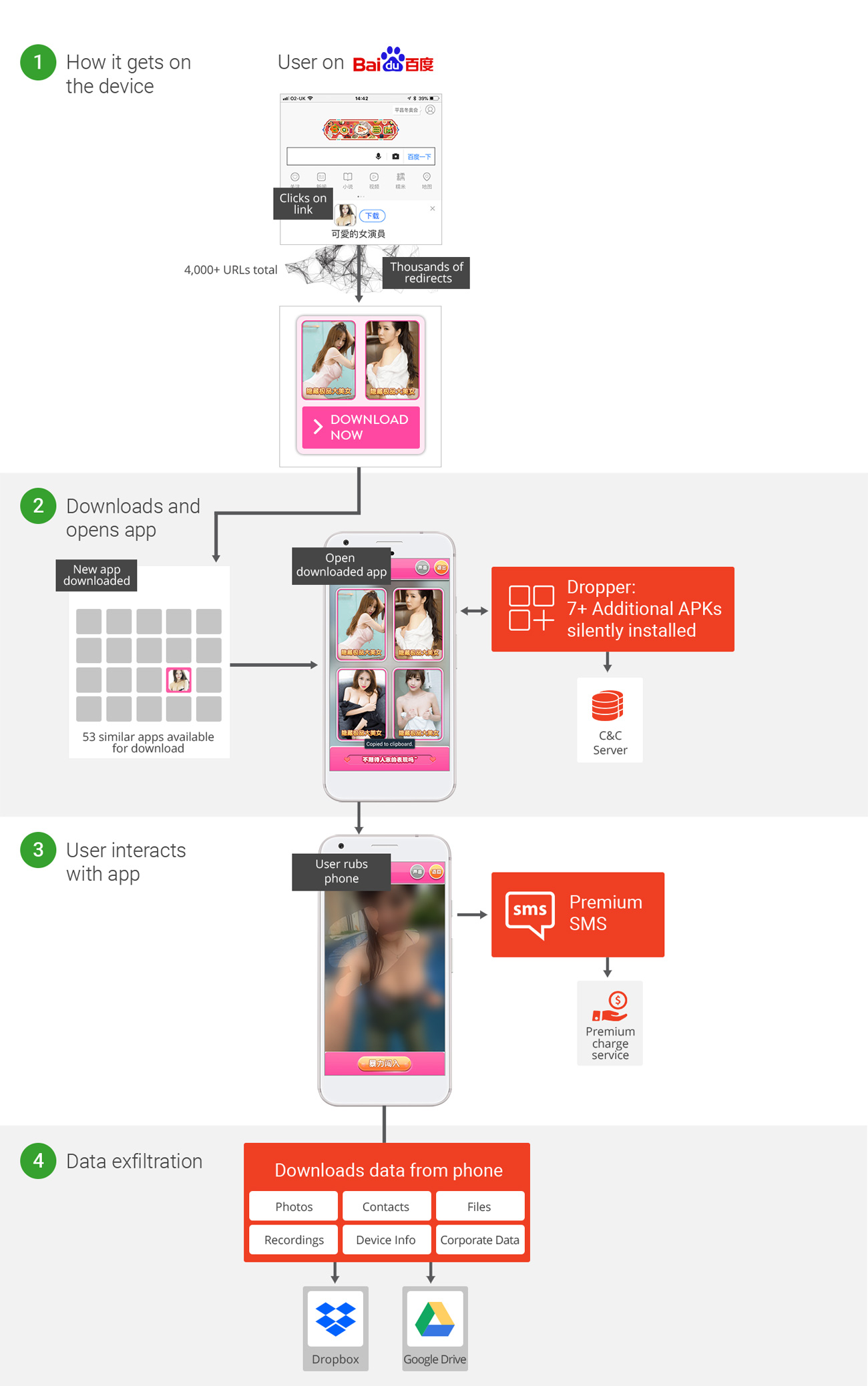

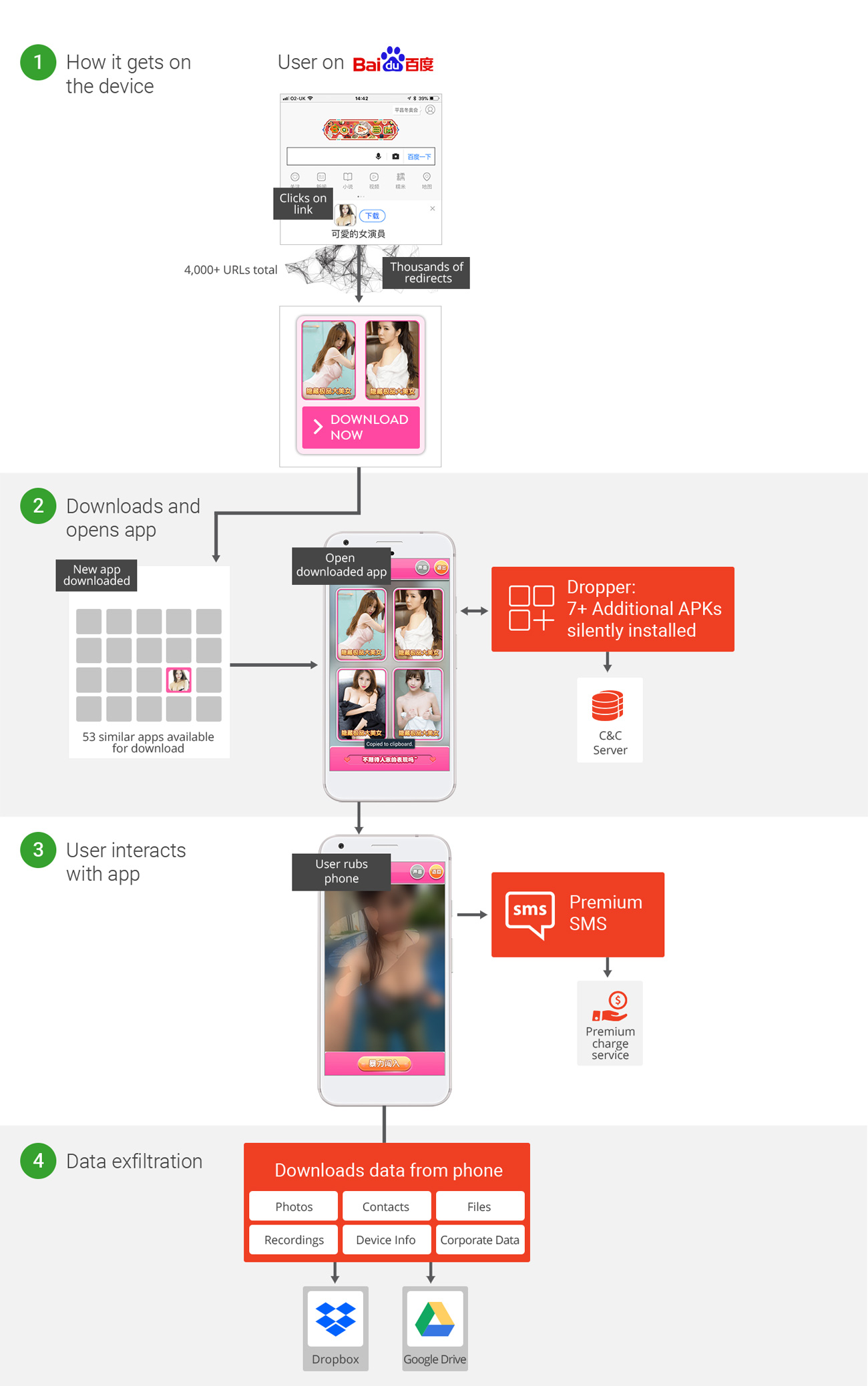

Заражение происходит в несколько этапов:

- Пользователь ищет Android-приложение через китайский поисковик, например, Baidu.

- Результат поиска перенаправляет его через множество доменов и в конце концов приводит в магазин приложений.

- Пользователь устанавливает приложение, зараженное RedDrop, которое запрашивает разрешения на доступ к данным.

- Вредоносная программа собирает данные устройства и отправляет их на удаленный C&C-сервер.

- RedDrop загружает и устанавливает семь других приложений, которые содержат вредоносные программы с дополнительными функциями.

- Пользователь взаимодействует с приложениями.

- RedDrop подписывается на премиальные SMS-услуги и удаляет все запросы подтверждения, которые могут предупредить пользователя об опасности.

- Вредонос похищает данные устройства, например, фотографии, файлы и список контактов. Также он может записывать аудио.

- RedDrop отправляет все эти файлы в облачные хранилища Dropbox и Google Drive. Затем злоумышленники могут использовать похищенные данные для шантажа.

Впервые программа была замечена в китайском приложении для взрослых CuteActress. Затем в список зараженных RedDrop приложений попали Space Game Free, Video Blocker, Cosmos FM, Plus Italy, Paint It, Hot Tone, Ninja Slice и многие другие. Ни одно из них не доступно в Google Play.

“Эта гибридная атака совершенно уникальна, — сообщил ZDNet д-р Майкл Ковингтон, вице-президент направления Product Strategy компании Wandera. — Злоумышленник умело использует, казалось бы, полезное приложение для выполнения невероятно сложной операции. Это одна из наиболее устойчивых вредоносных программ, которую мы встречали за последнее время”.

Пока неизвестно, кто именно стоит за разработкой вредоноса, но продуманность RedDrop говорит о том, что команда может быть заинтересована в шпионаже и имеет достаточно ресурсов для разработки множества приложений и поддержки сложных вредоносных программ.

Чтобы не стать жертвой RedDrop, пользователям следует убедиться, что настройки их устройства запрещают установку сторонних приложений, и несколько раз проверять, к каким данным запрашивает доступ новое приложение.

Напомним, что недавно мы рассказывали про то, как устройства на Android используются для незаконного майнинга криптовалюты. Также, по мнению лаборатории ESET, наибольшую опасность для Android представляют вирусы-вымогатели.