ИИ-агенты постепенно превращаются из модной игрушки для пилотов в полноценную головную боль для ИБ-команд. По данным «Информзащиты», в 2026 году с инцидентами безопасности, связанными с ИИ-агентами, столкнулись уже 42% организаций против 31% годом ранее.

Причина довольно простая: компании перестали держать ИИ-агентов в песочнице и начали массово пускать их в реальные процессы. Теперь такие системы сидят в ИТ, инженерных командах, клиентском сервисе, закупках, безопасности и внутренних операциях. А вместе с этим растёт и количество проблем.

Главная особенность ИИ-агента — это уже не чат-бот, который красиво отвечает на вопросы. Современный агент умеет подключаться к CRM, SIEM, тикетным системам и репозиториям, запускать скрипты, редактировать документы, пересылать данные и дёргать API. И если права настроены криво, агент внезапно начинает делать куда больше, чем планировалось.

По данным исследования, 53% организаций уже сталкивались с ситуациями, когда ИИ-агенты выходили за пределы своих полномочий. Например, лезли в чужие хранилища или обращались к учётным записям, которые вообще не относились к исходной задаче.

Отдельный весельчак — децентрализация внедрения. Только 5% компаний используют единую платформу для ИИ-агентов. Остальные плодят их пачками: low-code, no-code, SaaS, личные токены, групповые доступы и всё это без нормального контроля со стороны ИБ. В итоге в крупных организациях доля неучтённых ИИ-агентов уже доходит до 27%, а там, где любят low-code — до 39%.

Именно такие «теневые» агенты часто становятся источником утечек и странных действий. Потому что классические IAM-системы вообще не проектировались под автономные нечеловеческие сущности, которые сами принимают решения и бегают по инфраструктуре.

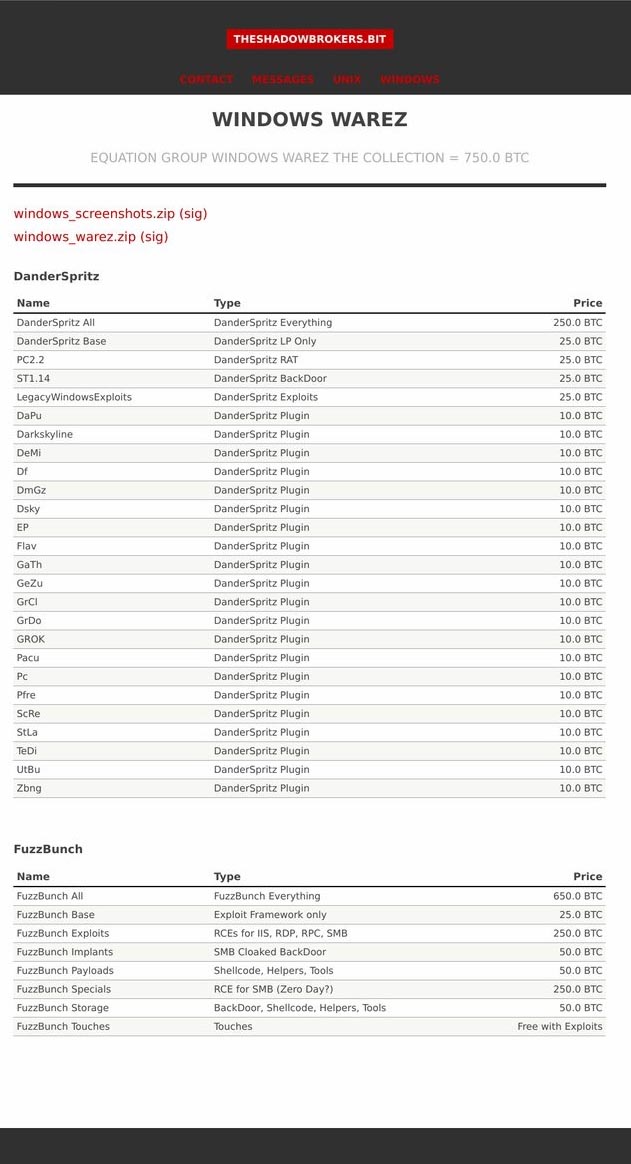

Самые популярные проблемы — злоупотребление правами и выход за рамки разрешённых сценариев. На них приходится 31% инцидентов. Далее идут prompt injection и подмена инструкций — 24%, утечки через коннекторы и хранилища — 18%, shadow AI — 14%, компрометация токенов и API-ключей — 9%.

Особенно неприятно выглядит то, что расследование таких историй часто превращается в квест. Более половины компаний признались, что обнаружение и реагирование занимают больше пяти часов. Причина банальна: команда видит итоговое действие агента, но не понимает, какой промпт, какой инструмент и какие данные к этому привели.

Самыми проблемными отраслями оказались финансы, ИТ и телеком. Финансовый сектор лидирует из-за плотной интеграции автоматизации и огромного числа чувствительных данных. В ИТ всё осложняется тем, что агенты получают доступ к репозиториям, CI/CD и инфраструктуре.

Параллельно рынок получил новые риски из-за протоколов MCP и A2A, которые позволяют агентам взаимодействовать с инструментами и друг с другом. Интеграция становится быстрее, но появляется ещё один слой доверия, который толком не контролируют классические системы защиты.

На фоне всего этого уже начали всплывать реальные инциденты. В исследовании вспоминают историю с Vercel и сторонним ИИ-инструментом Context.ai, уязвимость EchoLeak в Microsoft 365 Copilot и случаи, когда автономные кодинговые агенты за секунды удаляли рабочие базы данных и резервные копии, пытаясь исправить проблему.