Недекларированные возможности

Недекларированные возможности или программы-импланты (по аналогии с медицинскими имплантами) — преднамеренно видоизмененная часть программного обеспечения, с помощью которой можно получить скрытый несанкционированный доступ в безопасную компьютерную систему.

Большая часть вредоносных программ (вирусы, руткиты, кейлогеры) внедряется на компьютеры пользователей извне, преодолевая защитные периметры; однако есть и другой способ. Достаточно изменить файлы легитимной программы и добавить в нее недекларированные возможности. Тогда она сможет как напрямую реализовывать необходимую злоумышленнику функциональность, так и умышленно создавать изъяны в безопасности, являться своего рода бекдором.

Источником таких имплантов и связанных с ними недекларированных возможностей могут быть как создатели разных приложений, так и государственные спецслужбы. И если деятельность нечистоплотных разработчиков способна привлечь лишь ограниченное внимание (в сознании простого пользователя они идут в одном ряду с прочими хакерами), то любые сообщения о программах-закладках от спецслужб неизменно вызывают бурные дискуссии.

Спецслужбы действительно заинтересованы в беспрепятственном доступе к компьютерам и смартфонам любых пользователей, частных лиц и организаций, и программы-закладки являются одним из оптимальных способов решения этой задачи.

Классификация недекларированных возможностей (программ-имплантов)

В зависимости от целей программы-импланты можно разделить на несколько категорий:

- Полный доступ к удаленному компьютеру или системе. По сути такие программы аналогичны руткитам и бекдорам, не считая того, что их функциональность заложена в одну из легальных программ пользователя. Могут применяться для шпионажа либо нарушения работы компьютеров, телекоммуникационного оборудования и смартфонов коммерческих и общественных организаций, широких групп граждан.

- Кража паролей доступа, т.е. функции кейлогера. Наличие пароля удаленного доступа к компьютеру обеспечивает столь же обширные возможности, как самый лучший бекдор, а доступ к аккаунтам электронной почты и Skype позволит отслеживать переговоры и переписку даже в тех случаях, когда человек использует для общения другие компьютеры, на которых программ-закладок нет. Особый интерес кража паролей представляет в случаях, когда нужен доступ ко всей внутренней сети, где работает компьютер с закладкой.

- Несанкционированное изменение данных и вывод из строя компьютерных систем. Наибольшую угрозу такие программы представляют в системах АСУ ТП критически важных объектов, управления техникой военного или двойного назначения. Установленные программные закладки позволяют в случае необходимости вывести из строя инфраструктурные и военные объекты потенциального противника.

Объекты внедрения программных имплантов:

- Компьютеры и серверы. Доступ к содержимому жестких дисков и оперативной памяти — извечная мечта всех хакеров и работников спецслужб. Программы-закладки могут как напрямую копировать и пересылать информацию, так и открывать доступ другому шпионскому ПО.

- Телекоммуникационное оборудование. Переговоры подозрительных лиц не менее (а порой и более) ценны, чем содержимое их жестких дисков, поскольку позволяют выявить и пресечь актуальные преступные планы, а при наличии GPS спецслужбы могут еще и безо всякого наружного наблюдения отслеживать любые перемещения объекта. Закладки в сетевом оборудовании дают возможность контролировать трафик от больших групп населения.

- Бортовые и промышленные компьютеры. Сейчас почти любая серьезная техника оснащается если не полноценным компьютером, то как минимум микропроцессором. Внедрив в него программы-закладки, спецслужбы смогут получать информацию о периодах и режимах работы техники, а также в случае необходимости легко выводить ее из строя.

Источники угрозы

Теоретически закладку можно внедрить в любой программный код. Однако в некоторых сценариях вероятность появления недекларированных возможностей и связанные с ними риски существенно выше.

- Программы, разработанные непосредственно в подразделениях госструктур либо по их заказу. Получив приказ вышестоящего начальства, разработчики включат в них любую, в том числе и недокументированную, функциональность.

- Программы, подлежащие государственной сертификации. В первую очередь к таковым относятся продукты для обеспечения информационной безопасности. При наличии соответствующего доступа по заказу спецслужб в них могут быть модифицированы фрагменты кода и внедрены дополнительные модули.

- Программы-мессенджеры, в особенности — средней популярности. Прослушивание чужих разговоров — один из важнейших интересов спецслужб, и наличие закладок в программах, которые используют для общения, представляет собой наиболее простой способ получить доступ к коммуникациям граждан.

- Программное обеспечение для техники военного и двойного назначения. В силу важности такие разработки представляют особый интерес и являются наиболее вероятным объектом для внедрения закладок. К тому же практически все производители вооружений если не принадлежат напрямую государству, то как минимум ориентированы в первую очередь на заказы от национального министерства обороны, а потому очень уязвимы для давления со стороны государственных структур.

Анализ риска

Опасность получить закладку зависит от надежности и порядочности разработчиков программы, интереса со стороны спецслужб, а также мер по анализу исходного кода и поиску недекларированных возможностей.

Огромный интерес для спецслужб представляют широко распространенные, используемые миллионами людей программы. Как правило, при разработке ПО его создатели применяют чужие библиотеки и открытое программное обеспечение (open source), в котором могут существовать открытые уязвимости. Один из таких инцидентов описан в статье «АНБ использовало уязвимость в OpenSSL для сбора информации». Непопулярные же продукты в силу малого числа пользователей обычно не привлекают внимания силовых структур. Если в таких программах и есть закладки, то авторы внедрили их не ради государственных нужд.

Среди граждан и организаций наибольший интерес спецслужб вызывают представители крайних политических и религиозных течений, лица, ведущие разного рода незаконную деятельность, а также связанные с ними персоны. За такими людьми устанавливаются различные виды слежки, ведется прослушивание и скрытая видеозапись их деятельности и коммуникаций, а на их компьютеры внедряют программы-закладки и другое шпионское ПО.

Государственные компании, производители военной техники, а также предприятия стратегически важных отраслей могут стать объектами внимания заграничных спецслужб.

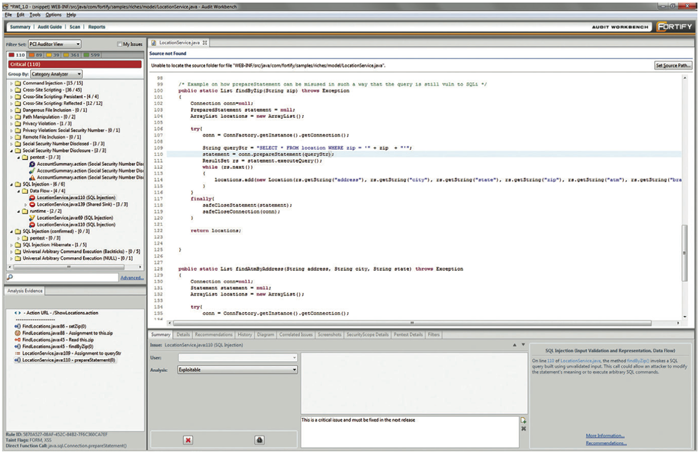

Защититься от программ-закладок труднее, чем от иных вредоносных программ: антивирус их не видит, а аномалий в работе может не быть. В то же время закладки могут быть обнаружены при помощи специализированных анализаторов исходного кода. В частности, ими располагают правительственные структуры и частные фирмы, выполняющие сертификацию ПО, так что в случае повышенного риска наличия чужих закладок проверка на посторонний код и недокументированные функции обязательна.