На ЦИПР-2026 группа компаний «Солар» обозначила новый стратегический фокус — развитие решений для безопасности искусственного интеллекта. Компания выступила технологическим партнёром конференции по информационной безопасности и сосредоточила свою программу вокруг темы ИИ, его внедрения в бизнес и связанных с этим киберрисков.

По данным совместного исследования «Солара», Б1, Ассоциации ФинТех и HiveTrace, 60% российских компаний, внедряющих ИИ в бизнес-процессы, не уверены в защищённости таких решений.

Среди основных рисков участники опроса называют утечки данных, галлюцинации моделей, компрометацию источников данных и баз знаний, а также использование ИИ злоумышленниками для автоматизации атак, генерации вредоносного кода и создания дипфейков.

В «Соларе» считают, что вслед за рынком ИИ будет развиваться и рынок защиты ИИ. Компания планирует строить платформенный подход к контролю ИИ-трафика, безопасному использованию нейросетей сотрудниками, защите от утечек, Data Poisoning и рисков, связанных с ИИ-агентами.

Отдельно на ЦИПР обсуждали практические кейсы внедрения ИИ. В партнёрской сессии «Солара» участвовали представители «Ростелекома», «Делимобиля», Альфа-Банка, «АльфаСтрахования», ТМК и «Циана». Компании рассказывали, как используют ИИ в контакт-центрах, разработке, аналитике, страховании, промышленности, модерации и клиентских сервисах.

«Солар» также отвечал за безопасность веб-ресурсов ЦИПР. Перед мероприятием специалисты провели анализ инфраструктуры, а в дни конференции центр Solar JSOC круглосуточно мониторил события и отражал атаки, в том числе с использованием ИИ.

Кроме того, на площадке ЦИПР компания подписала соглашения о сотрудничестве с Т1, группой «Астра», ТМК, «АЛМИ Партнер», «1С-Битрикс» и нижегородским кампусом НИУ ВШЭ.

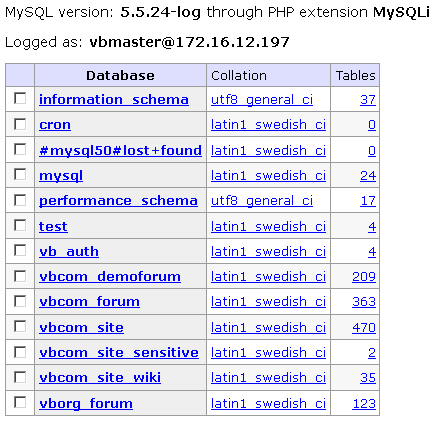

Представители vBullletin признали факт взлома и выпустили предупреждение, в котором сообщают, что взломщики могли нелегально заполучить пароли пользователей. Как предотвратить это нападение не сообщается. Тем временем взломщики уже начали предлагать заплатку, которая сможет защитить ваш форум от атаки хакеров. Стоимость помощи

Представители vBullletin признали факт взлома и выпустили предупреждение, в котором сообщают, что взломщики могли нелегально заполучить пароли пользователей. Как предотвратить это нападение не сообщается. Тем временем взломщики уже начали предлагать заплатку, которая сможет защитить ваш форум от атаки хакеров. Стоимость помощи