Компания Google продолжает объединение популярных сервисов, организовав более тесную взаимную интеграцию Gmail и Google Drive. Благодаря такому решению, пользователи получают возможность присоединять к письмам файлы объёмом до 10 Гб.

Объединение Gmail и Google Drive несет двусторонний характер. Во-первых, пользователи теперь смогут подсоединять файлы напрямую из Google Drive к письмам, не покидая учетной записи Gmail. Во-вторых, разрешенный размер файлов увеличили вплоть до 10 Гб, что примерно в 400 раз больше, чем предлагают обычно.

Менеджер по продуктам Gmail Фил Шарп пояснил в блоге компании (Google Enterprise), что файлы технически находятся в облаке. Данное решение упрощает пересылку документов и предоставление пользователям самой свежей версии файлов.

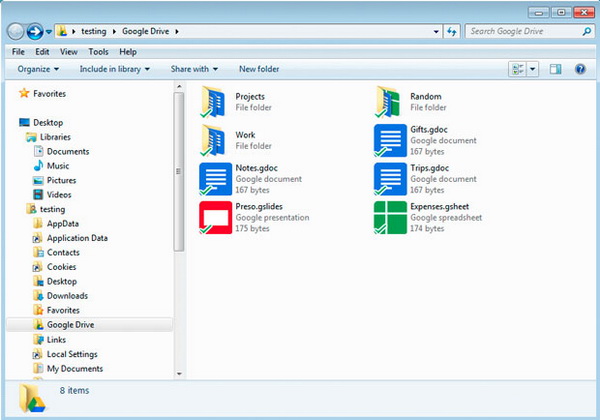

Скриншот программы Google Drive.

Gmail также сможет перепроверять, чтобы ваши получатели все получили доступ к файлам, которые вы рассылаете. Система работает как напоминание Gmail о забытом приложении к письму. Каждый раз, когда вы отсылаете файл с Google Drive, который ни с тем не делится, вам предложат возможность изменить настройки распространения файла, не покидая клиента электронной почты. Система также сможет напрямую работать со ссылками из Drive, опубликованными напрямую в письме.

Возможность предоставлять 10 Гб к письму, может оказаться чрезвычайно полезной для Google Apps. Данный сервис приблизительно можно использовать для более тесного сотрудничества над разными проектами. Пересылка настолько больших файлов также должна стимулировать пользователей переходить на платную версию Google Drive, так как бесплатно вам предлагают только 5 Гб свободного места для хранения данных.

Другой вопрос, что сейчас не совсем понятно, как данная возможность может отразить на безопасности Gmail. Такое решение открывает новые возможности для распространения вредоносных файлов. Google придется значительно улучшить систему безопасности Google Drive, а также добиться более качественной работы серверов, ведь нагрузка на них возрастет.