Минпромторг поддержал введение НДС на товары, которые россияне заказывают из-за рубежа через интернет. Сейчас обсуждается схема, при которой налог начнут вводить с 2027 года, а затем постепенно поднимут до 22%.

Как сообщили ТАСС в министерстве, изначально рассматривался поэтапный вариант:

- 7% в 2027 году,

- 14% в 2028-м,

- 22% в 2029-м.

Но сам Минпромторг выступает за более жёсткий сценарий — сразу установить ставку НДС в 22% уже с 1 января 2027 года.

История началась после обращения Российского союза кожевников и обувщиков в правительство. Бизнес предложил не только ввести НДС на зарубежные интернет-заказы, но и добавить пошлины на весь импорт, а также обязательную маркировку иностранных товаров.

По сути, речь идёт о попытке выровнять условия между российскими продавцами и зарубежными маркетплейсами. Сейчас многие товары из иностранных интернет-магазинов оказываются дешевле именно из-за различий в налогах и правилах ввоза.

Если инициативу примут, заказывать товары из-за границы может стать заметно дороже. Особенно это затронет популярные покупки с иностранных площадок: одежду, обувь, электронику и различные мелкие товары, которые сейчас часто заказывают напрямую.

Пока речь идёт именно о проработке механизма. Но сам факт, что Минпромторг публично поддержал идею 22% НДС, показывает: вероятность серьёзных изменений для трансграничной интернет-торговли уже вполне реальна.

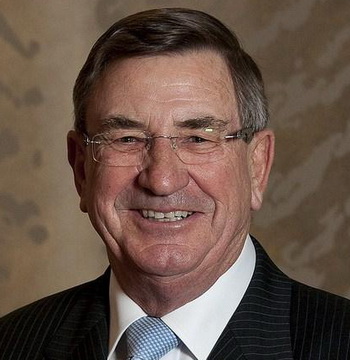

Глава правления Huawei Australia Джон Лорд.

Глава правления Huawei Australia Джон Лорд.