На RuTube всё чаще появляются ролики, рекламирующие «бесплатные читы» для Roblox, и за безобидными на первый взгляд видео нередко скрывается вредоносная схема. К такому выводу пришли исследователи Open Measures, изучившие, куда именно ведут ссылки из описаний под подобными видео.

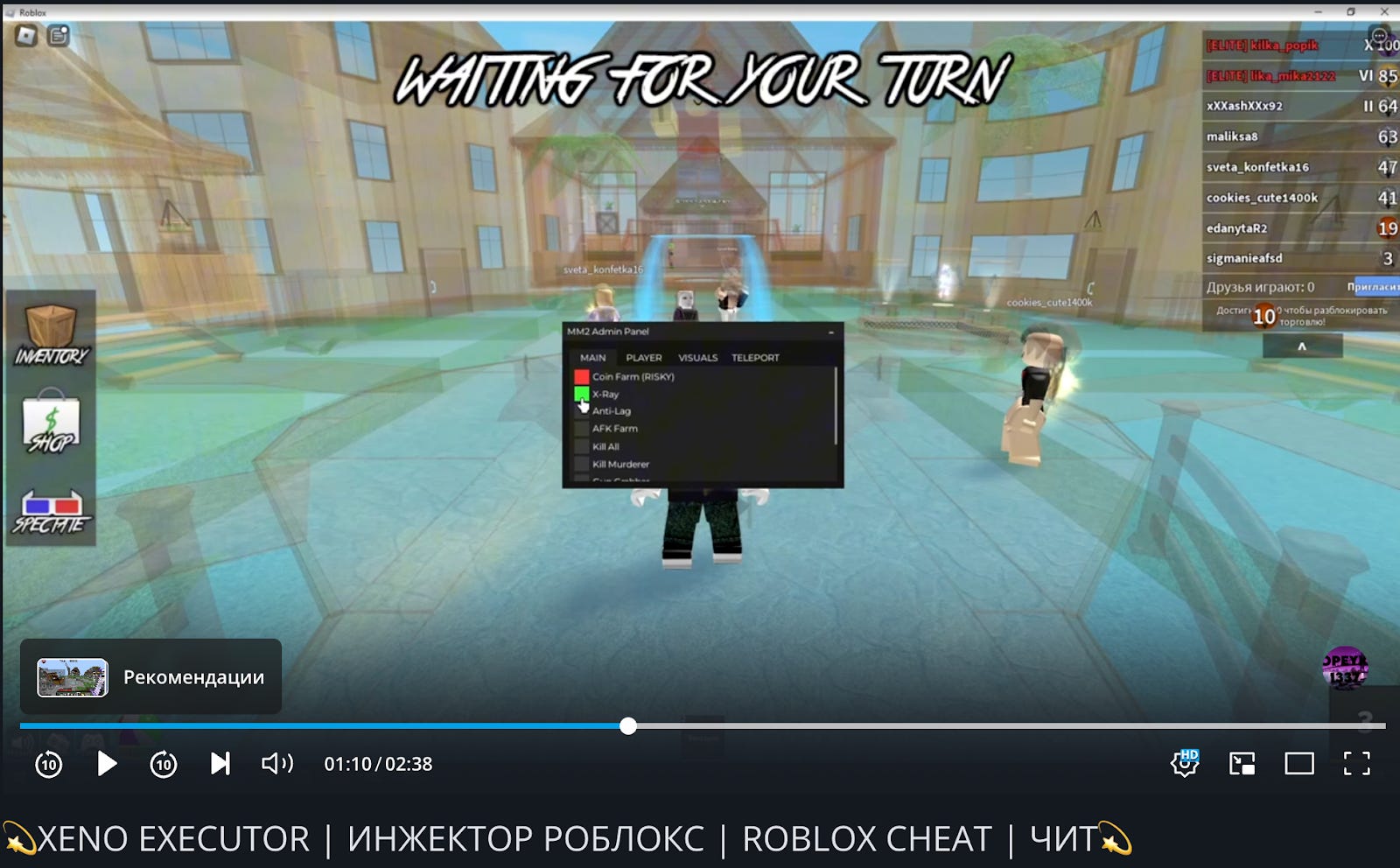

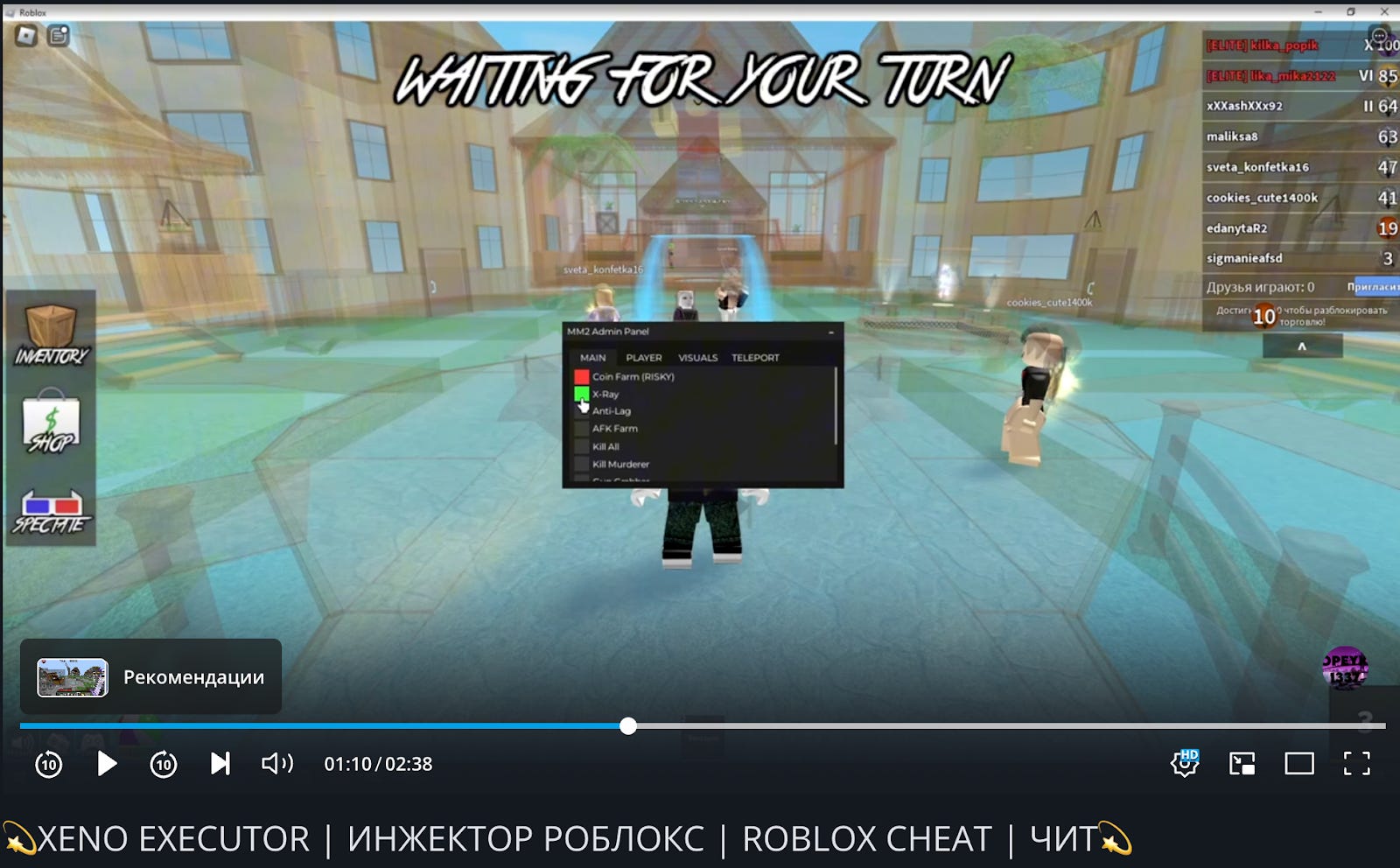

Сценарий выглядит довольно типично. Автор ролика показывает геймплей Roblox с «магическими» возможностями — например, увеличенный прыжок или админ-панель — и предлагает скачать их по ссылке.

Часть таких файлов действительно оказывается обычными скриптами, но значительная доля загрузок содержит трояны и стилеры, которые незаметно устанавливаются вместе с «читом».

Особую тревогу у исследователей вызывает аудитория Roblox. По официальным данным, у платформы более 100 млн активных пользователей в день, и значительная часть из них — дети. Именно они становятся основной целью злоумышленников: доверие к «читам», слабое понимание рисков и желание получить преимущества в игре делают такую аудиторию особенно уязвимой.

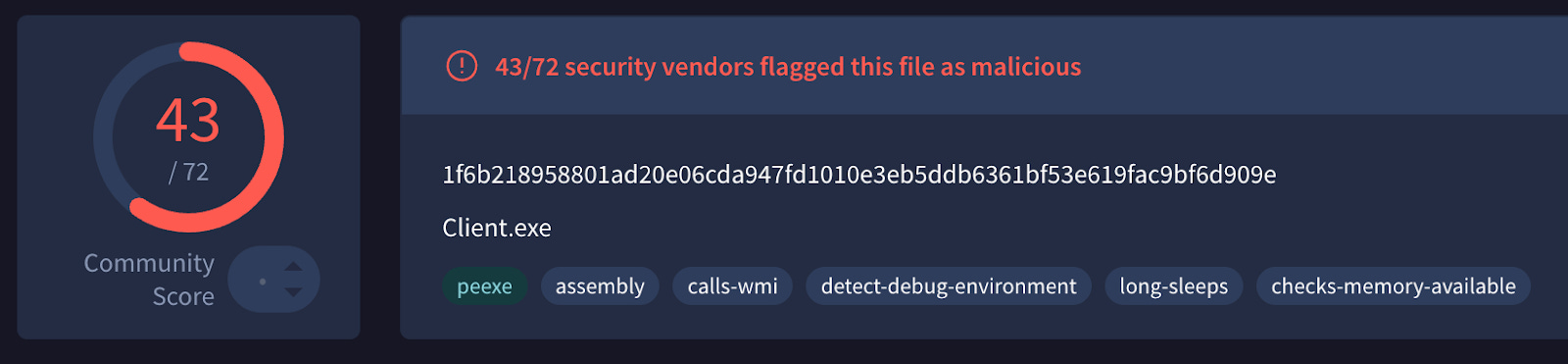

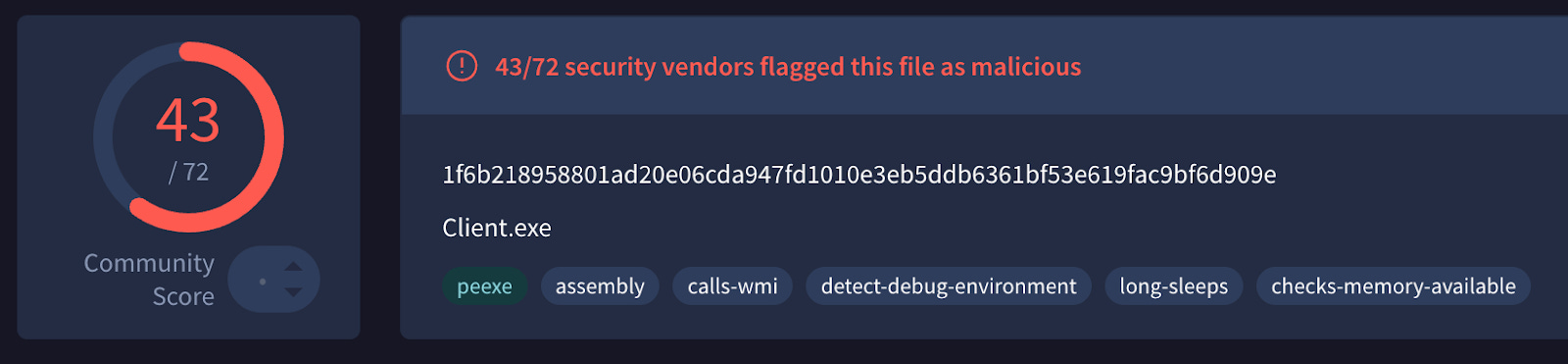

В рамках исследования специалисты отобрали 10 видео на RuTube, посвящённых Roblox-читам, и проверили файлы по ссылкам из описаний. В итоге удалось скачать шесть уникальных файлов.

Четыре из них антивирусные движки на VirusTotal уверенно определили как вредоносные. Речь идёт о троянах, в том числе стилерах — зловредах, которые крадут логины, пароли, cookies, платёжные данные и другую конфиденциальную информацию. Один из образцов, например, был отнесён к семейству Salat Stealer.

Отдельный нюанс — маскировка. Вредоносные файлы распространяются под видом легитимных инструментов для Roblox и никак не выдают себя на этапе установки. Пользователь уверен, что скачивает «чит», а на деле запускает полноценный зловред, который работает в фоне.

Исследователи также обратили внимание на реакцию самой платформы. К моменту публикации отчёта большинство видео с вредоносными ссылками были уже удалены, однако каналы, которые их публиковали, продолжили работу. Один из них — Moryak Team — до сих пор выкладывает ролики и использует новые поводы для привлечения аудитории.

Так, в декабре канал начал продвигать видео о «способах обхода блокировки Roblox в России», при этом ссылки в описании снова вели к вредоносным файлам.

Эксперты отмечают, что любые «читы» и сторонние инструменты для игр остаются одним из самых популярных и при этом опасных каналов распространения зловредов. И чем активнее злоумышленники подстраиваются под текущую повестку — будь то блокировки или хайп вокруг обновлений, — тем выше вероятность, что подобные схемы будут только масштабироваться.

Напомним, Roblox перестал работать в России 3 декабря. Формальным основанием стали распространение запрещённой информации и высокая активность педофилов.

Ранее мошенники освоили тему разблокировки Roblox для краж с карт родителей, а также запустили фальшивый «Roblox без VPN», ворующий аккаунты россиян.