С мая 2023 года финансовые подразделения российских компаний атакует ранее неизвестная группировка DarkGaboon. Её особенностью является использование вредоносной программы Revenge RAT и поддельных документов, имитирующих легитимные материалы финансовой тематики.

Активность DarkGaboon впервые привлекла внимание департамента киберразведки Positive Technologies (PT Expert Security Center) в октябре 2024 года, когда была обнаружена волна атак с использованием Revenge RAT, нацеленная на российские финансовые структуры.

Хотя первые версии этой программы появились ещё в 2018 году, исследователи выявили, что элементы инфраструктуры злоумышленников носят названия, связанные с африканской тематикой. Это позволило связать их с новой финансово мотивированной APT-группировкой, названной DarkGaboon в честь габонской гадюки, обитающей вблизи горы Килиманджаро.

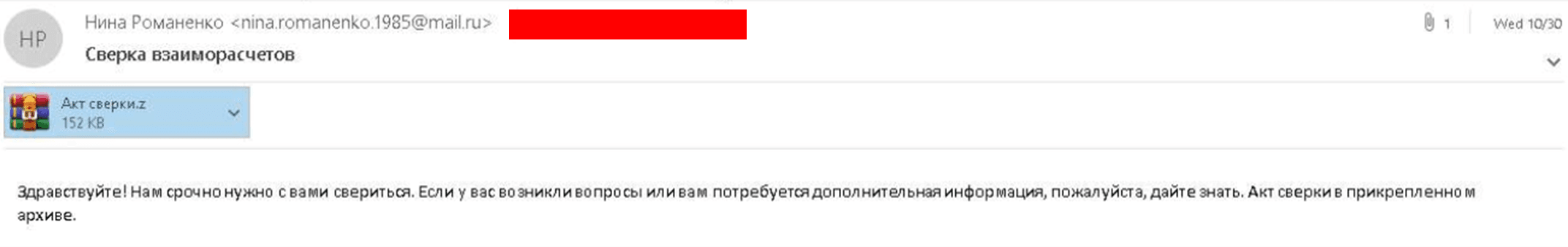

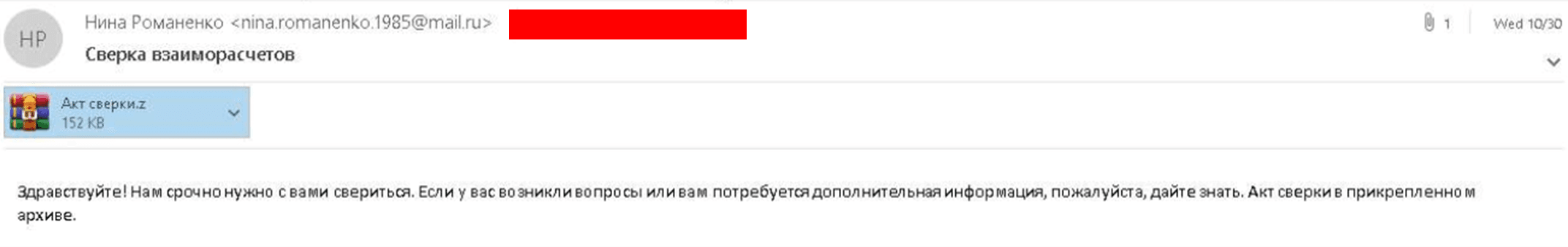

В октябре 2024 года группировка атаковала один из российских банков. В филиал банка было отправлено письмо с темой «Сверка взаиморасчётов». Оно содержало грамотно составленный текст на русском языке, касающийся бухгалтерии, и архив-приманку «Акт сверка.z». В архиве находились таблица Excel, пояснительная записка и вредоносный файл, замаскированный под PDF-документ.

Рассылки осуществлялись с ранее скомпрометированного аккаунта Gmail. Управляющий сервер находился за пределами России и использовал адрес 31.13.224[.]86 с панелью управления Revenge RAT. Домены, связанные с инфраструктурой, формировали кластер под названием "kilimanjaro", при этом сами серверы располагались в Европе.

Вредоносная программа защищена криптером с использованием алгоритма AES и обфускацией .NET Reactor. Все образцы Revenge RAT подписаны поддельными сертификатами X.509. Для обхода эвристического анализа зловред активирует пятиминутный таймер, после чего начинается извлечение и расшифровка полезной нагрузки.

Программа закрепляется в системе через каталог автозапуска или директорию C:\Users<user>\AppData\Roaming, внося изменения в реестр Windows. После закрепления Revenge RAT собирает информацию о системе и отправляет её на управляющий сервер.

DarkGaboon регулярно обновляет свои вредоносные программы и документы-приманки, используя четыре основных шаблона с небольшими изменениями. Эта стратегия позволила долгое время оставаться незамеченными. С марта 2024 года частота обновлений увеличилась, что может указывать на рост активности группировки.

Основные жертвы DarkGaboon — российские компании. Среди пострадавших оказались банки, предприятия розничной торговли, сферы услуг, спорта и туризма.