Компания IBM анонсировала выпуск Qiskit Functions Catalog — набора сервисов, способных снять проблемы, с которыми сталкиваются разработчики утилит для квантовых вычислений. В основном это методы нейтрализации и подавления ошибок.

Фреймворк Qiskit — один из немногих SDK, заточенных под квантовое программирование (среди аналогов числятся Microsoft Q# и Cirq от Google).

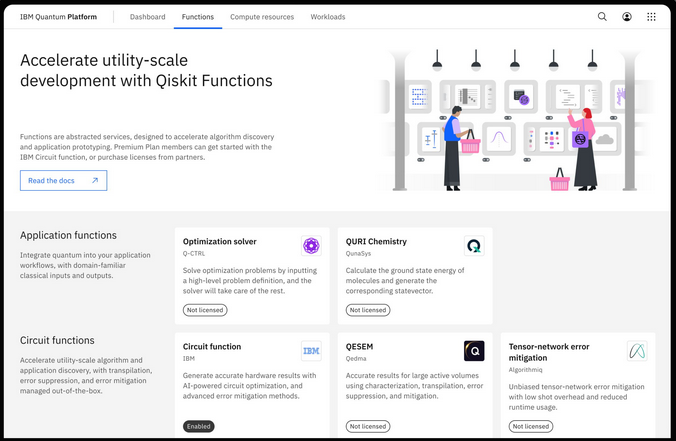

Выпуск Qiskit Functions, ознакомительная версия которого уже доступна в рамках премиум-подписки, призван расширить использование квантового моделирования, а также ускорить его перенос в облако.

«Не так давно разработчикам приходилось думать, как отобразить свои алгоритмы в квантовых схемах для конкретного оборудования, — комментирует для TechCrunch вице-президент IBM по квантовым программам Джей Гамбетта (Jay Gambetta). — Фреймворк Qiskit уже многое в этом плане абстрагирует, а Functions Catalog поможет далеким от квантовых вычислений специалистам внедрить инновации в экосистему для решения насущных проблем».

Новая платформа содержит абстрагированный сервис самой IBM и решения ее партнеров — Q-CTRL, Algorithmiq, Qedma, QunaSys. В дальнейшем планируется предоставить пользователям возможность создавать собственные алгоритмы с помощью аддонов Qiskit.

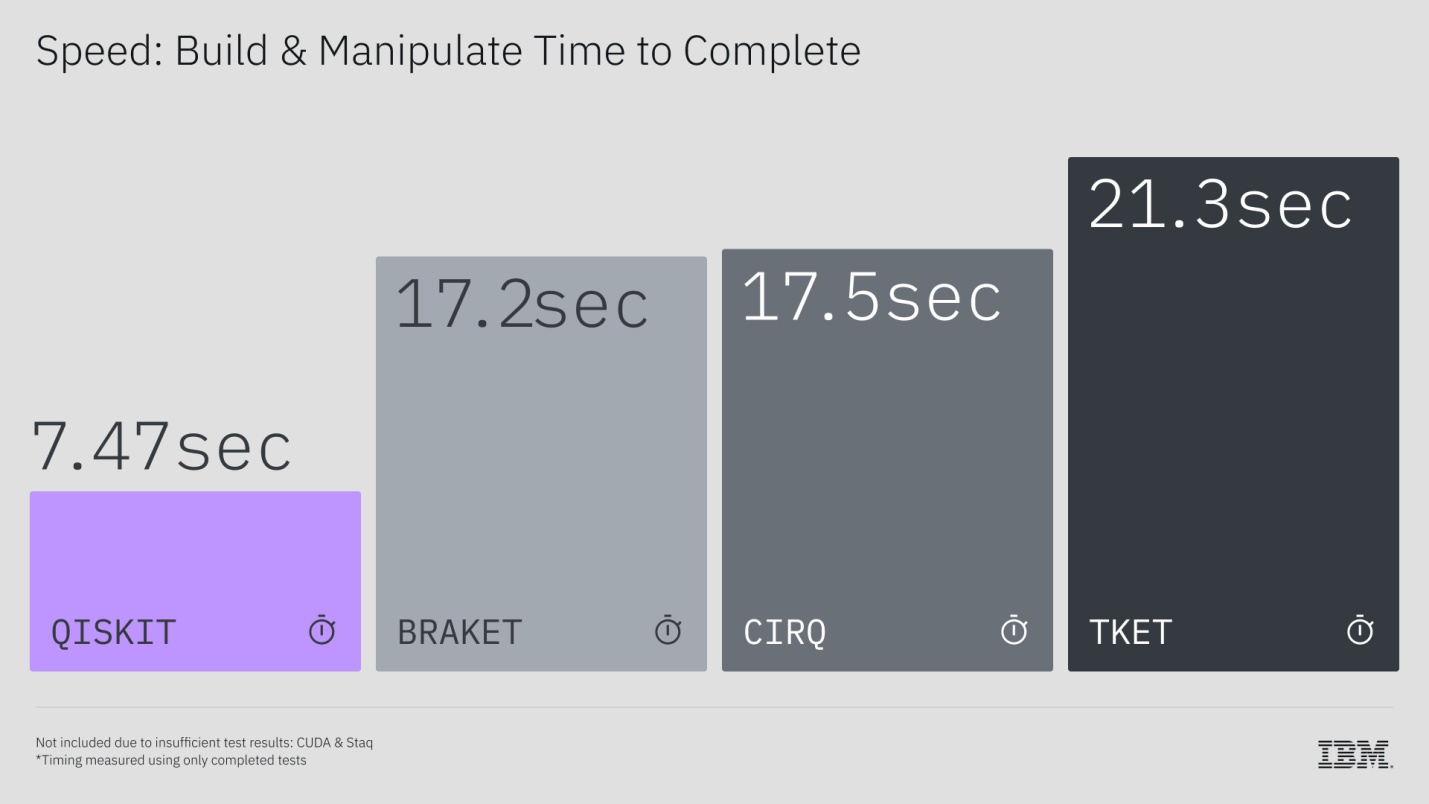

Параллельно IBM открыла доступ к исходникам инструмента Benchpress, который она использует для сравнительного анализа (бенчмаркинга) квантовых SDK. Проведение с его помощью более 100 тестов показало, что Qiskit явно превосходит BQSKit, Braket, Cirq, Stak и TKET по быстродействию. Так, он позволяет ускорить компиляцию кода в другой язык и построение схем в 13 раз, к тому же результаты получаются более эффективными.