Исходный код печально известного UEFI-буткита BlackLotus просочился в Сеть. Теперь специалисты могут подробно изучить вредоноса, нагоняющего страх на корпорации и госструктуры.

BlackLotus — известный буткит, одной из важнейших особенностей которого является возможность обхода защитного слоя безопасной загрузки (Secure Boot) на полностью пропатченных системах Windows 11.

Имея возможность уходить от антивирусных продуктов и глубоко укореняться в ОС, «черный лотос» выполняет пейлоады с наивысшими правами. Кроме того, буткит способен вмешиваться в работу функции защиты данных — BitLocker, а также мешать встроенному антивирусу Microsoft Defender и HVCI (проверка целостности кода).

Как мы писали в начале марта, BlackLotus стал первым UEFI-буткитом, обходящим Secure Boot в Windows 11. Изначально он использовал уязвимость «Baton Drop» (CVE-2022-21894), которую Microsoft устранила с выходом январских патчей в 2022 году. Тем не менее лазейка, оставшаяся после заплаток, позволила вредоносу и дальше заражать системы.

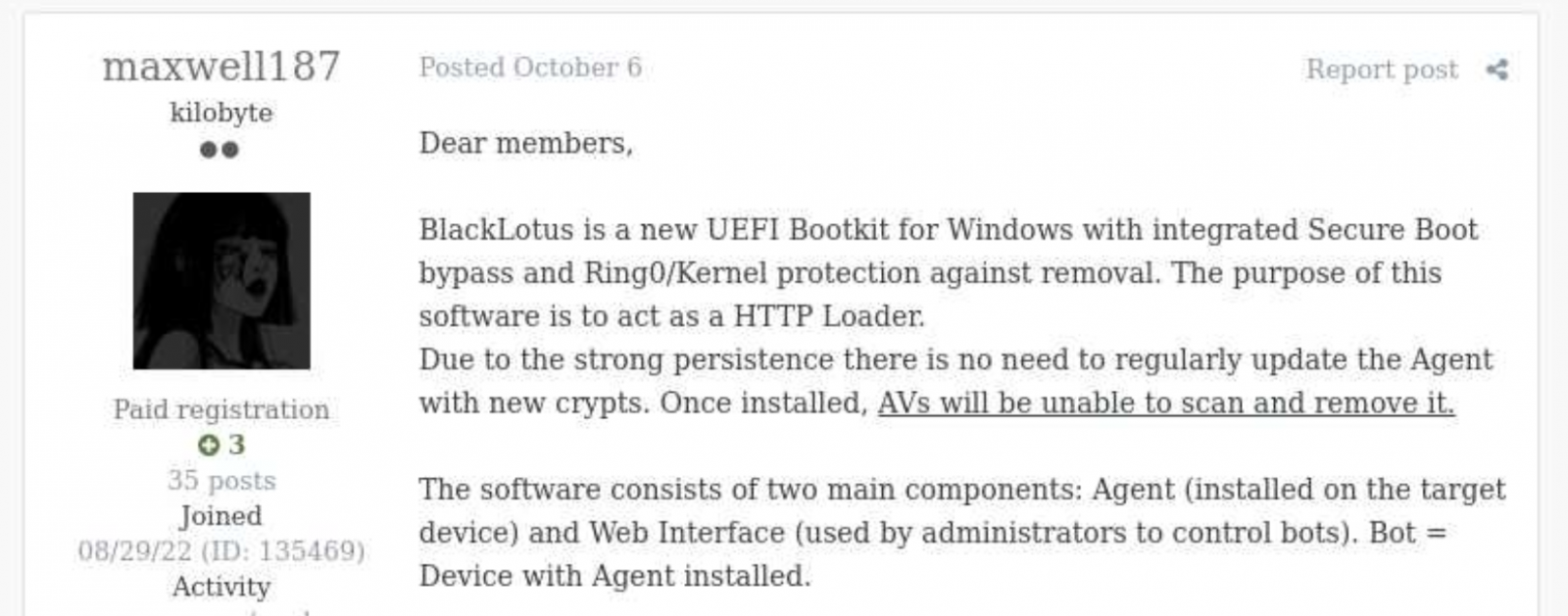

Раньше BlackLotus продавался на форумах для киберпреступников за 5000 долларов. Заплатив эту сумму, любой «хакер» с любым уровнем подготовки мог получить доступ к инструменту, больше подходящему профессиональным кибергруппировкам. Однако исходный код буткита авторы держали в секрете.

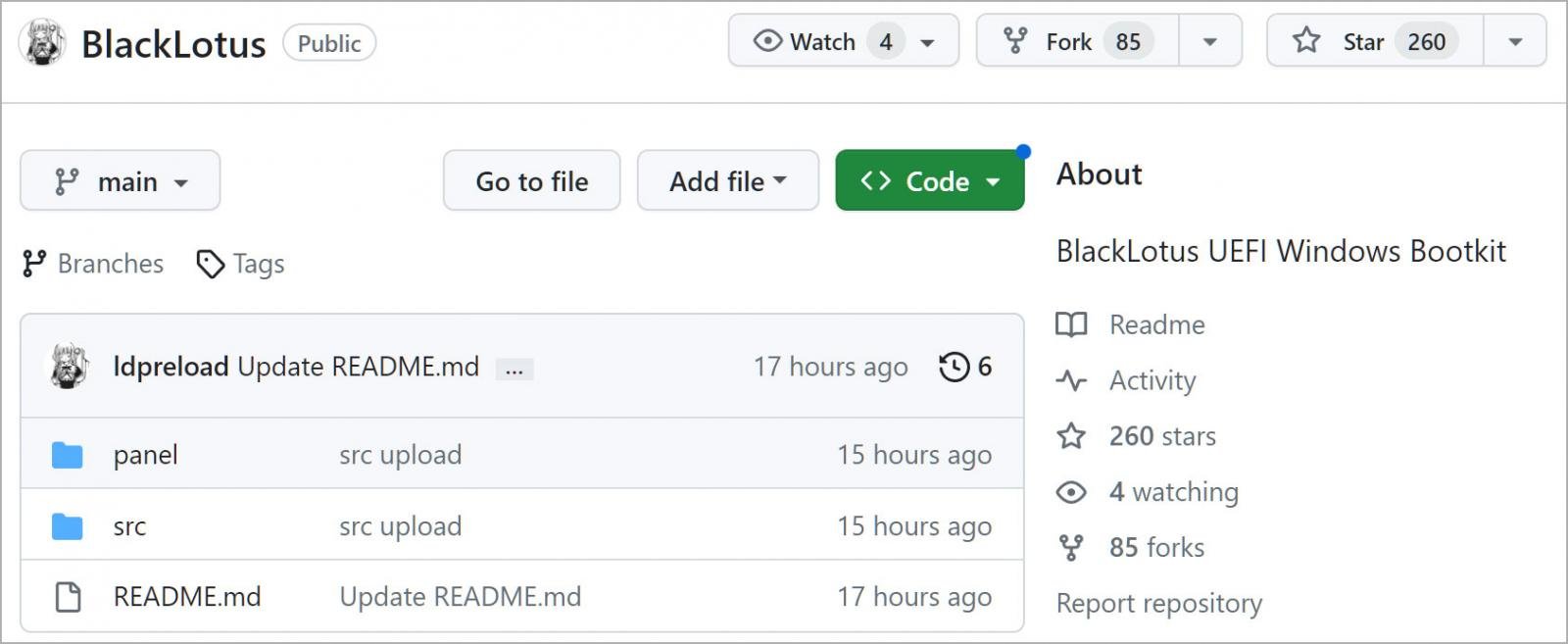

А вчера специалисты компании Binarly нашли «сорсы» BlackLotus на GitHub. Код опубликовал пользователь с ником «Yukari». Как отметил Yukari, выложенные фрагменты модифицировали, чтобы убрать эксплуатацию бреши Baton Drop.

«Слитый код — неполный. Он содержит в основном части руткита и буткита, обходящий Secure Boot», — отметил сооснователь и генеральный директор Binarly Алекс Матросов.

Напомним, в апреле Microsoft объяснила, как выявить атаку UEFI-буткита BlackLotus.