На ландшафте киберугроз появилась новая версия Linux-вредоноса BPFDoor, в которой авторы реализовали более стойкое шифрование и обратное соединение (Reverse shell). Задача BPFDoor — проникнуть в систему жертвы и остаться там как можно дольше.

О заточенном под Linux вредоносе BPFDoor известно уже год, хотя его активность берёт начало аж в 2017 году. В мае 2022-го мы писали, что этот зловред использует давнюю уязвимость в Solaris для получения root.

BPFDoor получил своё имя из-за использования модуля отбора пакетов Berkeley Packet Filter (BPF) для получения инструкций и обхода ограничений межсетевого экрана на входящий трафик.

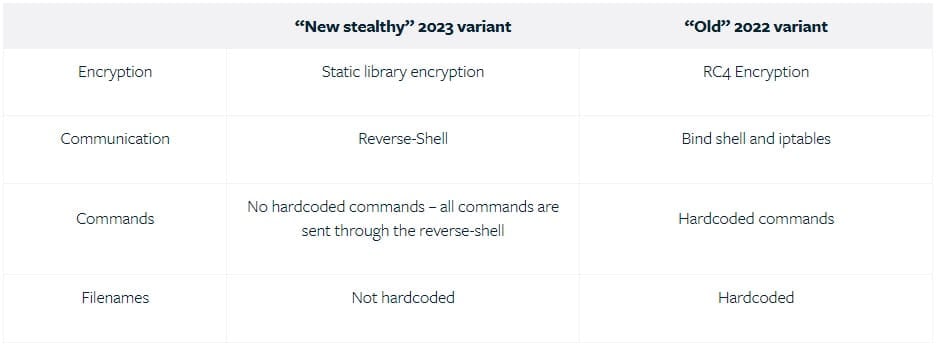

До 2022 года BPFDoor использовал RC4-шифрование, а для связи — bind shell и iptables. При этом команды и имена файлов были жёстко заданы в коде вредоносной программы. В новом варианте, обнаруженном экспертами Deep Instinct, уже есть шифрование статической библиотеки и обратная связь, а все команды отправляются соответствующим сервером (C2).

Благодаря нововведениям операторам BPFDoor удалось обеспечить более качественную обфускацию и, как следствие, незаметную работу вредоноса. Кроме того, убрав жёстко заданные в коде команды, авторы BPFDoor помогают ему уйти от детектирования антивирусными средствами.

Как отметили в Deep Instinct, последняя на данный момент версия трояна не распознаётся ни одним антивирусным движком на VirusTotal. Пока единственный способ «поймать» зловреда — обращать внимание на излишне подвижный трафик и мониторить логи.