Специалисты Jamf обнаружили нового macOS-зловреда, способного подключаться к C2-серверу для загрузки и запуска пейлоада. Проведенный в ИБ-компании анализ позволили связать RustBucket, как его нарекли, с атаками BlueNoroff.

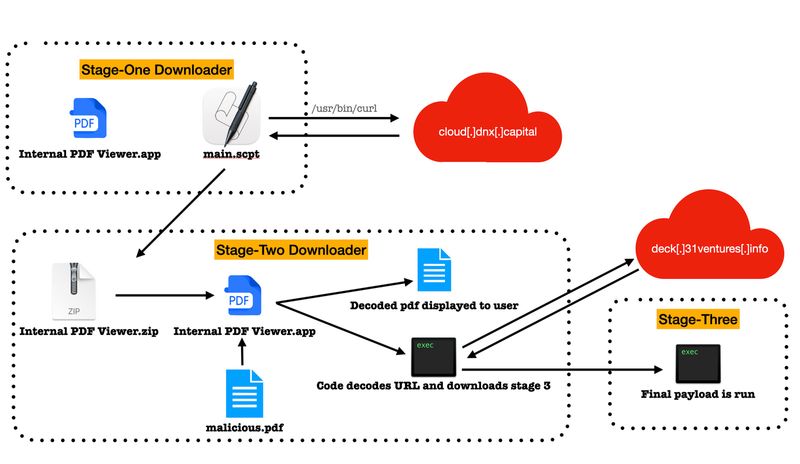

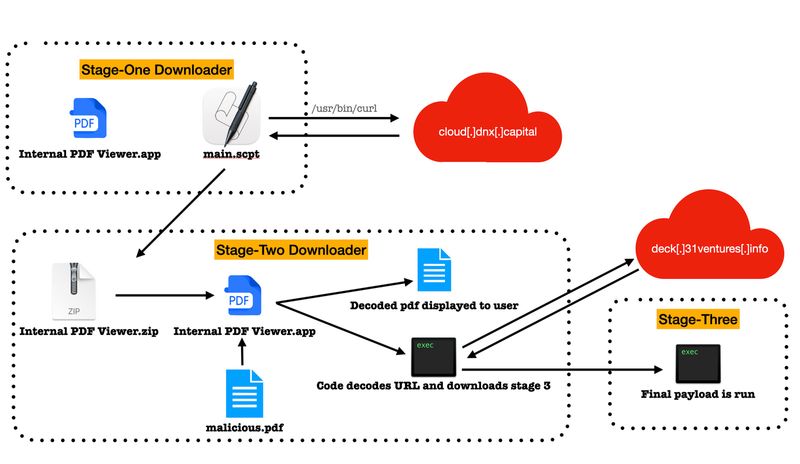

Названную APT-группу многие считают подразделением Lazarus, которая, кстати, давно освоила macOS-платформу. В данном случае атака проводится в три этапа, и для запуска цепочки заражения злоумышленник должен с помощью социальной инженерии заставить свою цель отключить проверку Gatekeeper.

Вначале на машину загружается неподписанное AppleScript-приложение, именуемое Internal PDF Viewer (уровень детектирования на VirusTotal — 16/64 по состоянию на 25 апреля). В его задачи входит загрузка с удаленного сервера пейлоада второго этапа в виде ZIP-файла.

Этот вредонос тоже называется Internal PDF Viewer (20/63 на 25 апреля), но написан на Objective-C и на первый взгляд представляет собой базовое приложение для просмотра PDF-файлов. Иллюзию легитимности усиливает специально созданная цифровая подпись, но подлог выдает ущербная функциональность: в программе работают только поиск и загрузка документов.

Для запуска следующей стадии атаки необходимо, чтобы жертва загрузила и открыла (штатными средствами macOS) определенный PDF-файл. Один такой вредоносный документ исследователям удалось найти: он содержал текст, позаимствованный с сайта венчурной компании, в который авторы атаки встроили BLOB-объект.

Последний при открытии файла расшифровывается и отображается жертве как картинка. Параллельно зловред второго этапа подключается к C2-серверу (зашифрованный адрес тоже вставлен в текст исходного документа) и загружает следующий пейлоад — подписанный исполняемый файл Mach-O, в котором скрыт троян, написанный на Rust.

Целевой вредонос способен работать на машинах с архитектурой ARM либо x86 и благодаря хитроумной схеме доставки до сих пор практически не детектится. Он умеет собирать системные данные (в том числе о запущенных процессах), проверять текущее время, обнаруживать виртуальное окружение, а также позволяет оператору выполнять различные действия на зараженном устройстве.

Каким образом злоумышленники получают доступ для внедрения новобранца, пока не установлено. Неизвестно также, имеют ли атаки успех, однако появление данного вредоноса в арсенале BlueNoroff еще раз подтвердило ранее подмеченную тенденцию в криминальном мире — переход на кросс-платформенные разработки за счет использования таких языков программирования, как Go и Rust.