Эксперты Fortinet фиксируют рост количества имейл-атак, нацеленных на засев EvilExtractor — модульного инфостилера для Windows, доступного в даркнете. По словам продавца (некто Kodex), инструмент был создан в образовательных целях, однако наблюдения показали, что его с февраля активно используют для кражи данных.

Первая реклама EvilExtractor появилась на хакерском форуме Cracked в октябре прошлого года. Связанная с ним вредоносная активность, по данным аналитиков, резко повысилась в марте; наибольшее количество заражений было зафиксировано в Европе и Америке.

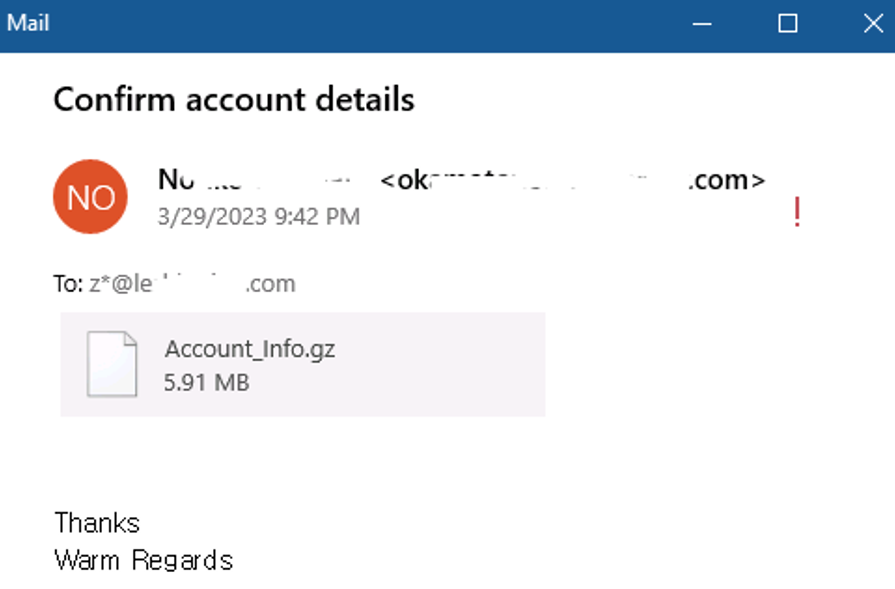

В предпоследний день марта злоумышленники провели масштабную имейл-рассылку. Поддельные письма имитировали запрос на подтверждение аккаунта и содержали вложенный архив с исполняемым файлом, замаскированным под документ PDF.

Анализ показал, что Account_Info.exe представляет собой Python-программу, упакованную с помощью PyInstaller. Кроме нее, был обнаружен загрузчик на .NET, используемый для извлечения основного кода EvilExtractor — закодированного по Base64 скрипта PowerShell, состоящего из модулей со следующими функциями:

- проверка даты и времени;

- противодействие запуску в песочнице;

- анти-ВМ;

- выявление антивирусных сканеров;

- настройка FTP-сервера;

- кража данных;

- вывод краденого;

- очистка журнала.

При запуске вредонос проверяет системное время, наличие опасных для него продуктов (по списку из 187 имен) и имя хоста. Обнаружив враждебное окружение, EvilExtractor завершает свой процесс. При отсутствии угрозы раскрытия он загружает со своего сайта три дополнительных Python-компонента (обфусцированы с использованием PyArmor): KK2023.zip, Confirm.zip, и MnMs.zip.

Первый ворует куки из Google Chrome, Microsoft Edge, Opera и Firefox, а также историю и сохраненные пароли из браузеров более широкого спектра. Второй модуль представляет собой кейлогер, третий работает с веб-камерой: включает ее, захватывает видео или изображения и выгружает файлы на FTP-сервер, арендуемый Kodex.

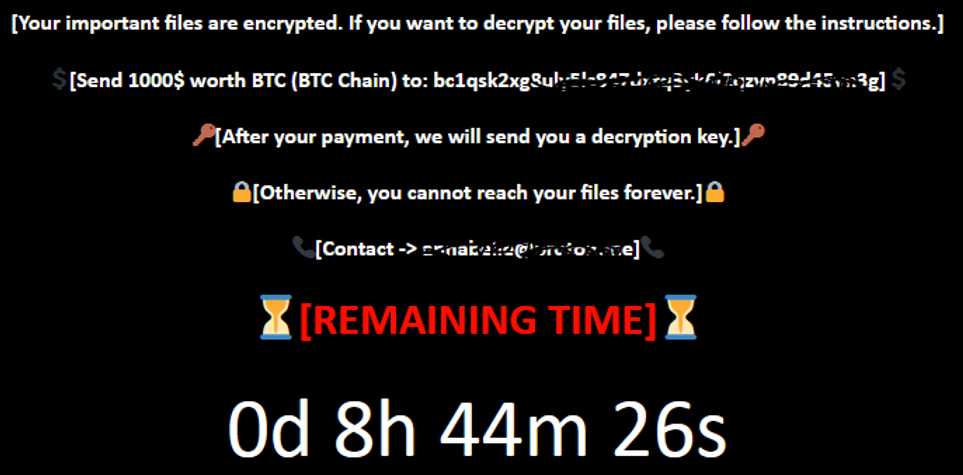

Зловред также ворует документы и файлы мультимедиа с рабочего стола и из Загрузок, делает снимки экрана и отправляет все краденые данные оператору. В .NET-загрузчике скрыт еще один модуль — скрипт PowerShell, загружающий с сайта evilextractor[.]com примитивную вымогательскую программу (zzyy.zip с исполняемым файлом 7za.exe).

Данный вредонос не шифрует файлы, а архивирует их и запароливает, а затем создает короткую записку с требованием выкупа.