Microsoft добавила в Windows новые защитные механизмы против фишинговых атак через RDP-файлы, использующиеся для подключения к удалённому рабочему столу в корпоративной среде. Изменения вошли в апрельские накопительные обновления KB5082200 для Windows 10 и KB5083769 / KB5082052 для Windows 11.

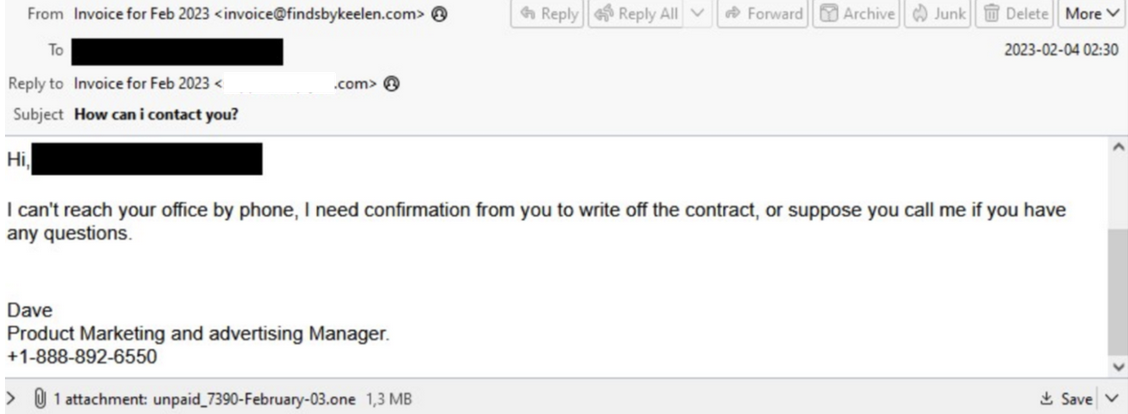

Повод понятный: злоумышленники всё активнее используют такие файлы в рассылках. Жертве присылают .rdp-файл, он выглядит как обычное подключение, но после запуска может незаметно связать компьютер с удалённой системой злоумышленника и открыть доступ к локальным ресурсам.

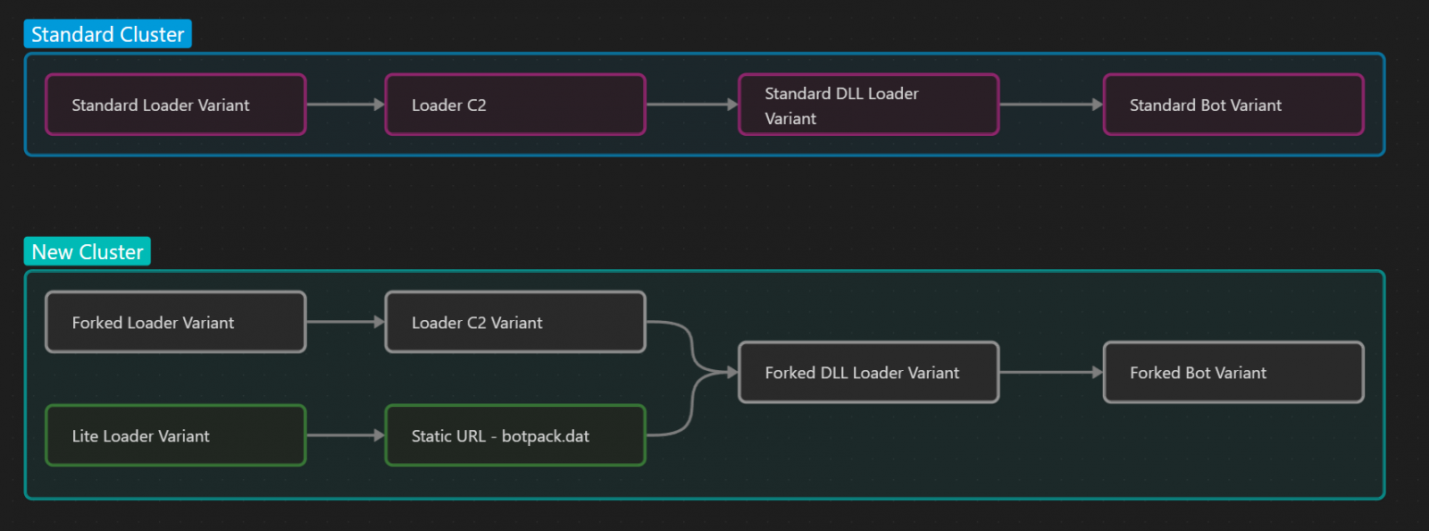

Microsoft ещё в 2024 году отдельно описывала, как такие RDP-файлы применяла группировка APT29 / Midnight Blizzard в целевых фишинговых атаках.

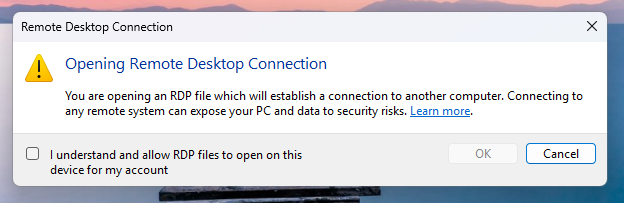

Главное изменение теперь в том, что Windows стала подозрительнее относиться к таким подключениям. При первом открытии RDP-файла пользователь увидит отдельное предупреждение с объяснением, что это вообще за файл и какие у него есть риски. А при следующих попытках запуска система будет показывать уже полноценный диалог безопасности ещё до установления соединения.

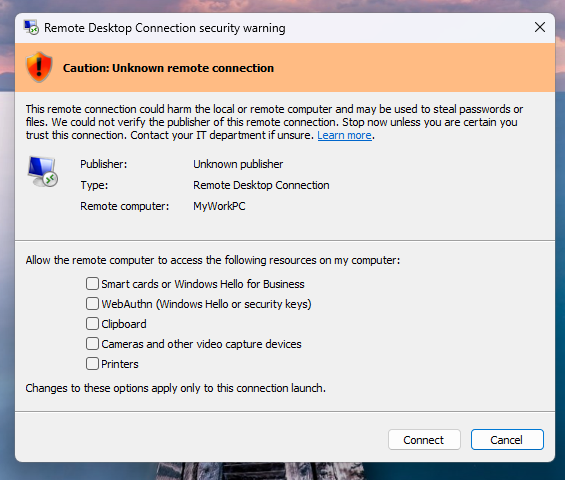

В этом окне Windows теперь отображает, подписан ли файл проверенным издателем, к какому удалённому адресу он ведёт и какие локальные ресурсы он хочет пробросить на удалённую сторону — например, диски, буфер обмена или устройства.

Причём все такие перенаправления теперь по умолчанию отключены, и это, пожалуй, самое важное нововведение. Раньше именно такие «удобные» опции и превращались в лазейку для кражи файлов, учётных данных и другой информации с компьютера жертвы.

Если RDP-файл не имеет цифровой подписи, Windows отдельно покажет предупреждение в духе «Осторожно: неизвестное удалённое подключение» и укажет, что издатель не подтверждён. Если подпись есть, система всё равно предложит дополнительно проверить, можно ли доверять источнику.

Есть, правда, важное уточнение: новые меры работают именно для сценария, когда пользователь открывает .rdp-файл. На подключения, которые инициируются напрямую через клиент Windows Remote Desktop, эти ограничения не распространяются.