При переходе на отечественные ИТ-решения главное — выбор поставщика, который грамотно сформирует комплексное предложение из услуг и ПО ведущих вендоров. Выбор продуктов и решений исчерпывающий, но тем не менее, как в продуктовых линейках, так и среди поставщиков появляются новые предложения.

После ухода большинства ключевых зарубежных ИТ-вендоров многие компании были вынуждены переориентироваться на взаимодействие с более надежными российскими поставщиками, которые могут предложить отечественные аналоги зарубежных ИТ-решений.

Одним из таких поставщиков стала компания Wone IT — мультивендорная сервисная ИТ-компания полного цикла. Компания образована в результате слияния российских подразделений системного интегратора Авара АйТи и международного холдинга SoftwareONE, специализация которого мультибрендовые поставки и сервисная поддержка ПО. Совокупный опыт работы на российском рынке более 20 лет.

В рамках информационной безопасности Wone IT предлагает полный комплекс услуг: от обследования и выдачи рекомендаций до построения КЗИ, СКЗИ, ГОСТ, ФСТЭК, ГосСОПКА, а также ПО всех ведущих поставщиков ИБ-продуктов.

Одним из ключевых партнеров Wone IT является «Лаборатория Касперского» — компания известная по всему миру, под защитой которой находится свыше 400 млн пользователей.

«Лаборатория Касперского» обладает обширной продуктовой линейкой, регулярно пополняющейся новыми релизами и продуктами, многолетним опытом взаимодействия с партнёрским каналом и множеством вариантов поддержки заказчиков.

Продукты «Лаборатории Касперского» сертифицированы рядом крупных тестовых лабораторий и государственных органов (ФСТЭК, ФСБ, Минобороны), а также занимают лидирующие позиции в сравнительных независимых тестах AV-Comparatives, Anti-Malware.ru, Virus Bulletin и др.

В сложившейся ситуации российские компании оказались вынуждены решать две задачи одновременно:

- Поддержать текущую инфраструктуру доступными и надёжными решениями.

- Сформировать комплексную ИБ-защиту всего бизнеса, которая будет способна сопротивляться новым, ранее неизвестным угрозам.

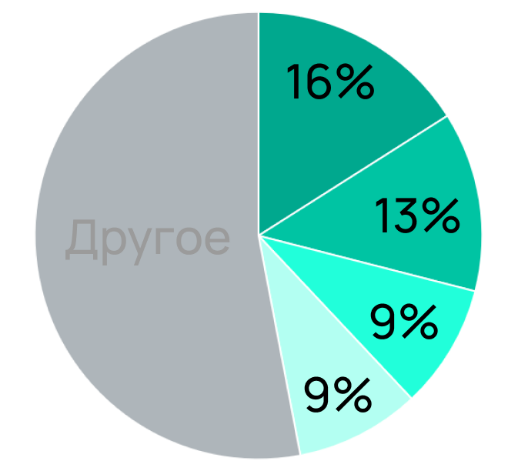

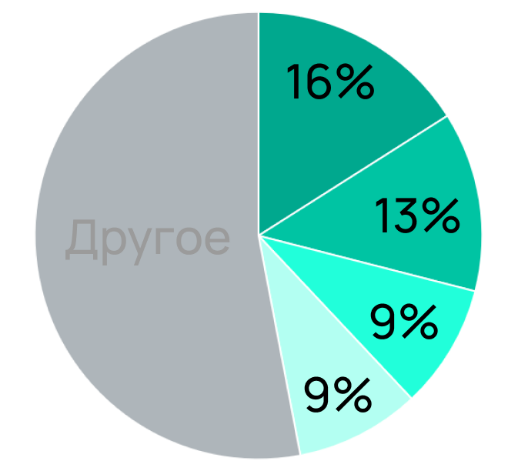

Согласно данным аналитического центра НАФИ компании, принявшие решение о полном переходе на отечественное ПО, руководствуются следующими причинами:

- использование иностранного программного обеспечения небезопасно (16%),

- невозможно продлить или оплатить иностранное ПО (13%),

- стоимость на иностранное ПО выросла (9%),

- необходимо следовать требованиям регулятора (9%).

Результаты Всероссийского опроса предпринимателей, Аналитический центр НАФИ, май 2022 г.

«В первую очередь, конечно, нужно показывать примеры из практики. Для того чтобы корректно донести мысль для вышестоящего руководства, можно начинать с малого, проводить так называемые PEN-тесты или аудит информационной безопасности. Это делается относительно быстро и позволяет выявить действительно критически уязвимые места. Команда пентестеров, этичных хакеров, в отведённое время проникает в систему и «перекрывает кислород» всей компании. После этого, естественно, вышестоящее руководство начинает паниковать, потому что видит, что опасность остановки бизнеса понесёт не только финансовые убытки, но и репутационные, что порой важнее в нашем современном мире», — Дмитрий Лаппо, директор по информационной безопасности, Wone IT.

В этом плане продукты и решения «Лаборатории Касперского» готовы обеспечить непрерывность бизнеса и сформировать ответ новым вызовам кибербезопасности: от защиты отдельных узлов — веб-трафика, почтовых серверов, виртуальных сред — до более комплексных решений, таких как Kaspersky Symphony XDR.

Kaspersky Symphony — новая линейка решений для построения всесторонней защиты бизнеса, состоящая из четырёх уровней с набором тесно интегрированных между собой продуктов:

- Kaspersky Symphony Security — фундаментальная защита физических и виртуальных конечных устройств.

- Kaspersky Symphony EDR — система обнаружения и реагирования на более сложные киберугрозы, способные обходить базовые средства защиты.

- Kaspersky Symphony MDR — управляемая экспертная защита, включающая защиту класса EPP и обладающая возможностями EDR.

- Kaspersky Symphony XDR — всеобъемлющая ИБ-защита даже от самых сложных кибератак с соблюдением требований законодательства.

Более подробно о Kaspersky Symphony вы узнаете на вебинаре от компании Wone IT, который состоится 22 ноября в 11:00. Регистрация доступна по ссылке: Kaspersky Symphony. Киберзащита бизнеса сегодня.