Команда MalwareHunterTeam обнаружила новый образец шифровальщика, созданного с помощью билдера Chaos. Вредонос, именуемый WannaFriendMe, примечателен тем, что в качестве выкупа предлагает приобрести игровой пропуск Roblox за валюту, принятую на этой онлайн-площадке.

Платформа Roblox пользуется большой популярностью у детей, которые получают возможность создавать собственные игры и монетизировать их, продавая абонементы (Game Pass). Такой пропуск, дающий игроку особые льготы и преимущества, можно купить только за внутриигровую валюту, именуемую Robux.

В записке WannaFriendMe с требованием выкупа сказано, что декриптор можно приобрести, купив Game Pass по указанному Roblox-адресу. Покупка возможна лишь при наличии аккаунта на платформе, цена вопроса — 1700 Robux. После этого следует сделать скриншот, подтверждающий выполнение условия, и отослать его вместе с юзернеймом на почту @icloud.com.

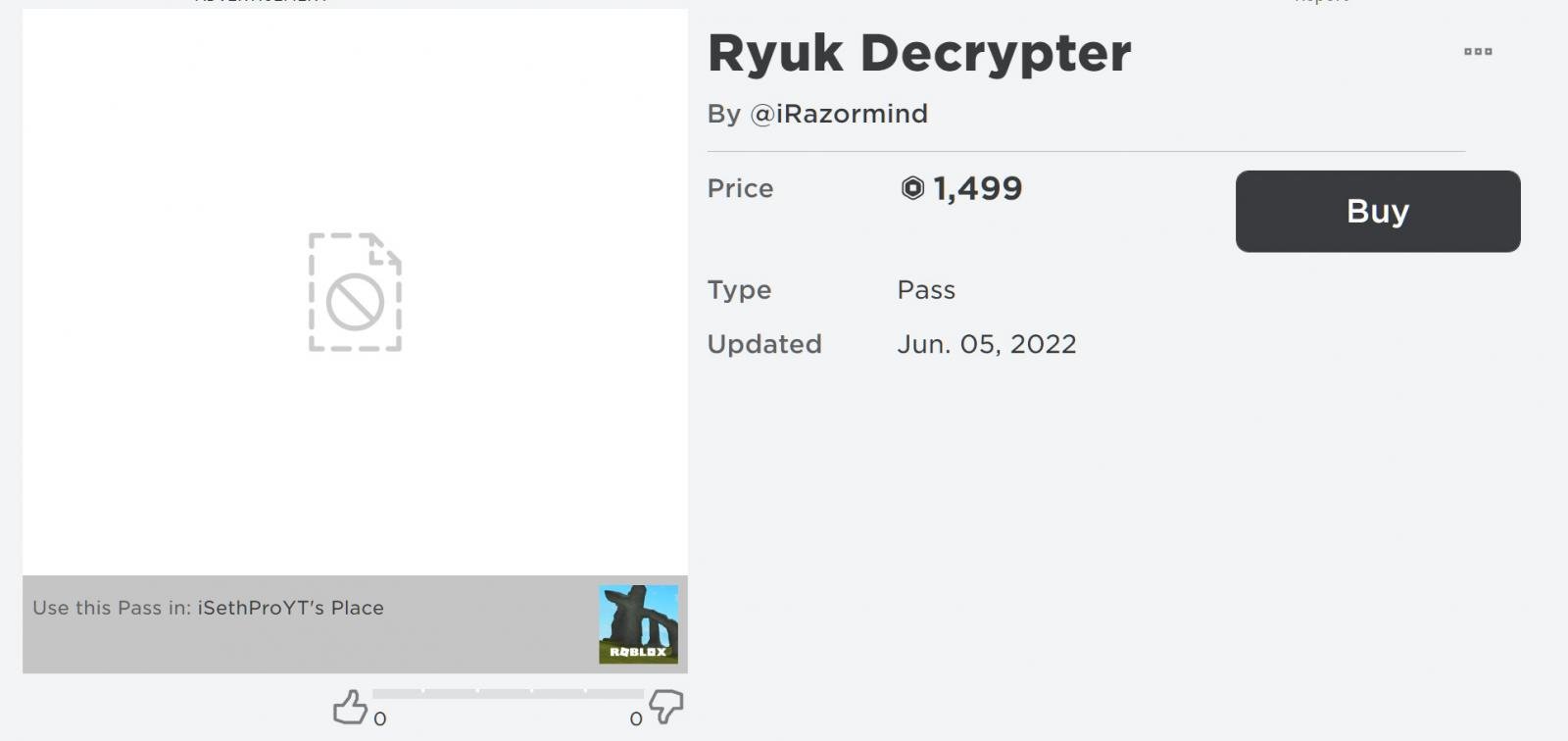

Посетив Roblox-страницу, указанную ссылкой, эксперт BleepingComputer обнаружил, что декриптор для псевдо-Ryuk подешевел, а продает его некто iRazormind.

Новоявленный шифровальщик также пытается выдать себя за некогда грозного собрата Ryuk (добавляет расширение .ryuk к файлам), но на самом деле он заимствует код Chaos. Билдер зловредов на основе Chaos уже год продается на подпольном рынке, и неискушенные вирусописатели охотно им пользуются, создавая кастомные варианты — например, Onyx. В прошлом году одна из таких итераций всплыла в атаках на игровое сообщество Minecraft.

Заражение Chaos плохо тем, что уплата выкупа не гарантирует восстановления всех данных. Этот вредонос не умеет шифровать файлы весом более 2 Мбайт, он их перезаписывает так, что вернуть содержимое уже невозможно.

В заключение стоит отметить, что идея использовать Roblox для вымогательства не нова: в прошлом году ее воплотили в жизнь операторы зловреда на основе HiddenTear.